projekt_2721_Projektovy_zamer_detailny

PROJEKTOVÝ ZÁMER

manažérsky výstup I-02

podľa vyhlášky MIRRI č. 401/2023 Z. z.

Povinná osoba | Mesto Veľký Krtíš |

Názov projektu | Realizácia opatrení kybernetickej a informačnej bezpečnosti Mesta Veľký Krtíš |

Zodpovedná osoba za projekt | Ing. Michal Krupa |

Realizátor projektu | Mesto Veľký Krtíš |

Vlastník projektu | Ing. Dalibor Surkoš |

Schvaľovanie dokumentu

Položka | Meno a priezvisko | Organizácia | Pracovná pozícia | Dátum | Podpis (alebo elektronický súhlas) |

Schválil | Ing. Dalibor Surkoš | Mesto Veľký Krtíš | Primátor mesta Veľký Krtíš | 15.6.2024 |

|

1. História DOKUMENTU

Verzia | Dátum | Zmeny | Meno |

Ver.6 | 15.6.2024 | Finálna verzia dokumentácie | Ing. Michal Krupa |

2. ÚČEL DOKUMENTU, SKRATKY (KONVENCIE) A DEFINÍCIE

V súlade s Vyhláškou 401/2023 Z.z. je dokument I-02 Projektový zámer určený na rozpracovanie detailných informácií prípravy projektu, aby bolo možné rozhodnúť o pokračovaní prípravy projektu, pláne realizácie, alokovaní rozpočtu a ľudských zdrojov.

Dokument Projektový zámer v zmysle vyššie uvedenej vyhlášky má obsahovať manažérske zhrnutie, rozsah, ciele a motiváciu na realizáciu projektu, zainteresované strany, alternatívy, návrh merateľných ukazovateľov, detailný opis požadovaných projektových výstupov, detailný opis obmedzení, predpokladov, tolerancií a návrh organizačného zabezpečenia projektu, detailný opis rozpočtu projektu a jeho prínosov, náhľad architektúry a harmonogram projektu so zoznamom rizík a závislostí.

2.1 Použité skratky a pojmy

SKRATKA/POJEM | POPIS |

BEZP | Bezpečnosť/Bezpečnostný |

EDR | Endpoint Detection & Response |

EPP | Endpoint protection |

FW | Firewall |

HW | Hardvér |

IKT | Informačno-komunikačné technológie |

IRA | Interný riadiaci akt |

IS | Informačný systém |

ISVS | Informačný systém verejnej správy |

IT | Informačné technológie |

KB | Kybernetická bezpečnosť |

MKB | Manažér kybernetickej bezpečnosti |

NGFW | Next Generation Firewall |

RACI | responsible, accountable, consulted, and informed |

R OIT | Riaditeľ odboru IT (vedúci zamestnanec na úseku IT) |

SIEM | Security Information and Event Management |

SOC | Security Operations Center |

SPoF | Single Point of Failure |

SW | Softvér |

UTM | Unified Threat Management |

VS | Verejná správa |

2.2 Konvencie pre typy požiadaviek (príklady)

Funkcionálne (používateľské) požiadavky majú nasledovnú konvenciu:

FRxx

- U – užívateľská požiadavka

- R – označenie požiadavky

- xx – číslo požiadavky

Nefunkčné (kvalitatívne, výkonové - Non Functional Requirements - NFR) požiadavky majú nasledovnú konvenciu:

NRxx

- N – nefukčná požiadavka (NFR)

- R – označenie požiadavky

- xx – číslo požiadavky

Ostatné typy požiadaviek môžu byť ďalej definované PM.

3. DEFINOVANIE PROJEKTU

3.1 Manažérske zhrnutie

Projektová dokumentová dokumentácia je koncipovaná s ohľadom na Cieľ a politiky súdržnosti 1 Konkurencieschopnejšia a inteligentnejšia Európa, ŠC RSO1.2 Využívanie prínosov digitalizácie pre občanov, podniky, výskumné organizácie a orgány verejnej správy (EFRR), opatrenie 1.2.1 Podpora v oblasti informatizácie a digitálnej transformácie (Kybernetická a informačná bezpečnosť).

Jedným zo strategických cieľov koncepcie kybernetickej bezpečnosti schválenej vládou Slovenskej republiky je otvorený, bezpečný a chránený národný kybernetický priestor, ktorý zabezpečí vybudovanie dôvery v spoľahlivosť a bezpečnosť štátu a to najmä kritickej infraštruktúry a komunikačnej infraštruktúry, ako aj istoty, že táto bude plniť svoje funkcie a slúžiť národným záujmom aj v prípade kybernetického útoku. Prostredie samosprávy ako súčasti verejnej správy je súčasťou kybernetického ekosystému štátu a poskytovania služieb občanom. Kybernetická bezpečnosť IKT prostredia samosprávy je z pohľadu občana a poskytovaných služieb významnou súčasťou prostredia eGovernmentu s priamym dopadom na práva, poplatky a elektronické služby.

Projektom sú adresované problémy súčasného stavu vyplývajúce z doterajšieho vývoja IKT mesta Veľký Krtíš, prevádzkových požiadaviek a externých determinantov vývoja budúceho stavu.

Motivácia a rozsah projektu vyplývajú z analýzy IKT prostredia mesta Veľký Krtíš a prevádzkových udalostí, ktoré korešpondujú s celkovým trendom v subjektoch verejnej správy, a to nedostatočnou úrovňou kybernetickej bezpečnosti vo verejnej správe, obzvlášť v časti samosprávnych subjektov. Príčiny aktuálneho stavu vyplývajú z kombinácie interných a externých faktorov. Medzi hlavné možno zaradiť:

- Nekoncepčný prístup k problematike kybernetickej bezpečnosti v sektore verejnej správy aj medzi samotnými subjektami VS;

- Nevyhovujúce, nevhodne aplikované alebo neexistujúce bezpečnostné nástroje, technológie alebo opatrenia, ktoré nereflektujú aktuálne požiadavky na kybernetickú bezpečnosť;

- Dlhodobý nedostatok finančných zdrojov alokovaných pre oblasť kybernetickej bezpečnosti;

- Nízka dostupnosť špecialistov na kybernetickú bezpečnosť na pracovnom trhu spojená s nedostatočnou konkurencieschopnosťou sektora VS v porovnaní s komerčným sektorom;

- Nedostatočné povedomie u zamestnancov o kybernetických hrozbách a možných dopadoch kybernetických bezpečnostných incidentov;

- Rýchly vývoj v oblasti kybernetických hrozieb a reaktívne správanie sa subjektov na tieto hrozby.

Jednotlivé subjekty verejnej správy a samosprávy ako jej súčasti si sami zodpovedajú za zabezpečenie primeranej úrovne informačnej a kybernetickej bezpečnosti podľa platnej legislatívy a sú povinné na tieto účely prijímať opatrenia v rámci interných preventívnych činností. Zabezpečenie funkčného bezpečnostného monitoringu je v zodpovednosti každého prevádzkovateľa osobitne, a to až na úroveň interných sietí, serverov, služieb informačných systémov a samotných používateľov. Primárnym cieľom zlepšovania úrovne kybernetickej bezpečnosti je priblížiť sa stavu, v ktorom sú siete a informačné systémy schopné odolávať kybernetickým hrozbám na primeranom stupni spoľahlivosti. Mesto napriek svojim výrazným odborným a finančným limitom je samo zodpovedné za definovanie vlastnej úrovne informačnej a kybernetickej bezpečnosti. Zároveň zavedenie kvalitných bezpečnostných procesov a technológií si vyžaduje významné personálne a časové nároky.

Projekt je v súlade s intervenčnou stratégiou programu Slovensko 2021-2027 v nasledovných oblastiach:

1) súlad projektu so špecifickým cieľom: RSO1.2 (opatrenie 1.2.1)

2) súlad s očakávanými výsledkami definovanými v Partnerskej dohode pre špecifický cieľ RSO 1.26

3) súlad s definovanými typmi oprávnených aktivít v rámci výzvy.

Aktivita Realizácia opatrení na zvýšenie úrovne informačnej a kybernetickej bezpečnosti k splneniu KPI „PO095 - Verejné inštitúcie podporované v rozvoji kybernetických služieb, produktov a procesov“ v počte 1 a „PR017 - Používatelia nových a vylepšených verejných digitálnych služieb, produktov a procesov“ v počte 50 tým, že sa implementuje do prostredia mesta Veľký Krtíš riešenie v oblasti, sieťovej a komunikačnej bezpečnosti, kontinuity prevádzky, sieťovej a komunikačnej bezpečnosti, bezpečnosti pri prevádzke informačných systémov a sietí, zaznamenávaní udalostí a monitorovaní, riešení kybernetických bezpečnostných incidentov, hodnotení zraniteľností a bezpečnostné aktualizácie, ochrane proti škodlivému kódu.

3.2 Motivácia a rozsah projektu

Realizované aktivity z množiny oprávnených aktivít výzvy:

Mesto Veľký Krtíš deklaruje v procese realizácie projektu dodať nasledovné aktivity a dodržať tak súlad s vyhláškou NBÚ č. 362/2018 Z. z. ktorou sa ustanovuje obsah bezpečnostných opatrení, obsah a štruktúra bezpečnostnej dokumentácie a rozsah všeobecných bezpečnostných opatrení v znení vyhlášky č. 264/2023 Z. z.:

- vytvorenú stratégiu kybernetickej bezpečnosti,

- vytvorené bezpečnostné politiky kybernetickej bezpečnosti,

- vykonanú inventarizáciu aktív, klasifikáciu informácií a kategorizáciu sietí a informačných systémov,

- realizovanú analýzu rizík a analýzu dopadov spolu, vrátane riadenia rizík.

Mesto Veľký Krtíš má vypracovaný dokument bezpečnostnej politiky kybernetickej bezpečnosti, ktorý však nepredstavuje ucelenú a systematicky aktualizovanú koncepciu. V zmysle samohodnotenia prevádzkovateľa základnej služby (mesta) vykonanej interným manažérom kybernetickej bezpečnosti bola konštatovaná vzájomne aktívna komunikácia a prístup medzi manažérom KB a štatutárom obce, no s výsledkom čiastočne naplnenej stratégie KB a jej cieľov.

Realizované podaktivity z množiny oprávnených podaktivít výzvy:

Organizácia kybernetickej a informačnej bezpečnosti

-

- Vypracovanie alebo aktualizácia bezpečnostnej dokumentácie vrátane rozsahu a spôsobu plnenia všeobecných bezpečnostných opatrení;

- vypracovanie bezpečnostného projektu informačného systému verejnej správy;

Riadenie rizík

-

- Identifikácia všetkých aktív súvisiacich so zariadeniami na spracovanie informácií a centrálne zaznamenávanie inventáru týchto aktív podľa ich hodnoty vrátane určenia ich vlastníka, ktorý definuje požiadavky na ich dôvernosť, dostupnosť a integritu;

- Riadenie rizík pozostávajúce z identifikácie zraniteľností, identifikácie hrozieb, identifikácie a analýzy rizík s ohľadom na aktívum, určenie vlastníka rizika, implementácie organizačných a technických bezpečnostných opatrení, analýzy funkčného dopadu a pravidelného preskúmavania identifikovaných rizík v závislosti od aktualizácie prijatých bezpečnostných opatrení;

Riadenie prístupov

- zavedenie, implementácia alebo aktualizácia centrálneho nástroja na správu a overovanie identity, nástroja na riadenie prístupových oprávnení vrátane privilegovaných prístupových práv a kontroly prístupových účtov a prístupových oprávnení;

Riadenie kybernetickej a informačnej bezpečnosti vo vzťahoch s tretími stranami

- Vypracovanie analýzy rizík tretích strán a celého dodávateľského reťazca, vrátane analýzy politických rizík;

- Analýza a posúdenie súladu všetkých aktuálnych zmlúv s tretími stranami so zákonom o KB a dobrou praxou;

- Vypracovanie návrhov dodatkov zmlúv s treťou stranou spolu s návrhom potrebných úprav na zabezpečenie súladu so zákonom KB;

- Vypracovanie a implementácia interného riadiaceho aktu upravujúceho zásady kybernetickej a informačnej bezpečnosti vo vzťahoch s tretími stranami.

Bezpečnosť pri prevádzke informačných systémov a sietí

- implementácia technických riešení podporujúcich riadenie bezpečnosti pri prevádzke, napr. nástroj pre riadenie, evidenciu a schvaľovanie zmien, evidenciu bezpečnostných incidentov, konfiguračný manažment bezpečnostných nastavení;

- Obstaranie služieb pre potreby správy prevádzkovej zálohy, kópie archivačnej zálohy a kópie inštalačných médií, vrátane určenia spôsobu ich ukladania, testov funkcionality dátových nosičov, testov obnovy, fyzického uloženia druhej kópie archivačnej zálohy v inom objekte a minimalizovania rizika poškodenia alebo zničenia dátových nosičov archivačných záloh vplyvom prírodných živlov alebo havárie;

- Obstaranie služieb pre potreby správy prevádzkovej zálohy, kópie archivačnej zálohy a kópie inštalačných médií, vrátane určenia spôsobu ich ukladania, testov funkcionality dátových nosičov, testov obnovy, fyzického uloženia druhej kópie archivačnej zálohy v inom objekte a minimalizovania rizika poškodenia alebo zničenia dátových nosičov archivačných záloh vplyvom prírodných živlov alebo havárie.

Hodnotenie zraniteľností a bezpečnostné aktualizácie

- Implementácia nepretržitého sledovania známych zraniteľností na serveroch a koncových staniciach

Ochrana proti škodlivému kódu

- Vypracovanie interného riadiaceho aktu s požiadavkami na určenie zodpovednosti používateľov, pravidiel pre inštaláciu a monitorovania potenciálnych ciest prieniku škodlivého kódu;

- Implementácia centralizovaného systému riešenia ochrany pred škodlivým kódom s pravidelným monitorovaním vrátane detekcie inštalácie nelegálneho obsahu alebo škodlivého softvéru prostredníctvom automatizovaných nástrojov;

Sieťová a komunikačná bezpečnosť

- Zavedenie bezpečnostných opatrení na bezpečné mobilné pripojenie do siete a vzdialený prístup, napríklad implementáciou dvojfaktorovej autentizácie alebo kryptografických prostriedkov;

- Realizácia/aktualizácia segmentácie sietí v súlade s pravidlami klasifikácie a kategorizácie;

- Implementácia automatizovaného nástroja na identifikáciu neoprávnených sieťových spojení na hranici s vonkajšou sieťou, na blokovanie neoprávnených spojení, na monitorovanie bezpečnosti, na detekciu prienikov a prevenciu prienikov identifikáciou nezvyčajných mechanizmov útokov alebo proaktívneho blokovania škodlivej sieťovej prevádzky a ďalších povinností alebo vo forme funkcionalít, prípadne licencií iných už existujúcich nástrojov.

Zaznamenávanie udalostí a monitorovanie

- Implementácia centrálneho Log manažment systému pre zber a ukladanie logov z jednotlivých informačných systémov;

Kryptografické opatrenia

- Implementácia opatrení za účelom zabezpečenia autenticity a integrity súborov;

Kontinuita prevádzky

- Vypracovanie stratégie a krízových plánov prevádzky na základe analýzy vplyvov kybernetického bezpečnostného incidentu na základnú službu;

- Vypracovanie plánov kontinuity prevádzky a ich prvotné otestovanie v reálnom prostredí organizácie a zapracovanie nedostatkov z výsledkov testovania;

- Vypracovanie postupov zálohovania na obnovu siete a informačného systému po jeho narušení alebo zlyhaní v dôsledku kybernetického bezpečnostného incidentu alebo inej krízovej situácie;

- Implementácia systému zálohovania;

Audit, riadenie súladu a kontrolné činností.

-

- Obstaranie prvého alebo opakovaného auditu kybernetickej bezpečnosti v súlade so zákonom o KB;

- Obstaranie externých testov zraniteľností, penetračných testov a pod.

P.č. | Názov hodnotiaceho kritéria | Parametre v projekte | Zdroj |

1. | Miera rizík ohrozujúcich úspešnú realizáciu projektu | V rámci projektu bolo identifikovaných menej ako 10 % rizík z celkového počtu identifikovaných rizík v ŽoNFP je s vysokou závažnosťou, ktoré ohrozujú úspešnú realizáciu projektu. | viď príloha č. 1 projektového zámeru I_01_PRILOHA_1_REGISTER_RIZIK-a-ZAVISLOSTI.xlsx, ktorý tvorí aj prílohu ŽoNFP. |

2. | Administratívne, odborné a prevádzkové kapacity žiadateľa | Žiadateľ disponuje a plánuje (v súlade s podmienkami výzvy) dostatočné odborné kapacity s náležitou odbornou spôsobilosťou a know-how na riadenie a implementáciu projektu v danej oblasti. Popis zabezpečenia prevádzky riešenia je reálny, t. j. žiadateľ disponuje a plánuje (v súlade s podmienkami výzvy) personálne kapacity pre zabezpečenie prevádzky riešenia. | Informácie o projektovom tíme sú uvedené v kapitole 9 projektového zámeru. Prílohou ŽoNFP sú: - Životopisy členov projektového tímu |

3. | Miera oprávnenosti výdavkov projektu. | Všetky oprávnené aktivity vychádzajú z bodu 2 Výzvy a prílohy 8 Výzvy, ktorá definuje oprávnené podaktivity. | V rámci projektu budú realizované nasledovné oprávnené podaktivity: - Organizácia kybernetickej a informačnej bezpečnosti - Riadenie rizík - Riadenie kybernetickej a informačnej bezpečnosti vo vzťahoch s tretími stranami - Riadenie prístupov - Hodnotenie zraniteľností a bezpečnostné aktualizácie - Bezpečnosť pri prevádzke informačných systémov a sietí - Ochrana proti škodlivému kódu - Sieťová a komunikačná bezpečnosť - Zaznamenávanie udalostí a monitorovanie - Kryptografické opatrenia - Kontinuita prevádzky - Audit a kontrolné činnosti Ceny jednotlivých výdavkov premietnutých do rozpočtu boli získané na základe prieskumov trhu. |

4. | Dôležitosť kybernetickej bezpečnosti u žiadateľa a potenciálny dopad kybernetických incidentov. | V zmysle kapitoly 3.2.5 PODPORA V OBLASTI KIB NA REGIONÁLNEJ ÚROVNI uvedenej v prílohe 2 Výzvy boli identifikované jednotlivé kategórie. | § 24 ods. 2 písm. a) – kategória: I. § 24 ods. 2 písm. b) a c) – kategória: III. § 24 ods. 2 písm. d) – kategória: III. §24 ods. 2 písm. e) – kategória: I, |

Dopad kybernetického bezpečnostného incidentu v závislosti | Kategória | Vysvetlenie |

§ 24 ods. 2 písm. a) zákona 69/2018 Z.z. Počet používateľov základnej služby zasiahnutých kybernetickým bezpečnostným incidentom. | I. | Počet interných zamestnancov: 50 Počet klientov: - Fyzické osoby (občania): 11028 (k 31.12.2023, zdroj Štatistický úrad SR) - Právnické osoby: 599 (údaje za rok 2023) Celkom dotknutých osôb: 11677 |

§ 24 ods. 2 písm. b) zákona 69/2018 Z.z. Dĺžka trvania kybernetického bezpečnostného incidentu (čas pôsobenia kybernetického bezpečnostného incidentu) a/alebo § 24 ods. 2 písm. c) zákona Geografické rozšírenie kybernetického bezpečnostného incidentu. | III. | Mesto Veľký Krtíš má 4 ISVS, ktoré sú technicky realizované pre účely základnej služby. V prípade kybernetického incidentu predpokladáme nedostupnosť IS na 10 pracovných dní (sedem a pol hodiny), čo by v praxi znamenalo obmedzenie alebo narušenie prevádzky základnej služby v rozsahu 3750 hodín z pohľadu zamestnancov, nedostupnosť základnej služby pre obyvateľov mesta a právnické osoby v celkovom rozsahu 934 160 hodín (10 dní, 8 pracovných hodín). |

§ 24 ods. 2 písm. d) zákona 69/2018 Z.z. Stupeň narušenia fungovania základnej služby. | III. | Incident spôsobí úplnú nedostupnosť druhu služby, pre ktorú nie je možné zabezpečiť náhradné riešenie. V prípade nefunkčnosti informačných systémov nie je k dispozícii náhradné riešenie. |

§ 24 ods. 2 písm. e) zákona 69/2018 Z.z. Rozsah vplyvu kybernetického bezpečnostného incidentu na hospodárske alebo spoločenské činnosti štátu. | I. | V prípade nefunkčnosti budú zasiahnutí zamestnanci obce, občania a podnikateľské subjekty, či iné organizácie. Incident môže spôsobiť hospodársku stratu alebo hmotnú škodu najmenej jednému užívateľovi viac ako 250 000 eur, či narušenie verejného poriadku, alebo verejnej bezpečnosti vo významnej časti okresu. |

3.3 Zainteresované strany/Stakeholderi

ID | AKTÉR / STAKEHOLDER | SUBJEKT (názov / skratka) | ROLA (vlastník procesu/ vlastník dát/zákazník/ užívateľ …. člen tímu atď.) | Informačný systém (MetaIS kód a názov ISVS) |

1. | Ministerstvo investícií, regionálneho rozvoja a informatizácie SR | MIRRI | Orgán vedenia | Isvs_63 MetaIS |

2. | Občan / podnikateľ | G2B/G2C | Konzument elektronických služieb |

|

3. | Zamestnanec mesta | G2E | Spracovateľ elektronických služieb |

|

4. | Mesto | Veľký Krtíš | Orgán riadenia v roli prijímateľa | ISVS a infraštruktúra |

3.4 Ciele projektu

ID |

Názov cieľa | Názov strategického cieľa | Spôsob realizácie strategického cieľa |

ID01 | RSO 1.2, kat. MRR, | Realizácia opatrení na zvýšenie úrovne informačnej a kybernetickej bezpečnosti | Komplexné zvýšenie úrovne kybernetickej bezpečnosti implementáciou aplikačného a technologického vybavenia. |

3.5 Merateľné ukazovatele (KPI)

Žiadateľ je povinný stanoviť cieľové hodnoty merateľných ukazovateľov projektu pre každú vybranú hlavnú aktivitu projektu, špecifický cieľ a kategóriu regiónu osobitne v závislosti od výberu príkladov oprávnených hlavných aktivít projektu.

ID |

ID/Názov cieľa | Názov | Popis | Merná jednotka | AS IS | TO BE | Spôsob ich merania | Pozn. |

ID01 | Výstup PO095 / PSKPSOI12 | Verejné inštitúcie podporované v rozvoji kybernetických služieb, produktov a procesov | Počet verejných inštitúcií, ktoré sú podporované za účelom rozvoja a modernizácie kybernetických služieb, produktov, procesov a zvyšovania vedomostnej úrovne napríklad v kontexte opatrení smerujúcich k elektronickej bezpečnosti verejnej správy. | Počet verejných inštitúcií | 0 | 1 | Identifikácia počtu realizácie opatrení KIB pre inštitúciu – splnenie súladu KIB so zákonom o kybernetickej bezpečnosti a zákonom o ISVS | ... |

ID02 | Výsledok PR017 / PSKPRCR11 | PR017 / PSKPRCR11 - Používatelia nových a vylepšených verejných digitálnych služieb, produktov a procesov | Ukazovateľ PR017 uvádza počet všetkých zamestnancov mesta Veľký Krtíš, ktorí budú primárnou skupinou používateľov nových/vylepšených produktov a procesov realizovaných v rámci projektu | používatelia / rok | 0 | 50 | Sumarizácia počtu používateľov nových a vylepšených digitálnych služieb – bude určené počtom prístupov, Databázou používateľov v oblasti KIB. V prípade mesta Veľký Krtíš ide o počet zamestnancov, ktorí využívajú IS mesta Veľký Krtíš alebo akékoľvek elektronické zariadenia v správe mesta Veľký Krtíš SR. Čas plnenia merateľného ukazovateľa projektu: v rámci udržateľnosti projektu | PR017 / PSKPRCR11 - Používatelia nových a vylepšených verejných digitálnych služieb, produktov a procesov |

3.6 Špecifikácia potrieb koncového používateľa

Realizáciou projektu sa rieši zvýšenie úrovne zabezpečenia informačných systémov v prostredí verejnej správy. Projektom sa neimplementujú žiadne koncové služby pre obyvateľov a podnikateľov, ani koncové služby pre zamestnancov verejnej správy. Zmeny implementované projektom spočívajú v riadení bezpečnostných politík, obnovy IKT vybavenia a zmeny backendových procesov. Z tohto dôvodu nie je potrebné definovať potreby koncového používateľa samostatným používateľským prieskumom. Vyššie uvedené rozširovanie a doplnenie služieb bezpečnostného monitoringu bude poskytované aj organizáciám v zriaďovateľskej pôsobnosti žiadateľa. Zo zvýšeného zabezpečenia IKT prostredia mesta Veľký Krtíš budú priamo profitovať subjekty využívajúce elektronické služby samospráv, ktorú budú bezpečnejšie a zároveň bude zabezpečená ich vysoká dostupnosť.

.

3.7 Riziká a závislosti

Riziká a závislostí sú spracované v Prílohe č. 1 – Zoznam RIZÍK a ZÁVISLOSTI.

3.8 Stanovenie alternatív v biznisovej vrstve architektúry

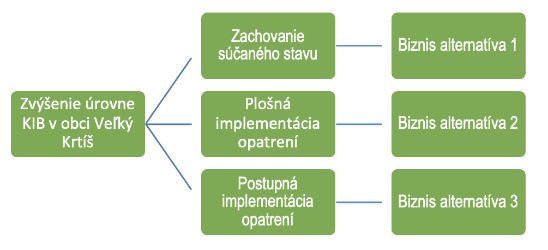

V rámci biznisovej vrstvy architektúry sme porovnávali 3 variantné alternatívy riešenia súčasného stavu. Na základe identifikovaného rozsahu problému v projektovom zámere boli stanovené tri rôzne riešenia. Ako najefektívnejšia bola vybraná Alternatíva č. 2, taká, kt. pokrýva procesy a požiadavky všetkých stakeholderov a k oblasti kybernetickej bezpečnosti v meste Veľký Krtíš pristupuje v takej granularite, ktorá zodpovedá hodnote chránených aktív.

Alternatíva 1 spočíva v tom, že by neboli prijaté žiadne zmeny v oblasti monitoringu, spracovania a vyhodnocovania údajov z pohľadu kybernetickej bezpečnosti a realizácie preventívnych opatrení. V súčasnom stave by to znamenalo nedostatočné poznanie komunikácie v infraštruktúrnom prostredí obce, kumulovanie rizika vzniku bezpečnostného incidentu, tvorbu investičného dlhu na IKT a ohrozenie budúcej funkčnosti správy veci verejných v obci či poskytovania služieb občanom.

Alternatíva 2 spočíva v simultánnom nasadení viacerých softvérových a hardvérových nástrojov na plošné zvýšenie úrovne kybernetickej bezpečnosti v krátkodobom časovom horizonte. Nakoľko je softvérové, hardvérové a infraštruktúrne prostredie z hľadiska KB bezpečné len do takej miery, do akej je zabezpečená jeho najzraniteľnejšia časť, považujeme centrálne plánovaný a komplexný prístup za najefektívnejší ako na biznis, aplikačnej aj technologickej vrstve.

Alternatíva 3 spočíva v tom, že by nedošlo k zásadným zmenám v oblasti zberu, spracovania a vyhodnocovania bezpečnostných údajov a v oblasti preventívnych opatrení, rýchlosti detekcie a riešenia incidentov. Avšak jednotlivé riešenia, nástroje a technológie by boli budované postupne a agendy v oblasti KB a jednotlivé oblasti by boli zefektívňované postupnými krokmi, viacerými projektami rozloženými v čase.

3.9 Multikriteriálna analýza

Výber alternatív prebieha prostredníctvom MCA zostavenej na základe kapitoly Motivácia a rozsah projektu, ktorá obsahuje ciele stakeholderov, ich požiadavky a obmedzenia pre dosiahnutie uvedených cieľov. Niektoré (nie všetky) kritériá, môžu byť označené ako KO kritériá. KO kritériá označujú biznis požiadavky na riešenie, ktoré sú z hľadiska rozsahu identifikovaného problému a motivácie nevyhnutné pre riešenie problému a všetky akceptovateľné alternatívy ich tak musia naplniť. Alternatívy, ktoré nesplnia všetky KO kritériá, môžu byť vylúčené z ďalšieho posudzovania. KO kritériá nesmú byť technologické (preferovať jednu formu technologickej implementácie voči druhej)

Spracovanie MCA

| KRITÉRIUM | ZDÔVODNENIE KRIÉRIA | STAKEHOLDER MIRRI | STAKEHOLDER G2B/G2C | STAKEHOLDER G2E | STAKEHOLDER PZS |

BIZNIS VRSTVA

| Kritérium A (KO) Nasadenie firewall do celého prostredia infraštruktúry | Nasadenie nového firewallu tak, aby chránil celé prostredie, nie len jeho vybranú časť. | X |

|

|

X |

Kritérium B Plošné zabezpečenie prostredia bez SPoF | Komplexné zlepšenie ochrany bez vytvorenia rizikovej oblasti s vysokou zraniteľnosťou. | X |

|

|

X | |

Kritérium C Zabezpečenie zvýšenia úrovne KB nad HW aj SW časťou infraštruktúry | Zvýšenie úrovne KB je potrebné realizovať holisticky bez preferencie jednotlivých prostredí. | X |

|

|

X | |

Kritérium D Kontinuálne poskytovanie elektronických služieb s vysokou dostupnosťou | Implementácia projektu bez narušenia poskytovania elektronických služieb. |

| X | X |

X |

Vyhodnotenie MCA

Zoznam kritérií | Alternatíva 1 | Spôsob dosiahnutia | Alternatíva 2 | Spôsob dosiahnutia | Alternatíva 3 | Spôsob dosiahnutia |

Kritérium A | Nie | N/A | Áno | Systematické a plošné zvýšenie úrovne KB zahŕňa rozšírenie Firewallu na všetky aktíva. | Áno | V alternatíve 3 sa síce implementujú všetky navrhované nástroje, ale sú neefektívne rozložené v čase |

Kritérium B | Nie | N/A | Áno | Systematické a plošné zvýšenie úrovne KB eliminuje riziko vzniku nepomerne zraniteľnej časti aktív. | Nie | N/A |

Kritérium C | Nie | N/A | Áno | Systematické a plošné zvýšenie úrovne KB vychádza z pokrytia SW aj HW časti aktív. | Nie | N/A |

Kritérium D | Nie | N/A | Áno | Systematické a plošné zvýšenie úrovne KB vytvorí základný predpoklad pre neohrozenie poskytovania elektronických služieb. | Čiastočne | Vzhľadom na rizikový harmonogram vyplývajúci z povahy alternatívy nemožno výpadok služieb vylúčiť. |

3.10 Stanovenie alternatív v aplikačnej vrstve architektúry

Alternatívy na úrovni aplikačnej architektúry reflektujú alternatívy vypracované na základe „nadradenej" architektonickej biznis vrstvy, pričom vďaka uplatneniu nasledujúcich princípov aplikačná vrstva architektúry dopĺňa informácie k alternatívam stanoveným pomocou biznis architektúry. Ako najvýhodnejšiu z danej analýzy považujeme Alternatívu 2. Výber Aplikačnej architektúry reflektuje výber nadradenej biznis architektúry.

3.11 Stanovenie alternatív v technologickej vrstve architektúry

Výber alternatívy na úrovni technologickej a bezpečnostnej vrstvy architektúry kopíruje výber alternatívy č. 2 na základe MCA. Riešenie predstavuje minimálny rozsah technologického a softvérového zlepšenia prostredia pre splnenie predpokladov kybernetického auditu a zabezpečenie dostatočnej ochrany prostredia s ohľadom na hodnotu chránených aktív.

4. POŽADOVANÉ VÝSTUPY (PRODUKT PROJEKTU)

Dokumenty a metodické materiály vytvorené v oblasti bezpečnosti informačných technológií verejnej správy pre minimálne bezpečnostné opatrenia kategórie II. v súlade so Zákonom č. 95/2019 Z. z. o ITVS a zároveň so Zákonom č. 69/2018 Z. z. o KB a prislúchajúcich vyhlášok. Rozvetvené okruhy zákonmi požadovaných dokumentácií:

Oblasť organizácia kybernetickej bezpečnosti:

- Bezpečnostná stratégia kybernetickej bezpečnosti (Klasifikačný stupeň Chránené, okruh oprávnených osôb – MKB, R OIT, BEZP Výbor, Poverení riadiaci zamestnanci),

- Smernica - Bezpečnostná politika kybernetickej bezpečnosti a informačnej bezpečnosti redukovaná, TYP B (tzv. veľká politika, analytický vstup pre danú kategóriu), (Klasifikačný stupeň Interné),

- Štatút bezpečnostného výboru, rokovací poriadok.

Oblasť aktíva:

- Smernica pre klasifikáciu informačných aktív, informácií a kategorizáciu sietí a informačných systémov, 5 príloh (Klasifikačný stupeň Interné),

- Metodika pre klasifikáciu informačných aktív, informácií a kategorizáciu sietí a informačných systémov (Klasifikačný stupeň Interné).

Oblasť incidenty:

- Smernica - Riešenie bezpečnostných incidentov, 2 prílohy (Klasifikačný stupeň Interné),

- Metodika - Riešenie bezpečnostných incidentov (Klasifikačný stupeň Chránené, okruh oprávnených osôb – MKB, R OIT, BEZP Výbor, Poverení zamestnanci pre riešenie bezpečnostných incidentov (vybraní administrátori, bezpečnostní špecialisti, audit, poverené ext. subjekty pre riešenie KBI).

Oblasť Riadenie bezpečnosti prevádzky IS a IT, riadenie bezpečnosti sietí

- Smernica - Pravidlá pre používanie informačných systémov a služieb (Klasifikačný stupeň Interné).

- Smernica riadenie prístupových práv (Klasifikačný stupeň Interné), Prílohy vzory a formuláre pre schválenie prístupových práv a nástupné a výstupné formuláre zamestnanca a administrátora a pod.,

- Vzor RACI matica (Klasifikačný stupeň Chránené, okruh oprávnených osôb – MKB, R OIT, BEZP Výbor, Poverení riadiaci zamestnanci, Poverení vybraní zamestnanci RĽZ/HR),

- Smernica správa a prevádzka informačných systémov a služieb, 2 prílohy redukovaná, TYP B (pohľad administrátora, Klasifikačný stupeň Interné),

- Smernica pre riadenie zmien (Klasifikačný stupeň Interné).

Oblasť tretie strany:

- Smernica riadenie tretích strán (smernica pre zamestnancov, Klasifikačný stupeň Interné),

- Smernica požiadavky pre tretie strany (smernica pre dodávateľov a zamestnancov zazmluvnených tretích strán, táto Smernica sa po úprave – spresnení požiadaviek na bezpečnosť oboma zmluvnými stranami - špecifikuje ako príloha ku Zmluve o zabezpečení plnenia bezpečnostných opatrení, Klasifikačný stupeň Interné),

- Vzor zmluvy pre tretie strany podľa ZoKB Zmluva o zabezpečení plnenia bezpečnostných opatrení (táto zmluva buď nie je predmetom zverejnenia na CRZ, alebo jej príloha/prílohy týkajúce sa špecifických bezpečnostných opatrení (napr. vychádzajúcich z metodiky pre riadenie cloudových služieb, metodiky pre SSDLC, resp. smernice Požiadavky pre tretie strany (viď. vyššie)) sa nezverejňuje.

Oblasť riadenie rizík:

- Smernica Riadenie bezpečnostných rizík (Klasifikačný stupeň Chránené, okruh oprávnených osôb – MKB, R OIT, BEZP Výbor, Poverení riadiaci zamestnanci),

- Metodika Riadenie bezpečnostných rizík (Klasifikačný stupeň Chránené, okruh oprávnených osôb – MKB, R OIT, BEZP Výbor, Poverení riadiaci zamestnanci),

- Metodika Riadenie bezpečnostných rizík tretích strán (Klasifikačný stupeň Chránené, okruh oprávnených osôb), riadenie bezpečnostných rizík tretích strán, dotazník pre tretie strany (Klasifikačný stupeň Chránené, okruh oprávnených osôb).

Oblasť špecifické (riadenie súladu a audit):

- Smernica - Riadenie súladu a audit (Klasifikačný stupeň Chránené, okruh oprávnených osôb – MKB, R OIT, BEZP Výbor, Poverení riadiaci zamestnanci),

- Audit checklist redukovaný, TYP B (Kontrolné checklisty pre jednotlivé prípady, s ktorými sa pracuje pri vyhodnocovaní plnenia bezpečnostných opatrení – či už v rámci prostredia verejného obstarávateľa, alebo vyhodnocovania plnenia požiadaviek tretími stranami a pod., Klasifikačný stupeň Chránené, okruh oprávnených osôb – MKB, R OIT, zamestnanci OIT, BEZP Výbor, Poverení riadiaci zamestnanci).

5. NÁHĽAD ARCHITEKTÚRY

Služby a funkcie uvedené v tejto kapitole poskytujú z dôvodu, že sa jedná o projekt kybernetickej bezpečnosti len základné informácie a základný architektonický rámec riešenia, ktoré by malo byť implementované projektom. Budúce riešenie zabezpečenia informačnej a kybernetickej bezpečnosti sa bude skladať najmä z nasledovných funkcií a realizovaných činností:

Organizácia kybernetickej a informačnej bezpečnosti

- Kompletné vypracovanie alebo aktualizácia bezpečnostnej dokumentácie podľa vyhlášky 362/2018 Z.z. - Vypracovanie bezpečnostnej politiky pre univerzitu ohľadom riadenia, kontroly a vyhodnocovania stavu kybernetickej bezpečnosti v organizácii.

- Vypracovanie bezpečnostného projektu ISVS – Memphis, Korwin - Vypracovanie bezpečnostného projektu pre systém Memphis, ktorý spadá pod ISVS.

Riadenie rizík

- Identifikácia aktív, vytvorenie katalógu aktív -Kompletná identifikácia informačných aktív organizácie, vytvorenie katalógu aktív s určením vlastníkov a administrátorov jednotlivých aktív. Vypracovanie zoznamu hrozieb a ohodnotenie dopadov na aktíva z pohľadu triády CIA.

- Analýza rizík identifikovaných aktív - Návrh interného systému na riadenie rizík pozostávajúce z identifikácie zraniteľností, identifikácie hrozieb, identifikácie a analýzy rizík s ohľadom na aktívum, určenie vlastníka rizika, implementácie organizačných a technických bezpečnostných opatrení, analýzy funkčného dopadu a pravidelného preskúmavania identifikovaných rizík v závislosti od aktualizácie prijatých bezpečnostných opatrení

Riadenie prístupov

- Implementácia centrálneho systému na správu identít, konfigurácia a odladenie

Riadenie kybernetickej a informačnej bezpečnosti vo vzťahoch s tretími stranami

- Určenie a revízia dodávateľských zmlúv s tretími stranami, ktoré majú vplyv na poskytovanie kritických systémov organizácie. Návrh zmien v zmluvách týkajúcich sa oblasti kybernetickej bezpečnosti.

- Analýza a posúdenie súladu existujúcich platných zmlúv s tretími stranami súvisiacich s riadením systémov KB

- Vypracovanie návrhu dodatku k zmluve s treťou stranou, ktorý bude pokrývať požiadavky ZoKB, ktoré sa týkajú dodávateľských vzťahov.

- Vypracovanie a implementácia interného riadiaceho aktu upravujúceho zásady KB vo vzťahoch s tretími stranami

Bezpečnosť pri prevádzke informačných systémov a sietí

- Implementácia dohľadového systému na sledovanie prevádzkových parametrov siete a systémov - Implementácia a konfgurácia monitorovacieho nástroja, ktorý bude monitorovať prevádzkové parametre prevádzkovaných systémov a ktorý bude alertovať v prípade, že dôjde k odchýlke týchto parametrov od bežnej prevádzky.

- Implementácia archivačného konektora pre existujúce systémy ISVS - Implementácia a konfgurácia zálohovacieho a archivačného konektora pre existujúce systémy ISVS Memphis a ISVS Korwin - konektory pre zálohovanie a archiváciu

Hodnotenie zraniteľností a bezpečnostné aktualizácie

- Implementácia nepretržitého sledovania známych zraniteľností na serveroch a koncových staniciach - Implementácia a konfigurácia nástroja na nepretržité sledovanie zraniteľnosti na existujúcich serveroch a koncových staniciach (Konfiguračné práce nad existujúcim softvérovým produktom ESET AV)

Ochrana proti škodlivému kódu

- Vypracovanie smernice na určenie zodpovednosti používateľov - Vypracovanie smernice ohľadom implementácie a správy systémov, ktoré majú za úlohu chrániť organizáciu pred škodlivým kódom.

- Implementácia ochrany prístupu k digitálnemu obsahu - Implementácia nástroja na ochranu prístupu k emailovej komunikácii, ako aj nástroja na filtrovanie nevyžiadaných správ a phishingových útokov.

- Implementácia centralizovaného systému ochrany pred škodlivým kódom s monitorovaním detekcie inštalácie nelegálneho obsahu, vrátane automatizovaných nástrojov na detekciu škodlivej komunikácie na koncových staniciach a serveroch - Implementácia a konfigurácia EDR/XDR/MDR riešenia na všetky existujúce koncové stanice a servery vrátane správy administrácie nasadeného systému.

Sieťová a komunikačná bezpečnosť

- Konfigurácia perimetrového firewallu za účelom zabezpečenia bezpečného vzdialeného prístupu do siete na základe VPN spojení s overovaním pomocou dvojfaktorovej autentizácie pre všetkých zamestnancov a dodávateľov - Konfiguračné práce nad existujúcim firewallom FortiGate

- Implementácia a konfigurácia multifaktorového overovania pre prístup k zvolených chráneným prostriedkom organizácie -

- Návrh a konfigurácia segmentácie siete s prihliadnutím primárne na bezpečnosť a kategorizáciu využívaných informačných systémov. Obstaranie lokálnych sieťových prvkov pre tie časti siete, v ktorých nie je možné implementovať segmentáciu na v súčasnosti využívaných lokálnych prepínačoch.

- Implementácia dohľadového nástroja, ktorý sleduje a identifikuje sieťové spojenia na hranici s vonkajšou sieťou, vytvára prehľady o prenesených dátach, o podozrivých prístupoch na škodlivé stránky a je schopný vytvárať automatizované reporty z pohľadu dodržiavania bezpečnostných smerníc.

- Implementácia a konfigurácia nástroja určeného na bezpečnostný dohľad internej komunikácie v sieti na základe deep packet inspection, Na základe sledovania a detegovania podozrivej komunikácie bude možné na základe behaviorálnej analýzy odhaliť podozrivú aktivitu, resp. prienik na servery a systémy, ktoré podporujú základné služby organizácie.

Zaznamenávanie udalostí a monitorovanie

- Implementácia centrálneho Log manažment systému - Zaobstaranie, implementácia a konfigurácia centrálneho logovacieho systému, ktorý bude bezpečným spôsobom zbierať, vyhodnocovať, vizualizovať a ukladať systémové logy zo všetkých dôležitých systémov organizácie.

Kryptografické opatrenia

- Vypracovanie smernice pre kryptografické opatrenia - Vypracovanie smernice pre kryptografické opatrenia, ktorá bude definovať používanie a uchovávanie informácií týkajúcich sa použitých prístupových hesiel a kľúčov, bezpečnostných cetifikátov a ostatných bezpečnostných prvkov.

Kontinuita prevádzky

- Vypracovanie kompletných podrobných plánov pre kontinuitu prevádzky - Vypracovanie stratégie a krízových plánov prevádzky na základe analýzy vplyvov kybernetického bezpečnostného incidentu na základnú službu. Vypracovanie dekompozície dôležitých služieb a vypracovanie BIA pre tieto služby, resp. systémy.

- Vypracovanie plánov kontinuity prevádzky a ich prvotné otestovanie v reálnom prostredí organizácie a zapracovanie nedostatkov z výsledkov testovania - Vypracovanie plánov kontinuity prevádzky a ich prvotné otestovanie v reálnom prostredí organizácie a zapracovanie nedostatkov z výsledkov testovania.

- Vypracovanie postupov zálohovania na obnovu siete a informačného systému - Vypracovanie príslušnej dokumentácie k postupom zálohovania na obnovu siete a informačného systému po jeho narušení alebo zlyhaní v dôsledku kybernetického bezpečnostného incidentu alebo inej krízovej situácie

- Zálohovacie systémy – diskové polia, nástroj na zálohovanie - Implementácia zabezpečeného systému zálohovania vo fyzicky oddelenej budove za účelom zabezpečenia kópie dôležitých systémov a dát v prípade zlyhania alebo zničenia primárnej serverovne. Systém zálohovania by mal mať ochranu pred zmazaním a prepísaním uložených dát a mal by uchovávať zálohy v šifrovanej podobe.

Audit a kontrolné činnosti

- Vykonanie certifikovaného auditu kybernetickej bezpečnosti.

- Vykonanie testov zraniteľností verejných IP adries a aj interných systémov. Vypracovanie výslednej správy s ohodnotením nájdených zraniteľností a s návrhom nápavy jednotlivých zraniteľností.

Náhľad aplikačnej to be vrstvy architektúry

Náhľad technologickej to be vrstvy architektúry

Náhľad topológie siete

Aplikačné prostredie z pohľadu informačných systémov verejnej správy mesta Veľký Krtíš pozostáva z nasledovných komponentov:

Kód ISVS (z MetaIS) | Názov ISVS | Modul ISVS (zaškrtnite ak ISVS je modulom) | Stav IS VS | Typ IS VS | Kód nadradeného ISVS (v prípade zaškrtnutého checkboxu pre modul ISVS) |

isvs_14349 | Registratúra - Memphis | ☐ | Prevádzkovaný a plánujem rozvoj | Ekonomický a administratívny chod inštitúcie |

|

isvs_14350 | MsP Kamery | ☐ | Prevádzkovaný a plánujem rozvoj | Agendový |

|

Isvs_14352 | Účtovníctvo - WinPAM | ☐ | Prevádzkovaný a neplánujem rozvoj | Ekonomický a administratívny chod inštitúcie |

|

isvs_14354 | Digitálne sídlo Veľký Krtíš | ☐ | Prevádzkovaný a neplánujem rozvoj | Prezentačný |

|

isvs_12783 | Webové sídlo mesta Veľký Krtíš | ☐ | Prevádzkovaný a plánujem rozvoj | Prezentačný |

|

Isvs_14355 | Služby DCOM | ☐ | Prevádzkovaný a plánujem rozvoj | Agendový |

|

Isvs_14356 | Korwin | ☐ | Prevádzkovaný a plánujem rozvoj | Agendový |

|

Isvs_14357 | DOMUS | ☐ | Prevádzkovaný a plánujem rozvoj | Ekonomický a administratívny chod inštitúcie |

|

isvs_14358 | MP manager | ☐ | Prevádzkovaný a plánujem rozvoj | Ekonomický a administratívny chod inštitúcie |

|

isvs_14359 | Terra | ☐ | Prevádzkovaný a plánujem rozvoj | Agendový |

|

isvs_14360 | WISKN | ☐ | Prevádzkovaný a plánujem rozvoj | Ekonomický a administratívny chod inštitúcie |

|

5.1 Prehľad e-Government komponentov

5.1.1 Prehľad koncových služieb – budúci stav:

Vzhľadom na charakter a rozsah projektu nebudú výsledkom projektu nové požiadavky na koncové služby.

5.1.2 Prehľad budovaných/rozvíjaných ISVS v projekte – budúci stav:

Vzhľadom na charakter a rozsah projektu nebudú budované ani rozvíjané informačné systémy ako také. Budú nepriamo rozvíjané implementáciou licenčných riešení s pozitívnym dopadom na úroveň kybernetickej bezpečnosti a prevádzku systémov poskytovateľa základnej služby.

5.1.3 Prehľad budovaných aplikačných služieb – budúci stav:

Vzhľadom na charakter a rozsah projektu nebudú budované aplikačné služby ako také. Počas realizácie projektu bude dopĺňaná hardvérová infraštruktúra poskytovateľa základnej služby ako aj doplnené licenčné proprietárne softvéry s pozitívnym dopadom na úroveň kybernetickej bezpečnosti a prevádzku systémov poskytovateľa základnej služby.

5.1.4 Prehľad integrácii ISVS na spoločné ISVS[1] a ISVS iných OVM alebo IS tretích strán

Vzhľadom na charakter a rozsah projektu nebudú výsledkom projektu nové požiadavky na integrácie na spoločné ISVS či ISVS iných OVM a tretích strán.

5.1.5 Aplikačné služby na integráciu

Vzhľadom na charakter a rozsah projektu nebudú výsledkom projektu nové požiadavky na budované aplikačné služby a ich využitie na integráciu na spoločné moduly a iné ISVS alebo ich poskytovanie na externú integráciu ani nie je plánované vybudovanie cloudových služieb “softvér ako služba“ (SaaS).

5.1.6 Poskytovanie údajov z ISVS do IS CSRÚ

Vzhľadom na charakter a rozsah projektu nebudú výsledkom projektu nové požiadavky na poskytovanie údajov do CSRÚ.

5.1.7 Konzumovanie údajov z IS CSRÚ

Vzhľadom na charakter a rozsah projektu nebudú výsledkom projektu nové požiadavky na konzumovanie údajov z CSRÚ.

5.1.8 Prehľad plánovaného využívania infraštruktúrnych služieb (cloudových služieb) – budúci stav:

Vzhľadom na charakter a rozsah projektu nebudú výsledkom projektu nové požiadavky na využívanie kapacít ktorejkoľvek časti vládneho cloudu.

6. LEGISLATÍVA

Z pohľadu rozsahu projektu nie je pre jeho implementáciu potrebná úprava legislatívnych noriem na úrovni zákonov, vyhlášok alebo všeobecne záväzných nariadení. Naopak, výstupom projektu je viacero interných smerníc a riadiacich aktov popísaných v ostatných kapitolách, upravujúcich vnútorné procesy organizácie vo vzťahu k zvýšeniu úrovne kybernetickej bezpečnosti a povedomia o nej.

Projekt sa v čase príprave a implementácie riadi príslušnou legislatívou, z ktorej je možné zdôrazniť najmä:

Zákon č. 95/2019 Z. z. o informačných technológiách vo verejnej správe a o zmene a doplnení niektorých zákonov v znení neskorších predpisov; Vyhláška Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu č. 179/2020 Z. z. ktorou sa ustanovuje spôsob kategorizácie a obsah bezpečnostných opatrení informačných technológií verejnej správy v znení neskorších predpisov; Zákon č. 69/2018 Z. z. o kybernetickej bezpečnosti a o zmene a doplnení niektorých zákonov v znení neskorších predpisov; Vyhláška Národného bezpečnostného úradu č. 362/2018 Z. z. ktorou sa ustanovuje obsah bezpečnostných opatrení, obsah a štruktúra bezpečnostnej dokumentácie a rozsah všeobecných bezpečnostných opatrení v znení neskorších predpisov;

Vyhláška 401/2023 Z.z. Ministerstva investícií, regionálneho rozvoja a informatizácie Slovenskej republiky o riadení projektov a zmenových požiadaviek v prevádzke informačných technológií verejnej správy

7. ROZPOČET A PRÍNOSY

Názov položky | Počet | Skupina nákladov | Cena celkom s DPH |

I. Implementácia centrálneho systému na správu identít, konfigurácia a odladenie. | 1 komplet | 022 – HW | 12600,00 EUR |

| 1 komplet | 518 – Ostatné služby | 12480,00 EUR |

II. Implementácia dohľadového systému na sledovanie prevádzkových parametrov siete a systémov | 1 komplet | 013 - Softvér | 3600,00 EUR |

| 1 komplet | 518 – Ostatné služby | 6240,00 EUR |

III. Implementácia archivačného konektora pre existujúce systémy ISVS | 1 komplet | 013 - Softvér | 14400,00 EUR |

| 1 komplet | 518 – Ostatné služby | 1248,00 EUR |

IV. Implementácia nepretržitého sledovania známych zraniteľností na serveroch a koncových staniciach - Konfiguračné práce nad existujúcim softvérovým produktom ESET AV | 1 komplet | 518 – Ostatné služby | 1248,00 EUR |

V. Implementácia ochrany prístupu k digitálnemu obsahu | 1 komplet | 013 - Softvér | 8100,00 EUR |

| 1 komplet | 518 – Ostatné služby | 6240,00 EUR |

VI. Implementácia centralizovaného systému ochrany pred škodlivým kódom s monitorovaním detekcie inštalácie nelegálneho obsahu, vrátane automatizovaných nástrojov na detekciu škodlivej komunikácie na koncových staniciach a serveroch | 1 komplet | 013 - Softvér | 9174,00 EUR |

| 1 komplet | 518 – Ostatné služby | 1872,00 EUR |

VII. Implementácia zabezpečeného pripojenia do siete organizácie pomocou VPN | 1 komplet | 518 – Ostatné služby | 3120,00 EUR |

VIII. implementácia MFA pre vzdialený prístup do siete | 1 komplet | 013 – Softvér | 5089,20 EUR |

| 1 komplet | 518 – Ostatné služby | 3120,00 EUR |

IX. Implementácia segmentácie siete – obnova prepínačov v sieti | 1 komplet | 022 – HW | 3788,40 EUR |

| 1 komplet | 518 – Ostatné služby | 1872,00 EUR |

X. Implementácia nástroja na sledovanie a detekciu prevádzky a neoprávnených spojení na hranici s vonkajšou sieťou | 1 komplet | 022 – HW | 1680,00 EUR |

| 1 komplet | 518 – Ostatné služby | 1248,00 EUR |

XI. Implementácia nástroja na bezpečnostný dohľad internej komunikácie v sieti na základe deep packet inspection | 1 komplet | 013 – Softvér | 19839,60 EUR |

| 1 komplet | 518 – Ostatné služby | 6240,00 EUR |

XII. Implementácia centrálneho Log manažment systému | 1 komplet | 013 – Softvér | 25152,00 EUR |

| 1 komplet | 518 – Ostatné služby | 6240,00 EUR |

XIII. Zálohovacie systémy – diskové polia, nástroj na zálohovanie | 1 komplet | 022 – HW | 9000,00 EUR |

| 1 komplet | 518 – Ostatné služby | 3744,00 EUR |

XIV. Vypracovanie ISMS | 1 komplet | 518 – Ostatné služby | 49296,00 EUR |

XV. Testovanie zraniteľností | 1 komplet | 518 – Ostatné služby | 4200,00 EUR |

XVI. Certifikovaný audit KB | 1 komplet | 518 – Ostatné služby | 8400,00 EUR |

Paušálna sadzba vo výške 7 % na nepriame výdavky podľa článku 54 písm. a) nariadenia o spoločných ustanoveniach | 7% | 907 - Paušálna sadzba | 16046,18 EUR |

Celková suma |

|

| 245 277,38 EUR |

7.1 Sumarizácia nákladov a prínosov

Náklady | Realizácia opatrení na zvýšenie úrovne informačnej a kybernetickej bezpečnosti |

Všeobecný materiál |

|

IT - CAPEX |

|

Služby | 116808,00 |

SW | 85354,80 |

HW | 27068,40 |

IT - OPEX- prevádzka |

|

Aplikácie |

|

SW | 12315,00 |

HW | 4630,00 |

Prínosy |

|

Finančné prínosy |

|

Administratívne poplatky |

|

Ostatné daňové a nedaňové príjmy |

|

Ekonomické prínosy |

|

Občania (€) |

|

Úradníci (€) |

|

Úradníci (FTE) |

|

Kvalitatívne prínosy |

|

|

|

8. HARMONOGRAM JEDNOTLIVÝCH FÁZ PROJEKTU a METÓDA JEHO RIADENIA

Projekt bude dodávaný v 1 Inkremente z tohoto dôvodu uvádzame Harmonogram na úrovni 1 Etapy/ 1 Inkrementu.

ID | FÁZA/AKTIVITA | ZAČIATOK (odhad termínu) | KONIEC (odhad termínu) | POZNÁMKA |

1. | Prípravná fáza a Iniciačná fáza | 01/2024 | 12/2024 |

|

2. | Realizačná fáza | 01/2025 | 12/2025 |

|

2a | Analýza a Dizajn | 01/2025 | 03/2025 |

|

2b | Nákup technických prostriedkov, programových prostriedkov a služieb | 01/2025 | 12/2025 | Je potrebné obstarať dodávateľa IS riešenia/ licencie[2]/ konzultačné služby |

2c | Implementácia a testovanie | 04/2025 | 09/2025 | Tvorba dokumentácie výstupov |

2d | Nasadenie a PIP | 10/2025 | 12/2025 | PIP - 2 mesiace po nasadení |

4. | Podpora prevádzky (SLA) | 01/2026 | 12/2028 |

|

Projekt bude realizovaný metódou Waterfall - vodopádový prístup počíta s detailným naplánovaním jednotlivých krokov a následnom dodržiavaní postupu pri vývoji alebo realizácii projekty. Projektovému tímu je daný minimálny priestor na zmeny v priebehu realizácie. Vodopádový prístup je vhodný a užitočný v projektoch, ktorý majú jasný cieľ a jasne definovateľný postup a rozdelenie prác.

9. PROJEKTOVÝ TÍM

Zostavuje sa Riadiaci výbor (RV), v minimálnom zložení:

- Predseda RV

- Biznis vlastník

- Zástupca prevádzky

- Zástupca dodávateľa (dopĺňa sa až po VO / voliteľný člen)

- Projektový manažér objednávateľa (PM)

ID | Meno a Priezvisko | Pozícia | Oddelenie | Rola v projekte |

1. | Ing. Dalibor Surkoš | Primátor | Primátor mesta | Predseda RV |

2. | TBD | TBD | TBD | Biznis vlastník |

3. | TBD | TBD | TBD | Zástupca prevádzky |

4. | TBD | TBD | TBD | Zástupca dodávateľa |

Zostavuje sa Projektový tím objednávateľa

- kľúčový používateľ,

- biznis vlastník

- manažér kybernetickej a informačnej bezpečnosti (nepovinný člen)

ID | Meno a Priezvisko | Pozícia | Oddelenie | Rola v projekte |

1. | TBD | Referent | TBD | Kľúčový používateľ |

4. | TBD | Manažér kybernetickej bezpečnosti | TBD | MKB |

5. | TBD | Projektový manažér | TBD | Projektový manažér |

9.1 PRACOVNÉ NÁPLNE

Kľúčový používateľ

- Reprezentuje záujmy budúcich koncových používateľov projektových produktov alebo projektových výstupov.

- Poskytuje súčinnosť pri spracovaní interného riadiaceho aktu upravujúceho prevádzku, servis a podporu IT.

- Aktívne sa zúčastňuje stretnutí projektového tímu a spolupracuje na vypracovaní manažérskej a špecializovanej dokumentácie a produktov.

- plní pokyny PM a dohody zo stretnutí projektového tímu.

Manažér kybernetickej bezpečnosti

- Zodpovedá za dodržanie princípov a štandardov v oblasti informačnej a kybernetickej bezpečnosti a za kontrolu a audit implementovaných bezpečnostných opatrení (technológií, procesov atď.).

- Koordinuje a riadi činnosť v oblasti bezpečnosti prevádzky IT, spolupracuje na projektoch, na rozvoji nástrojov a postupov k optimalizácii bezpečnostných systémov a opatrení.

- Stanovuje základné požiadavky, podmienky a štandardy pre oblasť bezpečnosti programov, systémov, databázy či sieti.

- Spracováva a kontroluje príslušné interné predpisy a dohliada nad plnením týchto štandardov a predpisov.

- Kontroluje a riadi činnosť nad bezpečnostnými testami, bezpečnostnými incidentmi v prevádzke IT.

- Poskytuje inštrukcie a poradenstvo používateľom počítačov a informačných systémov pre oblasť bezpečnosti.

Projektový manažér

- Zodpovedá za riadenie projektu počas celého životného cyklu projektu.

- Riadi projektové (ľudské a finančné) zdroje, zabezpečuje tvorbu obsahu, neustále odôvodňovanie projektu (aktualizuje BC/CBA/TCO) a predkladá vstupy na rokovanie Riadiaceho výboru.

- Zodpovedá za riadenie všetkých (ľudských a finančných) zdrojov, členov projektovému tímu objednávateľa a za efektívnu komunikáciu s dodávateľom alebo stanovených zástupcom dodávateľa.

- Zodpovedá za riadenie prideleného projektu – stanovenie cieľov, spracovanie harmonogramu prác, koordináciu členov projektového tímu, sledovanie dodržiavania harmonogramu prác a rozpočtu, hodnotenie a prezentáciu výsledkov a za riadenie s tým súvisiacich rizík.

- Projektový manažér vedie špecifikáciu a implementáciu projektov v súlade s firemnými štandardami, zásadami a princípmi projektového riadenia.

- Zodpovedá za plnenie projektových/programových cieľov v rámci stanovených kvalitatívnych, časových a rozpočtovým plánov a za riadenie s tým súvisiacich rizík. V prípade externých kontraktov sa vedúci projektu/projektový manažér obvykle podieľa na ich plánovaní a vyjednávaní a je hlavnou kontaktnou osobou pre zákazníka.

10. ODKAZY

Bez odkazov

11. PRÍLOHY

Príloha 1: Zoznam rizík a závislostí

Koniec dokumentu

[1] Spoločné moduly podľa zákona č. 305/2013 e-Governmente

[2] EUPL licencie: https://joinup.ec.europa.eu/sites/default/files/inline-files/EUPL%201_1%20Guidelines%20SK%20Joinup.pdf