I-03 Prístup k projektu (pristup_k_projektu)

PRÍSTUP K PROJEKTU

Vzor pre manažérsky výstup I-03

podľa vyhlášky MIRRI č. 401/2023 Z. z.

| Povinná osoba | Ministerstvo školstva, výskumu, vývoja a mládeže Slovenskej republiky | ||||

| Názov projektu | Zvýšenie úrovne kybernetickej a informačnej bezpečnosti Ministerstva školstva, výskumu, vývoja a mládeže Slovenskej republiky | ||||

| Zodpovedná osoba za projekt | Mgr. Miroslav Odor | ||||

| Realizátor projektu | Ministerstvo školstva, výskumu, vývoja a mládeže Slovenskej republiky | ||||

| Vlastník projektu | Ministerstvo školstva, výskumu, vývoja a mládeže Slovenskej republiky Schvaľovanie dokumentu | ||||

| Položka | Meno a priezvisko | Organizácia | Pracovná pozícia | Dátum | Podpis |

| Vypracoval | Mgr. Miroslav Odor | MŠVVaM SR | Manažér kybernetickej bezpečnosti | 26.11.2024 |

1.História dokumentu

| Verzia | Dátum | Zmeny | Meno |

| 0.1 | 13.09.2024 | Pracovný návrh | Mgr. Miroslav Odor |

| 0.9 | 9.10.2024 | Prípravná fáza projetu | Mgr. Miroslav Odor |

| 1.0 | 28.10.2024 | Verzia odoslaná na pripomienkovanie MIRRI SR | Mgr. Miroslav Odor |

| 1.2 | 26.11.2024 | Finálna verzia | Mgr. Miroslav Odor |

2.Účel dokumentu

V súlade s Vyhláškou 401/2023 Z.z. je dokument I-03 Prístup k projektu určený na rozpracovanie detailných informácií prípravy projektu z pohľadu aktuálneho stavu, budúceho stavu a navrhovaného riešenia.

Dokument Prístup k projektu v zmysle vyššie uvedenej vyhlášky a požiadaviek výzvy: Podpora v oblasti kybernetickej a informačnej bezpečnosti, číslo výzvy: PSK-MIRRI-616-2024-DV-EFRR (ďalej len „výzva“) bude obsahovať opis navrhovaného riešenia, architektúru riešenia projektu na úrovni biznis vrstvy, aplikačnej vrstvy, dátovej vrstvy, technologickej vrstvy, infraštruktúry navrhovaného riešenia, bezpečnostnej architektúry, špecifikáciu údajov spracovaných v projekte, čistenie údajov, prevádzku a údržbu výstupov projektu, prevádzkové požiadavky, požiadavky na zdrojové kódy. Zároveň opisuje aj implementáciu projektu a preberanie výstupov projektu.

Manažérske produkty – vrátane prístupu k projektu – sú s ohľadom na povahu dokumentov (verejne dostupné dokumenty) formulované tak, aby nešpecifikovali detailne konkrétne riziká a dopady a nezverejňovali podrobne dokumentáciu najväčších rizík IT systémov. Uvádzajú iba oblasti identifikovaných rizík a dopadov.

2.1Použité skratky a pojmy

SKRATKA/POJEM | POPIS |

| ESVRŠ | Portál elektronických služieb regionálneho a vysokého školstva |

| IČO | Identifikačné číslo organizácie |

| IS | Informačný systém resp. informačné systémy |

| ISVS | Informačný systém verejnej správy |

| IT | Informačné technológie |

| KIB | Kybernetická a informačná bezpečnosť |

| NBÚ | Národný bezpečnostný úrad |

| MŠVVaM SR | Ministerstvo školstva, výskumu, vývoja a mládeže Slovenskej republiky |

| OVM | Orgán verejnej moci |

| PZS | Poskytovateľ základnej služby (základných služieb) |

| RIS | Rezortný informačný systém |

| VŠ | Vysoká škola |

| Výzva | Výzva s názvom: „Zvýšenie úrovne kybernetickej a informačnej bezpečnosti“, kód výzvy: PSK-MIRRI-616-2024-DV-EFRR |

| Zákon o ITVS | Zákon 95/2019 Z. z. o informačných technológiách vo verejnej správe a o zmene a doplnení niektorých zákonov |

| ZS | Základná služba (základné služby) |

2.2Konvencie pre typy požiadaviek (príklady)

V rámci projektu budú definované tri základné typy požiadaviek:

Funkčné (používateľské) požiadavky majú nasledovnú konvenciu:

FPXX_MOD_XX

- F – funkčná požiadavka

- XX – číslo požiadavky

- MOD – označenie modulu

- XX – číslo modulu

Nefunkčné (kvalitatívne, výkonové - Non Functional Requirements - NFR) požiadavky majú nasledovnú konvenciu:

Nxx

- N – nefukčná požiadavka (NFR)

- xx – číslo požiadavky

Technické požiadavky majú nasledovnú konvenciu:

Txx

- T – technická požiadavka

- xx – číslo požiadavky

3.Popis navrhovaného riešenia

Navrhované riešenie vychádza z aktuálnych zistení posledného auditu kybernetickej bezpečnosti MŠVVaM SR. Ten definuje aktuálny stav a potreby, ktoré je nevyhnutné riešiť pre dosiahnutie súladu úrovne kybernetickej a informačnej bezpečnosti (ďalej len KIB) so zákonom č. 69/2018 Z. z. o kybernetickej bezpečnosti a o zmene a doplnení niektorých zákonov (ďalej len “zákon o kybernetickej bezpečnosti), Zákonom č. 95/2019 Z. z. o informačných technológiách vo verejnej správe a o zmene a doplnení niektorých zákonov (ďalej len “zákon o ISVS”), vyhláškou 362/2018 Z.z. o obsahu bezpečnostných opatrení, obsah a štruktúra bezpečnostnej dokumentácie a rozsah všeobecných bezpečnostných opatrení (ďalej len vyhláška č. 362/2018 Z. z.) a ďalšími súvisiacimi predpismi.

Hlavný ciel projektu je definovaný nasledovne: Využívanie prínosov digitalizácie pre občanov, podniky, výskumné organizácie a orgány verejnej správy a zvýšenie schopnosti včasnej identifikácie kybernetických incidentov vo verejnej správe.

Vďaka naplneniu hlavného cieľa projektu dôjde k zvýšeniu úrovne kybernetickej a informačnej bezpečnosť MŠVVaM SR podľa legislatívnych požiadaviek Zákona o kybernetickej bezpečnosti, podľa ktorého je prevádzkovateľom základných služieb a zákona č. 95/2019 Z. z. o informačných technológiách vo verejnej správe a o zmene a doplnení niektorých zákonov v znení neskorších predpisov (ďalej aj ako „zákon o ITVS“) a v zmysle vykonávacích predpisov k týmto zákonom, resp. ďalších príslušných legislatívnych rámcov. Hlavný cieľ bude realizovaný prostredníctvom nasledovných partikulárnych cieľov projektu, pričom všetky ciele projektu sú definované v súlade s vyššie uvedenými strategickými dokumentmi:

| ID | Názov cieľa | Názov strategického cieľa* | Spôsob realizácie strategického cieľa |

| 1 | Zavedenie správy privilegovaných účtov Cieľ realizovaný v zmysle oprávnenej oblasti: Riadenie prístupov

| Dôveryhodný štát pripravený na hrozby (Realizovanie opatrení kybernetickej a informačnej bezpečnosti) |

|

| 2. | Zavedenie aplikácie na správu a aktualizáciu bezpečnostnej dokumentácie Cieľ realizovaný v zmysle oprávnenej oblasti: Bezpečnosť pri prevádzke informačných systémov a sietí

| Dôveryhodný štát pripravený na hrozby (Realizovanie opatrení kybernetickej a informačnej bezpečnosti) |

|

| 3. | Zabezpečenie ochrany užívateľských zariadení pred kybernetickými hrozbami Cieľ realizovaný v zmysle oprávnenej oblasti: Ochrana proti škodlivému kódu | Dôveryhodný štát pripravený na hrozby (Realizovanie opatrení kybernetickej a informačnej bezpečnosti) |

|

| 4. | Zabezpečenie ochrany serverov pred kybernetickými hrozbami Cieľ realizovaný v zmysle oprávnenej oblasti: Ochrana proti škodlivému kódu | Dôveryhodný štát pripravený na hrozby (Realizovanie opatrení kybernetickej a informačnej bezpečnosti) |

|

| 5. | Zlepšenie sieťovej a komunikačnej bezpečnosti Cieľ realizovaný v zmysle oprávnenej oblasti: Sieťová a komunikačná bezpečnosť | Dôveryhodný štát pripravený na hrozby (Realizovanie opatrení kybernetickej a informačnej bezpečnosti) |

|

| 6. | Rozšírenie logovacieho systému o korelácie a automatizáciu Cieľ realizovaný v zmysle o oprávnených oblastí: Zaznamenávanie udalostí a monitorovanie a Riešenie kybernetických bezpečnostných incidentov | Dôveryhodný štát pripravený na hrozby (Realizovanie opatrení kybernetickej a informačnej bezpečnosti) | Rozšírenie licencií nástroja na zaznamenávanie udalostí a monitorovanie vybavenia na logovanie v rozsahu:

Realizácia implementačných prác za účelom rozšírenia logovacieho systému o korelácie a automatizáciu |

| 7. | Implementácia podporných systémov pre zabezpečenie kontinuity prevádzky Cieľ realizovaný v zmysle oprávnenej oblasti: Kontinuita prevádzky | Dôveryhodný štát pripravený na hrozby (Realizovanie opatrení kybernetickej a informačnej bezpečnosti) |

|

| 8. | Zavedenie infraštruktúry pre prevádzku kybernetickej bezpečnosti a informačnej bezpečnosti Cieľ realizovaný v zmysle oprávnenej oblasti: Kontinuita prevádzky | Dôveryhodný štát pripravený na hrozby (Realizovanie opatrení kybernetickej a informačnej bezpečnosti) |

|

| 9. | Audity kybernetickej bezpečnosti Cieľ realizovaný v zmysle oprávnenej oblasti: Audity a kontrolné činnosti | Dôveryhodný štát pripravený na hrozby (Realizovanie opatrení kybernetickej a informačnej bezpečnosti) |

|

4.Architektúra riešenia projektu

Architektúra celého riešenia je rámcová tak, aby bolo z projektu zrejmé, ktoré komponenty v rámci realizácie projektu budú vytvorené, aktualizované alebo rozšírené a tým budú realizované opatrenia KIB v rámci projektu.

Primárne opatrenia kybernetickej bezpečnosti chránia IS MŠVVaM SR, ktoré sú určené na prevádzkovanie ZS MŠVVaM SR. Z vyššie definovaných spôsobov realizácie cieľov (viď kapitola 3 Popis navrhovaného riešenia) je zrejmé, o aké komponenty zabezpečenia pôjde.

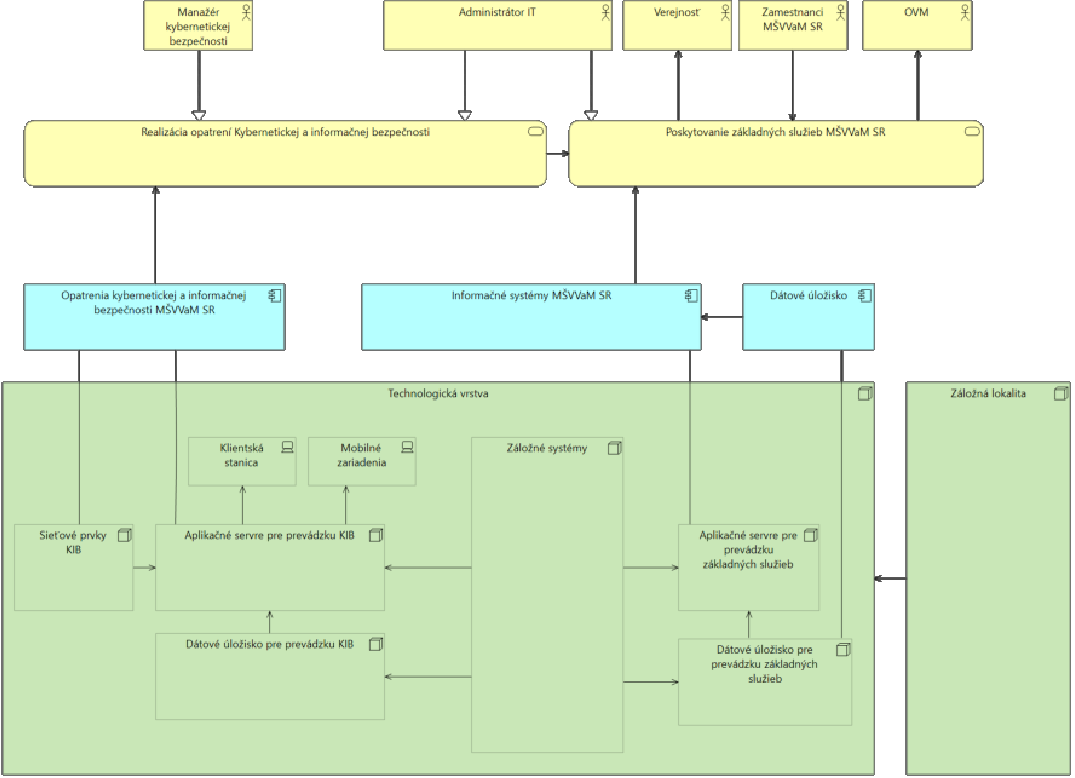

Obrázok 1: Celková architektúra riešenia

Obrázok 2: Aplikačná architektúra riešenia

4.1Biznis vrstva

Predmetom realizácie projektu bude zavedenie alebo aktualizácia a IT podpora nasledovných biznis procesov:

- Riadenie prístupov

- Riadenie prevádzky informačných systémov a sietí

- Ochrana proti škodlivému kódu

- Riadenie sieťovej a komunikačnej bezpečnosti

- Zaznamenávanie, monitorovanie a riešenie incidentov kybernetickej bezpečnosti

- Zabezpečovanie kontinuity prevádzky

- Vykonávanie auditu a kontrolných činností

Realizáciou projektu nesmú byť narušené existujúce procesy KIB, ktoré projektom nebudú dotknuté.

Okrem samotného zabezpečenia opatrení KIB v zmysle zákona o kybernetickej bezpečnosti a zákona o ISVS a podporou vyššie uvedených biznis procesov sa projekt bude dotýkať prakticky všetkých biznis procesov, ktoré sú vykonávané MŠVVaM SR ako PZS, a ktoré sú realizované prostredníctvom informačných systémov MŠVVaM SR za účelom poskytovania základných služieb.

4.1.1Prehľad koncových služieb – budúci stav:

Projekt nerealizuje koncové služby pre občanov a podnikateľov. Realizáciou projektu dochádza k zavedeniu opatrení kybernetickej a informačnej bezpečnosti (ďalej len KIB), ktoré zabraňujú kybernetickým útokom a na základe toho chránia prevádzku ostatných koncových služieb.

Z toho vyplýva, že v rámci projektu nevznikne žiadna nová koncová služba v zmysle zákona o ISVS.

4.1.2Jazyková podpora a lokalizácia

Projekt bude realizovaný v podobe dokumentov (politiky, plány, stratégie atď.), ktoré budú akceptované výhradne v slovenskom jazyku. Implementované softvérové riešenia budú akceptované v slovenskej, českej alebo na základe súhlasu MŠVVaM SR v anglickej mutácií. Dodané softvérové riešenia alebo hardvérové komponenty musia mať návod v slovenskom jazyku. Projektová dokumentácia bude vyhotovovaná v slovenskom alebo českom jazyku. Výstupy z prevádzky systémov budú akceptované v slovenskom, vo výnimočných prípadoch anglickom jazyku, niektoré čiastkové výstupy (napr. logy incidendov) sú akceptované v podobe skriptov, ktoré musí byť možné transformovať do používateľsky zrozumiteľného jazyka resp. zabezpečiť ich vhodnú interpretáciu.

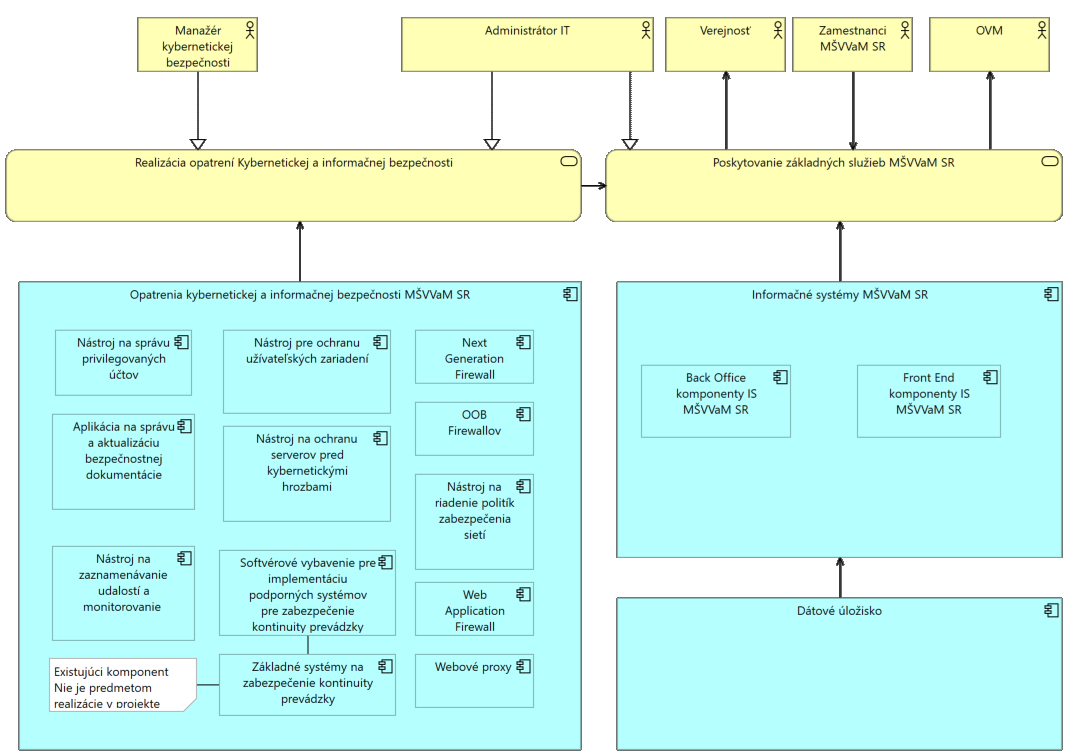

4.2Aplikačná vrstva

Aplikačná vrstva bude realizovaná súborom opatrení KIB, ktoré budú ochraňovať IS zabezpečujúce primárne prevádzku ZS. V aplikačnej vrstve je potrebné uvažovať o FrontEnd (verejných) častiach základnej služby a Back-Office (neverejných častiach) ZS.

V prípade MŠVVaM SR budú všetky komponenty projektu realizované ako opatrenia inštalované in situ v rámci MŠVVaM SR.

Opatrenia KIB realizované v rámci projektu budú mať trojaký charakter:

- Existujúce komponenty KIB, ktorých sa projekt nedotkne

- Existujúce komponenty KIB, ktoré budú zmenené resp. rozšírené

- Nové komponenty KIB

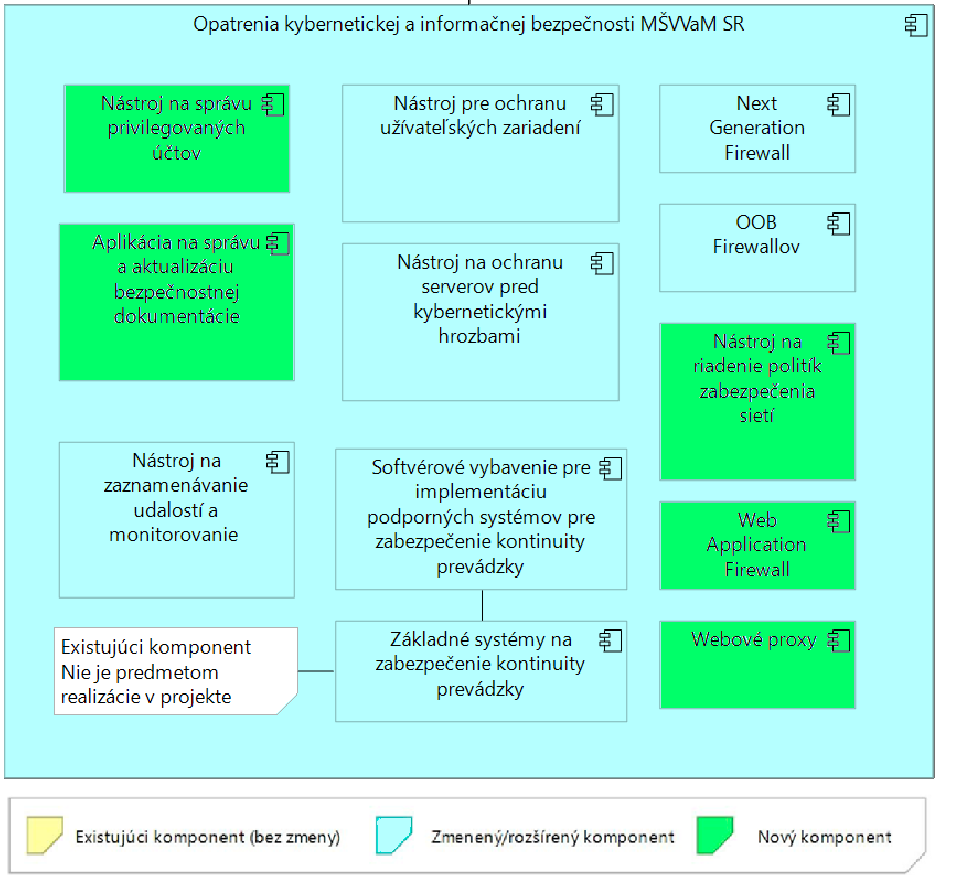

Vizuálne tieto komponenty definuje nasledovný obrázok:

Obrázok: Aplikačná vrstva opatrení kybernetickej a informačnej bezpečnosti realizované v rámci projektu

Obrázok: Aplikačná vrstva opatrení kybernetickej a informačnej bezpečnosti realizované v rámci projektu

V rámci opatrenia Zavedenie správy privilegovaných účtov bude na aplikačnej úrovni zavedený Nástroj na správu privilegovaných. Opatrenie Zavedenie správy privilegovaných účtov nie je v súčasnosti realizované na MŠVVaM SR a pôjde o nové opatrenie KIB.

V rámci opatrenia Zavedenie aplikácie na správu a aktualizáciu bezpečnostnej dokumentácie bude na aplikačnej úrovni zavedená Aplikácia na správu a aktualizáciu bezpečnostnej dokumentácie. Opatrenie Zavedenie aplikácie na správu a aktualizáciu bezpečnostnej dokumentácie nie je v súčasnosti realizované na MŠVVaM SR a pôjde o nové opatrenie.

V rámci opatrenia Zabezpečenie ochrany užívateľských zariadení pred kybernetickými hrozbami dôjde k rozšíreniu existujúceho opatrenia. MŠVVaM SR disponuje licenciami softvéru Microsoft 365 Plán A3, v rámci ktorých využíva Microsoft Office nástroje, Microsoft Exchange a Microsoft SharePoint online, Microsoft intune pre správu zariadení a cloudové bezpečnostné funkcie. Na koncových staniciach užívateľov je implementovaná základná ochrana proti škodlivému kódu na platforme ESET PROTECT, vo verzii ADVANCED.

MŠVVaM SR plánuje v projekte zvýšiť súčasnú ochranu užívateľských zariadení proti škodlivému kódu implementáciou nasledovných nástrojov:

- platformy na proaktívnu detekciu hrozieb, efektívnu identifikáciu neobvyklého správania v sieti a včasnú nápravu s cieľom predchádzať únikom dát a narušeniu firemnej prevádzky

- nástroj umožňujúci XDR, poskytujúci riadenie rizík a prehľad o hrozbách a systéme, ktorý umožňuje vykonávať rýchlu a hĺbkovú analýzu príčin vzniku incidentov a okamžite na ne reagovať.

Uvedené funkcionality vylepšenej ochrany pred škodlivým kódom budú dosiahnuté prechodom na licencie ESET PROTECT Enterprise, ktoré sú na aplikačnej úrovni definované ako Nástroj pre ochranu užívateľských zariadení.

V rámci opatrenia Zabezpečenie ochrany serverov pred kybernetickými hrozbami dôjde k rozšíreniu existujúceho opatrenia. MŠVVaM SR pre ochranu serverov pred kybernetickými hrozbami nástroj ESET PROTECT Advanced. Cieľomn je rozšíriť v rámci realizácie opatrenia túto ochranu o Enterprise Detection and Response (EDR) funkcionalitu zavedením nástroja ESET PROTECT Enterprise na strane serverov, ktorý je na aplikačnej úrovni definovaný ako Nástroj na ochranu serverov pred kybernetickými hrozbami.

Opatrenie Zlepšenie sieťovej ochrany pozostáva z:

- obnovy perimetra firewallov - v rámci projektu pôjde o novú dodávku Next Generation Firewall, t.j. o zmenu (vylepšenie) existujúcich firewallow,

- obnovy OOB firewallov – v rámci projektu pôjde o novú dodávku OOB Firewallow, t.j. o zmenu (vyplepšenie) existujúceho riešenia,

- nástroja na riadenie politík zabezpečenia sietí – pôjde o dodávku nového komponentu opatrenia Zabezpečenie ochrany serverov pred kybernetickými hrozbami,

- obnovy WAF zariadení – pôjde o dodávku nového komponentu opatrenia Zabezpečenie ochrany serverov pred kybernetickými hrozbami,

- nasadenie webových proxy – pôjde o dodávku nového komponentu opatrenia Zabezpečenie ochrany serverov pred kybernetickými hrozbami.

V rámci opatrenia Rozšírenie logovacieho systému o korelácie a automatizáciu dôjde k rozšíreniu existujúceho opatrenia MŠVVaM SR centrálne logovanie udalostí z operačných systémov. Existujúce riešenie bolo budované s cieľom postupne ho rozvíjať až do úrovne monitorovania logov na bezpečnostné incidenty (SIEM) a ich automatizované odstraňovanie (SOAR), resp. odstraňovanie ich príčin, alebo aspoň zabránenie ich šírenia.

S ohľadom na prijatú stratégiu bol ako nástroj pre centrálne logovanie zvolený produkt Splunk Enterprise od spoločnosti Splunk. V ňom sa jednotlivé vlastnosti aktivujú zakúpením a zadaním licenčných kľúčov. Znamená to, že je možné po zadaní licenčného kľúča pre produkt Splunk Enterprise Security (SIEM modul) aktivovať monitorovanie, korelovanie a vyhodnocovanie prijatých logov. Tento modul poskytuje pre skorú identifikáciu kybernetických incidentov viac ako 1000 najbežnejšie používaných korelačných pravidiel. Aplikácie dodané v rámci projektu sú v architektúre označené ako Nástroj na zaznamenávanie udalostí a monitorovanie.

V rámci opatrenia Implementácia podporných systémov pre zabezpečenie kontinuity prevádzky bude predmetom rozšírenia existujúceho opatrenia softvérové vybavenie pre implementáciu podporných systémov pre zabezpečenie kontinuity prevádzky. Žiadateľ realizuje v roku 2024 projekt obnovy riešenia pre zálohovanie údajov ITVS prevádzkovaných vo svojom dátovom centre. Po ukončení projektu bude do praxe zavedené pravidlo 3 (zdroj údajov + záloha + kópia zálohy), 2 (na dvoch rôznych médiách), 1 (jedna kópia zálohy v inej geografickej lokalite ako zdroj údajov). Kópia zálohy v inej lokalite je jednou z dvoch nutných podmienok pre zavedenie riešenia pre kontinuitu prevádzky. Druhou nutnou podmienkou je mať v záložnej lokalite výkonnú infraštruktúru s dostatočnou kapacitou pre obnovu a prevádzku produkčných prostredí základných služieb ITVS.

Druhou lokalitou, kam sa budú po sieťovej vrstve presúvať kópie záloh je dátové centrum Centra vedecko-technických informácií (CVTI) v Žiline. CVTI v roku 2023 zrealizovala projekt obnovy infraštruktúry, v rámci ktorého v tomto dátovom centre doplnila serverovskú časť a zakúpila pre staršiu virtualizačnú farmu novšiu verziu virtualizačného softvéru VMware.

4.2.1Rozsah informačných systémov – AS IS

V nasledujúcej tabuľke uvádzame ISVS, ktoré zabezpečujú prevádzku ZS MŠVVaM SR a budú primárne chránené proti incidentom KIB po ukončení projektu:

| Kód ISVS (z MetaIS) | Názov ISVS | Modul ISVS (zaškrtnite ak ISVS je modulom) | Stav IS VS (AS IS) | Typ IS VS | Kód nadradeného ISVS (v prípade zaškrtnutého checkboxu pre modul ISVS) |

| isvs_376 | Centrálna elektronická prihláška na vysoké školy | ☐ | Prevádzkovaný a plánujem rozvíjať | Agendový | |

| isvs_6092 | RIS - Rezortný informačný systém | ☐ | Prevádzkovaný a plánujem rozvíjať | Agendový | |

| isvs_6712 | Centrálny register zamestnancov VŠ | ☐ | Prevádzkovaný a plánujem rozvíjať | Agendový | |

| isvs_374 | Centrálny register študentov vysokých škôl | ☐ | Prevádzkovaný a plánujem rozvíjať | Agendový | |

| isvs_6301 | Portál Ministerstva školstva, vedy, výskumu a športu SR | ☐ | Prevádzkovaný a plánujem rozvíjať | Prezentačný |

4.2.2Rozsah informačných systémov – TO BE

V rámci projektu nevznikne nový ISVS v zmysle definície zákona o ISVS. Vznikne súbor opatrení, ktorý bude chrániť existujúce ISVS (ich zoznam viď predchádzajúca kapitola) – k nim je vytvorený vzťah realizovaného projektu.

4.2.3Využívanie nadrezortných a spoločných ISVS – AS IS

Projekt nebude využívať nadrezortné a spoločne ISVS .

4.2.4Prehľad plánovaných integrácií ISVS na nadrezortné ISVS – spoločné moduly podľa zákona č. 305/2013 e-Governmente – TO BE

Projekt nebude integrovaný na ISVS a nadrezortné ISVS – spoločné moduly podľa zákona č. 305/2013 o e-Governmente.

4.2.5Prehľad plánovaného využívania iných ISVS (integrácie) – TO BE

Projekt nebude integrovaný na iné ISVS.

4.2.6Aplikačné služby pre realizáciu koncových služieb – TO BE

V rámci projektu nevznikne žiadna nová aplikačná služba.

4.2.7Aplikačné služby na integráciu – TO BE

Predmetom realizácie nebudú žiadne služby určené na integráciu v rámci TO BE stavu.

4.2.8Poskytovanie údajov z ISVS do IS CSRÚ – TO BE

Projekt nebude poskytovať údaje z ISVS do IS CSRU.

4.2.9Konzumovanie údajov z IS CSRU – TO BE

Projekt nebude konzumovať údaje z IS CSRU.

4.3Dátová vrstva

4.3.1Údaje v správe organizácie

Projekt resp. ním realizovaný ISVS nebude priamo zabezpečovať správu údajov MŠVVaM SR, bude spravovať iba údaje nevyhnutné na zabezpečenie KIB MŠVVaM SR (napríklad údaje logov zo SIEM, informácie o riešení incidentov KIB, zoznam oprávnení a pod.).

Z toho dôvodu neuvádzame namapovanú štruktúru údajov v správe MŠVVaM SR.

4.3.2Dátový rozsah projektu - Prehľad objektov evidencie - TO BE

V rámci realizovaného projektu nevzniknú nové objekty evidencie tak, ako vznikajú v prípade štandardných informačných systémov. Predmetom evidencie nebudú napríklad občania resp. informácie o nich atď. Systém bude viesť evidenciu prístupov a oprávnení, v rámci služby SIEM budú vznikať záznamy o incidentoch a tieto budú vyhodnocované a na základe nich budú prebiehať priamo reakcie na kybernetické incidenty - poskytovateľom služby SOC v súčinnosti so zástupcami MŠVVaM SR.

4.3.3Referenčné údaje

V rámci projektu nebudú využívané referenčné údaje ani projekt nebude poskytovať referenčné údaje.

4.3.3.1Objekty evidencie z pohľadu procesu ich vyhlásenia za referenčné

V rámci projektu nebudú spravované údaje určené na konzumovanie alebo poskytovanie do/z CSRU.

4.3.3.2Identifikácia údajov pre konzumovanie alebo poskytovanie údajov do/z CSRU

IV rámci projektu nebudú spravované údaje určené na konzumovanie alebo poskytovanie do/z CSRU.

4.3.4Kvalita a čistenie údajov

4.3.4.1Zhodnotenie objektov evidencie z pohľadu dátovej kvality

Predmetom projektu nebude hodnotenie kvality ani čistenie údajov.

4.3.4.2Roly a predbežné personálne zabezpečenie pri riadení dátovej kvality

Nakoľko v rámci projektu nebudú prebiehať procesy hodnotenia kvality a čistenia údajov, nebudú obsadené roly na personálne zabezpečenie pri riadení dátovej kvality.

4.3.5Otvorené údaje

V rámci projektu nebudú vytvárané otvorené údaje.

4.3.6Analytické údaje

Vzhľadom na charakter projektu sa nebudú poskytovať žiadne analytické údaje, pokiaľ to nebude potrebné pre vyšetrovanie KBI, napr. akreditovanú jednotku CSIRT, Národné centrum kybernetickej bezpečnosti alebo orgány činné v trestnom konaní.

4.3.7Moje údaje

V rámci projektu nebudú vytvárané moje údaje.

4.3.8Prehľad jednotlivých kategórií údajov

Predmetom realizácie projektu nebudú žiadne údaje, ktoré by boli referenčnými, spadali by do kategórie “Moje údaje”, “Otvorené údaje” a tiež nebudú poskytované ako analytické údaje.

4.4Technologická vrstva

4.4.1Prehľad technologického stavu - AS IS

S ohľadom na inštrukcie MIRRI SR neuvádzame podrobný prehľad technologického stavu AS IS.

Konštatujeme, že z pohľadu zabezpečenia KIB je potrebné AS IS stav doplniť tak, aby bol zabezpečený súlad opatrení KIB s požiadavkami zákona o kybernetickej bezpečnosti

4.4.2Požiadavky na výkonnostné parametre, kapacitné požiadavky – TO BE

| Parameter | Jednotky | Predpokladaná hodnota | Poznámka |

| Počet interných používateľov | Počet | 700 | |

| Počet súčasne pracujúcich interných používateľov v špičkovom zaťažení | Počet | 900 | |

| Počet externých používateľov (internet) | Počet | 99 000 | |

| Počet externých používateľov používajúcich systém v špičkovom zaťažení | Počet | 90 000 | Maximálny počet používateľov – interných aj externých, ktorí sa môžu prihlásiť naraz k základným službám či už ako poskytovatelia (zamestnanci) alebo ako konzumenti |

| Počet transakcií (podaní, požiadaviek) za obdobie | Počet/obdobie | Irelevantné | |

| Objem údajov na transakciu | Objem/transakcia | 1 MB/transakcia | Maximálna predpokladaná hodnota |

| Objem existujúcich kmeňových dát | Objem | irelevantné |

4.4.3Návrh riešenia technologickej architektúry

Technologicky pôjde o realizáciu nasledovných opatrení:

Zákazka č. 1: Zvýšenie úrovne kybernetickej a informačnej bezpečnosti Ministerstva školstva, výskumu, vývoja a mládeže Slovenskej republiky

Realizáciou predmetu zákazky budú realizované nasledovné oprávnené oblasti v zmysle výzvy Zvýšenie úrovne kybernetickej a informačnej bezpečnosti, číslo výzvy: PSK-MIRRI-616-2024-DV-EFRR (ďalej len „výzva“)

- Riadenie prístupov

- Bezpečnosť pri prevádzke informačných systémov a sietí

- Ochrana proti škodlivému kódu

- Sieťová a komunikačná bezpečnosť

- Zaznamenávanie udalostí a monitorovanie

- Riešenie kybernetických bezpečnostných incidentov

- Kontinuita prevádzky

Realizáciou tejto zákazky žiadateľ sleduje splnenie nasledovných cieľov, ktoré zároveň reprezentujú predmet obstarania:

- Zavedenie správy privilegovaných účtov

- Zavedenie aplikácie na správu a aktualizáciu bezpečnostnej dokumentácie

- Zabezpečenie ochrany užívateľských zariadení pred kybernetickými hrozbami

- Zabezpečenie ochrany serverov pred kybernetickými hrozbami

- Zlepšenie sieťovej a komunikačnej bezpečnosti

- Rozšírenie logovacieho systému o korelácie a automatizáciu

- Implementácia podporných systémov pre zabezpečenie kontinuity prevádzky

- Zavedenie infraštruktúry pre prevádzku kybernetickej bezpečnosti a informačnej bezpečnosti

Zavedenie správy privilegovaných účtov

Cieľom žiadateľa je obstaranie a nasadenie systému pre správu a administráciu privilegovaných účtov (ďalej len "PIM/PAM"), ktorý zabezpečí jednotnú správu prístupov k privilegovaným účtom a monitorovanie operácií vykonávaných pod týmito účtami s prepojením na konkrétneho administrátora, ktorý účet aktuálne používa, vrátane dvojfaktorovej autentifikácie a zabezpečenie detailného oboznámenia sa so správou dodaného systému pre IT pracovníkov žiadateľa.

Predmetom dodávky bude Nástroj na správu privilegovaných účtov.

V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Implementácia technického riešenia v rámci technickej špecifikácie:

- Testovanie a overovanie funkčnosti riešenia:

- Nasadenie

Zavedenie aplikácie na správu a aktualizáciu bezpečnostnej dokumentácie

Požaduje sa dodanie a inštalácia Aplikácie na správu a aktualizáciu bezpečnostnej dokumentácie do virtuálneho servera spravovaného verejným obstarávateľom.

V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Implementácia technického riešenia v rámci technickej špecifikácie

- Testovanie a overovanie funkčnosti riešenia:

- Nasadenie

Zabezpečenie ochrany užívateľských zariadení pred kybernetickými hrozbami

Na koncových staniciach užívateľov je implementovaná základná ochrana proti škodlivému kódu na platforme ESET PROTECT, vo verzii ADVANCED.

Žiadateľ plánuje v tomto projekte zvýšiť súčasnú ochranu užívateľských zariadení proti škodlivému kódu implementáciou nasledovných nástrojov:

- platformy na proaktívnu detekciu hrozieb, efektívnu identifikáciu neobvyklého správania v sieti a včasnú nápravu s cieľom predchádzať únikom dát a narušeniu firemnej prevádzky

- nástroj umožňujúci XDR, poskytujúci riadenie rizík a prehľad o hrozbách a systéme, ktorý umožňuje vykonávať rýchlu a hĺbkovú analýzu príčin vzniku incidentov a okamžite na ne reagovať.

Uvedené funkcionality vylepšenej ochrany pred škodlivým kódom budú dosiahnuté prechodom na licencie ESET PROTECT Enterprise

V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Inštalácia

- Implementácia a testovanie

- Nasadenie

Zabezpečenie ochrany serverov pred kybernetickými hrozbami

Žiadateľ požaduje, aby uchádzač rozšíril súčasné riešenie o Enterprise Detection and Response (EDR) funkcionalitu.

V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Implementácia a testovanie

- Nasadenie

Zlepšenie sieťovej a komunikačnej bezpečnosti

Obnova perimetra firewallov – predmetom obnovy perimetra firewallow bude dodávka dvoch zariadení, ktoré budú pracovať v HA zapojení. V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Inštalácia zariadení

- Implementácia a testovanie

- Nasadenie

Obnova OOB firewallov – predmetom obnovy OOB bude dodávka 2 OOB. V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Inštalácia zariadení

Nástroj na riadenie politík zabezpečenia sietí – predmetom dodávky bude softvérový nástroj na riadenie politík zabezpečenia sietí. V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Inštalácia zariadení

- Implementácia a testovanie

- Nasadenie

Obnova WAF zariadení – predmetom dodávky bude obnova existujúcich WAF zariadení podľa požiadaviek zadávateľa (2 ks F5 BIG-IP i2800 alebo ekvivalentné zariadenie). V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Inštalácia zariadení

- Implementácia a testovanie

- Nasadenie

Nasadenie webových proxy – predmetom dodávky bude softvérový nástroj na realizáciu webových proxy. V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Inštalácia zariadení

- Implementácia a testovanie

- Nasadenie

Rozšírenie logovacieho systému o korelácie a automatizáciu

Žiadateľ disponuje licenciou Splunk Enterprise s výkonom 100GB/deň, platnou do 8.7.2026. Požaduje sa dodať licenčné rozšírenie existujúceho softvérového vybavenia minimálne o nasledovné komponenty (alebo ich ekvivalenty plne kompatibilné s existujúcimi licenciami): Splunk Enterprise (1 ks), Splunk Enterprise Security (1 ks), Splunk SOAR (2 ks). V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia pre moduly SIEM a SOAR

- Implementácia a testovanie:

- Nasadenie

Implementácia podporných systémov pre zabezpečenie kontinuity prevádzky

Žiadateľ požaduje dodávku nasledovných licencií, pričom definované požiadavky sú stanovené ako minimálne:

| ID | Názov položky | Licencie pre podporné systémy pre zabezpečenie kontinuity prevádzky |

| 1a. | Názov licencie | Microsoft Windows Server Standard Edition 16 cores |

| 1b. | Počet kusov | 4 |

| 1c. | Servisná podpora | Bez servisnej podpory |

| 1a. | Názov licencie | Microsoft SQL Server Enterprise Edition 2 cores |

| 1b. | Počet kusov | 6 |

| 1c. | Servisná podpora | Bez servisnej podpory |

V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia infraštruktúry v záložnej lokalite a obnovy záloh na ňu

- Implementácia a testovanie

- Nasadenie

Zavedenie infraštruktúry pre prevádzku kybernetickej bezpečnosti a informačnej bezpečnosti

Žiadateľ požaduje dodať infraštruktúru pre prevádzku bezpečnostných nástrojov a uchovávaných dát v nich, ktorá sa skladá z troch virtualizačných serverov. Tieto servre budú fyzicky oddelené od ostatnej infraštruktúry avšak budú zdieľať sieťovú, zálohovaciu a monitorovaciu infraštruktúru. V rámci dodávky budú realizované nasledovné činnosti:

- Vypracovanie Detailného návrhu riešenia

- Implementácia a testovanie

- Nasadenie

Zákazka č. 2: Audit kybernetickej bezpečnosti

Predmetom zákazky je poskytnúť žiadateľovi cenovú ponuku pre vykonanie auditu kybernetickej bezpečnosti v prostredí Ministerstva školstva, vedy, výskumu a športu Slovenskej republiky, ktorý musí byť realizovaný podľa zákona č. 69/2018 Z. z. o kybernetickej bezpečnosti a o zmene a doplnení niektorých zákonov v znení neskorších predpisov v súlade s vyhláškou NBÚ č. 493/2022 Z. z. o audite kybernetickej bezpečnosti, vyhláškou NBÚ č. 492/2022 o znalostných štandardoch a s vyhláškou NBÚ č. 362/2018 Z. z., ktorou sa ustanovuje obsah bezpečnostných opatrení, obsah a štruktúra bezpečnostnej dokumentácie a rozsah všeobecných bezpečnostných opatrení prevádzkovateľa základnej služby vo verzií účinnosti od 1. septembra 2023 (vyhláška č. 264/2023 Z. z.).

Požiadavky na predmet zákazky:

| Názov | Upresnenie |

| Identifikácia základných služieb podporených auditovanými informačnými systémami a sieťami: | - Centrálna elektronická prihláška na vysoké školy (CEP) - Rezortný informačný systém (RIS) - Centrálny register zamestnancov VŠ (CRZ) - Centrálny register študentov vysokých škôl (CRS) - Portál Ministerstva školstva, vedy, výskumu a športu SR (PMS) - Portál elektronických služieb regionálneho a vysokého školstva (ESVRŠ) - Sofia |

| Počet zamestnancov prevádzkovateľa základnej služby: | 722 interných zamestnancov 216 zamestnancov na dohodu o vykonaní práce alebo dohody o pracovnej činnosti |

| Počet informačných systémov s väzbou na základné služby: | 17 |

| Počet pracovníkov zúčastňujúcich na prevádzke IS: | 111 |

| Počet lokalít: | 2 |

| Počet tretích strán zúčastňujúcich na prevádzke IS: | 6 |

| Verejný obstarávateľ je zapojený do siete Govnet: | Áno |

| Verejný obstarávateľ nevlastní platný certifikát ISMS: | Nie |

| Odhadovaný počet externých zaregistrovaných používateľov základných služieb: | CEP: 4233 RIS: pristupuje 6900 škôl/zriaďovateľov CRZ: 64 CRS: 384 PMS: Návštevy 10,8 mil./ročne ESVRŠ: nevyžaduje sa registrácia, prihlasuje sa prostredníctvom OP (slovensko.sk) Sofia: 14000

|

| Zaregistrovaný informačný systém najvyššej kategórie: | II. kategória |

| Nevyskytol sa u objednávateľa za posledné 2 roky závažný kybernetický bezpečnostný incident: | Nie |

| U objednávateľa nebol vykonaný audit kybernetickej bezpečnosti ani nebola uložená pokuta za porušenie povinnosti podľa zákona č. 69/2018 Z. z.: | Auditná správa kybernetickej bezpečnosti z dňa 13.12.2023 |

Fáza auditu

| Termín

|

| Nastavenie a výkon auditu kybernetickej bezpečnosti | November 2025 |

Záverečná správa o výsledkoch auditu kybernetickej bezpečnosti (Správa) | Do 13.12.2025

|

| Nastavenie a výkon mimoriadneho auditu kyber.ckej bezpečnosti | Október 2027 |

Záverečná správa o výsledkoch mimoriadneho auditu kybernetickej bezpečnosti (Správa)

| Do 15.11.2027 |

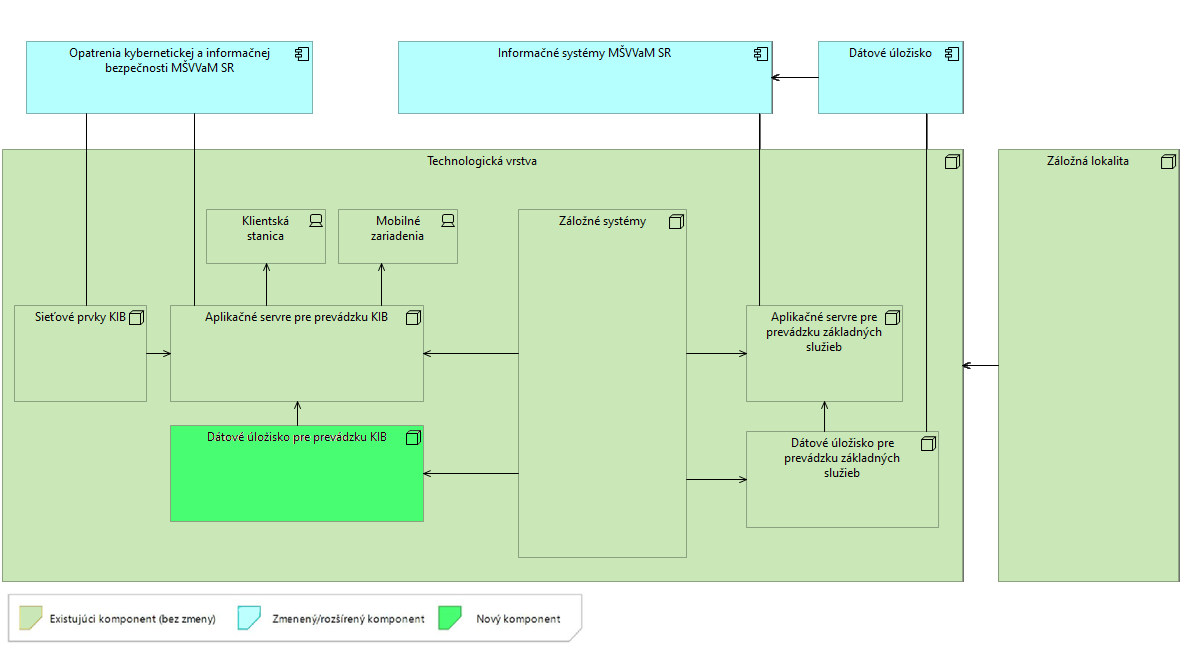

Obrázok 3: Technologická architektúra

V rámci realizácie projektu dôjde k Zavedeniu infraštruktúry pre prevádzku kybernetickej bezpečnosti a informačnej bezpečnosti.

V súčasnosti sú servery s bezpečnostnými nástrojmi prevádzkované v dátovom centre na rovnakej virtuálnej infraštruktúre ako ostatné servery pre ITVS. Z týchto serverov s bezpečnostným i nástrojmi sú obsluhované servre s komponentmi ITVS aj v ostatných lokalitách: dátové centrum na Stromovej a projekty vo Vládnom cloude. MŠVVaM má niekoľko kritických systémov, z ktorých sú 2 najväčšie RIS a SOFIA. Obidva majú vyhradené obdobia počas roka, počas ktorých musia spoľahlivo a so stabilným výkonom fungovať. Napr. RIS má toto obdobie počas zberu dát, od tretieho pondelka v septembri, približne 4 týždne. K týmto dvom pribudne systém na online testovanie, ktorého stabilita a výkon prevádzky bude počas niekoľkých týždňov v roku veľmi kritická.

Z dôvodu izolácie bezpečnostných nástrojov a eliminácie dopadu ich vysokého výkonu pri rozsiahlejšom bezpečnostnom incidente, budú bezpečnostné nástroje prevádzkované na samostatnej virtualizovanej infraštruktúre, s dedikovaným výpočtovým výkonom a diskovým priestorom.

Žiadateľ preto plánuje obstarať infraštruktúru pre prevádzku bezpečnostných nástrojov a uchovávaných dát v nich, ktorá sa skladá z troch virtualizačných serverov. Tieto servre budú fyzicky oddelené od ostatnej infraštruktúry avšak budú zdieľať sieťovú, zálohovaciu a monitorovaciu infraštruktúru.

4.4.4Využívanie služieb z katalógu služieb vládneho cloudu

Projekt nebude využívať služby vládneho cloudu.

4.5Bezpečnostná architektúra

V súčasnosti - ako vyplýva z projektového zámeru - nie sú opatrenia KIB MŠVVaM SR - v súlade s požiadavkami príslušných predpisov. Navrhovaná architektúra riešenia t.j. dosiahnutie TO BE stavu bude znamenať dosiahnutie súladu opatrení s nasledovnou legislatívou:

- Zákon č. 95/2019 Z.z. o informačných technológiách vo verejnej správe

- Zákon č. 69/2018 Z.z. o kybernetickej bezpečnosti

- Zákon č. 45/2011 Z.z. o kritickej infraštruktúre

- vyhláška Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu č. 78/2020 Z. z. o štandardoch pre informačné technológie verejnej správy

- vyhláška Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu č. 179/2020 Z. z., ktorou sa ustanovuje spôsob kategorizácie a obsah bezpečnostných opatrení informačných technológií verejnej správy

- vyhláška Úradu na ochranu osobných údajov Slovenskej republiky č. 158/2018 Z. z. o postupe pri posudzovaní vplyvu na ochranu osobných údajov

- Nariadenie Európskeho parlamentu a Rady (EÚ) 2016/679 z 27. apríla 2016 o ochrane fyzických osôb pri spracúvaní osobných údajov a o voľnom pohybe takýchto údajov, ktorým sa zrušuje smernica 95/46/ES (všeobecné nariadenie o ochrane údajov)

- Zákon č. 18/2018 Z. z. o ochrane osobných údajov a o zmene a doplnení niektorých zákonov.

5.Závislosti na ostatné ISVS / projekty

Projekt nie je závislý od iných ISVS alebo projektov.

6.Zdrojové kódy

MŠVVaM SR plánuje pri obstarávaní jednotlivých súčastí projektu, pri ktorých môžu vzniknúť zdrojové kódy postupovať v zmysle vzoru Zmluvy o dielo. Zmluvnú úpravu predkladáme nasledujúcu:

- Zhotoviteľ je povinný pri akceptácii Informačného systému odovzdať Objednávateľovi funkčné vývojové a produkčné prostredie, ktoré je súčasťou Informačného systému.

- Zhotoviteľ je povinný pri akceptácii Informačného systému alebo jeho časti odovzdať Objednávateľovi Vytvorený zdrojový kód v jeho úplnej aktuálnej podobe, zapečatený, na neprepisovateľnom technickom nosiči dát s označením časti a verzie Informačného systému, ktorej sa týka. Za odovzdanie Vytvoreného zdrojového kódu Objednávateľovi sa na účely tejto Zmluvy o dielo rozumie odovzdanie technického nosiča dát Oprávnenej osobe Objednávateľa. O odovzdaní a prevzatí technického nosiča dát bude oboma Zmluvnými stranami spísaný a podpísaný preberací protokol.

- Informačný systém (Dielo) v súlade s Technickou špecifikáciou obsahuje od zvyšku Diela oddeliteľný modul (časť) vytvorený Zhotoviteľom pri plnení tejto Zmluvy o dielo, ktorý je bez úpravy použiteľný aj tretími osobami, aj na iné alebo podobné účely, ako je účel vyplývajúci z tejto Zmluvy o dielo Vytvorený zdrojový kód Informačného systému vrátane jeho dokumentácie bude prístupný v režime podľa § 31 ods. 4 písm. b) Vyhlášky č. 78/2020 (s obmedzenou dostupnosťou pre orgán vedenia a orgány riadenia v zmysle Zákona o ITVS – vytvorený zdrojový kód je dostupný len pre orgán vedenia a orgány riadenia). Pre zamedzenie pochybností uvádzame, že sa jedná len o zdrojový kód ktorý Zhotoviteľ vytvoril, alebo pozmenil v súvislosti s realizáciou diela. Objednávateľ je oprávnený sprístupniť Vytvorený zdrojový kód okrem orgánov podľa predchádzajúcej vety aj tretím osobám, ale len na špecifický účel, na základe riadne uzatvorenej písomnej zmluvy o mlčanlivosti a ochrane dôverných informácií.

- Ak je medzi zmluvnými stranami uzatvorená SLA zmluva, od prevzatia Informačného systému sa prístup k vytvorenému zdrojovému kódu vo vývojovom a produkčnom prostredí, vrátane nakladania s týmto zdrojovým kódom, začne riadiť podmienkami dohodnutými v SLA zmluve. Vytvorený zdrojový kód musí byť v podobe, ktorá zaručuje možnosť overenia, že je kompletný a v správnej verzii, t. j. v takej, ktorá umožňuje kompiláciu, inštaláciu, spustenie a overenie funkcionality, a to vrátane kompletnej dokumentácie zdrojového kódu (napr. interfejsov a pod.) takéhoto Informačného systému alebo jeho časti. Zároveň odovzdaný Vytvorený zdrojový kód musí byť pokrytý testami (aspoň na 90%) a dosahovať rating kvality (statická analýza kódu) podľa CodeClimate/CodeQLa pod. (minimálne stupňa B).

- Pre zamedzenie pochybností, povinnosti Zhotoviteľa týkajúce sa Vytvoreného zdrojového kódu platí i na akékoľvek opravy, zmeny, doplnenia, upgrade alebo update Vytvoreného zdrojového kódu a/alebo vyššie uvedenej dokumentácie, ku ktorým dôjde pri plnení tejto Zmluvy o dielo alebo v rámci záručných opráv. Vytvorené zdrojové kódy budú vytvorené vyexportovaním z produkčného prostredia a budú odovzdané Objednávateľovi na elektronickom médiu v zapečatenom obale. Zhotoviteľ je povinný umožniť Objednávateľovi pri odovzdávaní Vytvoreného zdrojového kódu, pred zapečatením obalu, skontrolovať v priestoroch Objednávateľa prítomnosť Vytvoreného zdrojového kódu na odovzdávanom elektronickom médiu.

- Nebezpečenstvo poškodenia zdrojových kódov prechádza na Objednávateľa momentom prevzatia Informačného systému alebo jeho časti, pričom Objednávateľ sa zaväzuje uložiť zdrojové kódy takým spôsobom, aby zamedzil akémukoľvek neoprávnenému prístupu tretej osoby. Momentom platnosti SLA zmluvy umožní Objednávateľ poskytovateľovi, za predpokladu, že to je nevyhnutné, prístup k Vytvorenému zdrojovému kódu výlučne na účely plnenia povinností z uzatvorenej SLA zmluvy.

Ďalej uvádzame postupy, v zmysle ktorých bude narábané so zdrojovým kódom

Centrálny repozitár zdrojových kódov: https://www.zakonypreludi.sk/zz/2020-78/znenie-20200501#p31

Overenie zdrojového kódu s cieľom jeho prepoužitia: https://www.zakonypreludi.sk/zz/2020-85/znenie-20200501#p7-3-c

Spôsoby zverejňovania zdrojového kódu: https://www.zakonypreludi.sk/zz/2020-85/znenie-20200501#p8-9

Inštrukcie k EUPL licenciám: https://joinup.ec.europa.eu/sites/default/files/inline-files/EUPL%201_1%20Guidelines%20SK%20Joinup.pdf

Uvedeným spôsobom obstarávania dôjde k zamedzeniu „Vendor lock-in" v súlade so Zákonom o ISVS.

7.Prevádzka a údržba

Požadované SLA na služby systémovej a aplikačnej podpory – servisné služby vzťahujúce sa na produkčné a testovacie prostredie IS Úrovne podpory používateľov: Help Desk bude realizovaný cez 3 úrovne podpory, s nasledujúcim označením:

- L1 podpory IS (Level 1, priamy kontakt zákazníka) - jednotný kontaktný bod verejného obstarávateľa.

- L2 podpory IS (Level 2, postúpenie požiadaviek od L1) - vybraná skupina garantov, so znalosťou IS (zabezpečuje prevádzkovateľ IS – verejný obstarávateľ).

- L3 podpory IS (Level 3, postúpenie požiadaviek od L2) - na základe zmluvy o podpore IS (zabezpečuje úspešný uchádzač).

Definície:

- Podpora L1 (podpora 1. stupňa) - začiatočná úroveň podpory, ktorá je zodpovedná za riešenie základných problémov a požiadaviek koncových užívateľov a ďalšie služby vyžadujúce základnú úroveň technickej podpory. Základnou funkciou podpory 1. stupňa je zhromaždiť informácie, previesť základnú analýzu a určiť príčinu problému a jeho klasifikáciu. Typicky sú v úrovni L1 riešené priamočiare a jednoduché problémy a základné diagnostiky, overenie dostupnosti jednotlivých vrstiev infraštruktúry (sieťové, operačné, vizualizačné, aplikačné atď.) a základné užívateľské problémy (typicky zabudnutie hesla), overovanie nastavení SW a HW atď.

- Podpora L2 (podpora 2. stupňa) – riešiteľské tímy s hlbšou technologickou znalosťou danej oblasti. Riešitelia na úrovni Podpory L2 nekomunikujú priamo s koncovým užívateľom, ale sú zodpovední za poskytovanie súčinnosti riešiteľom 1. úrovne podpory pri riešení eskalovaného hlásenia, čo mimo iného obsahuje aj spätnú kontrolu a podrobnejšiu analýzu zistených dát odovzdaných riešiteľmi 1. úrovne podpory. Výstupom takejto kontroly môže byť potvrdenie, upresnenie, alebo prehodnotenie hlásenia v závislosti na potrebách Objednávateľa. Primárnym cieľom riešiteľov na úrovni Podpory L2 je dostať Hlásenie čo najskôr pod kontrolu a následne ho vyriešiť - s možnosťou eskalácie na vyššiu úroveň podpory – Podpora L3.

- Podpora L3 (podpora 3. stupňa) - Podpora 3. stupňa predstavuje najvyššiu úroveň podpory pre riešenie tých najobtiažnejších Hlásení, vrátane vykonávania hĺbkových analýz a riešenie extrémnych prípadov.

- Riešenie incidentov – SLA parametre Za incident je považovaná chyba IS, t.j. správanie sa v rozpore s prevádzkovou a používateľskou dokumentáciou IS. Za incident nie je považovaná chyba, ktorá nastala mimo prostredia IS napr. výpadok poskytovania konkrétnej služby. Označenie závažnosti incidentu:

| Závažnosť incidentu | Popis naliehavosti incidentu |

| Kritická, Bezpečnostná | Kritické chyby, ktoré spôsobia úplné zlyhanie systému ako celku a nie je možné používať ani jednu jeho časť, nie je možné poskytnúť požadovaný výstup z IS. |

| Bežná | Chyby a nedostatky, ktoré spôsobia čiastočné obmedzenia používania systému |

| Nekritická | Kozmetické a drobné chyby. |

Vyžadované reakčné doby:

| Označenie závažnosti incidentu | Reakčná doba od nahlásenia incidentu po začiatok riešenia incidentu | Doba konečného vyriešenia incidentu od nahlásenia incidentu (DKVI) | Spoľahlivosť (počet incidentov za mesiac) |

| Bežná | Do 24 hodín | 48 hodín | 5 |

| Kritická | Do 12 hodín | 24 hodín | 3 |

| Nekritická | Do 48 hodín | Vyriešené a nasadené v rámci plánovaných releasov | |

| Bezpečnostná | Do 12 hodín | 24 hodín | 1 |

Požiadavky na hlásenie Incidentov sa spracúvajú v rámci časového pokrytia od 8:00 do 16:00.

- Reakčná doba je čas medzi nahlásením incidentu verejným obstarávateľom (vrátane užívateľov IS, ktorí nie sú v pracovnoprávnom vzťahu s verejným obstarávateľom) na helpdesk úrovne L3 a jeho prevzatím na riešenie.

- DKVI znamená obnovenie štandardnej prevádzky – čas medzi nahlásením incidentu verejným obstarávateľom a vyriešením incidentu úspešným uchádzačom (do doby, kedy je funkčnosť prostredia znovu obnovená v plnom rozsahu). Do tejto doby sa nezarátava čas potrebný na nevyhnutnú súčinnosť verejného obstarávateľa, ak je potrebná pre vyriešenie incidentu. V prípade potreby je úspešný uchádzač oprávnený požadovať od verejného obstarávateľa schválenie riešenia incidentu.

- Maximálny počet incidentov za kalendárny mesiac. Každá ďalšia chyba nad stanovený limit spoľahlivosti sa počíta ako začatý deň omeškania bez odstránenia vady alebo incidentu. Duplicitné alebo technicky súvisiace incidenty (zadané v rámci jedného pracovného dňa, počas pracovného času 8 hodín) sú považované ako jeden incident.

Incidenty nahlásené verejným obstarávateľom úspešnému uchádzačovi v rámci testovacieho prostredia

- Majú závažnosť incidentu nekritickú a nižšiu

- Vzťahujú sa výhradne k dostupnosti testovacieho prostredia

- Za incident na testovacom prostredí sa nepovažuje incident vztiahnutý k práve testovanej funkcionalite

Vyššie uvedené SLA parametre nebudú použité pre nasledovné služby:

- Služby systémovej podpory na požiadanie (nad paušál)

Služby realizácie aplikačných zmien vyplývajúcich z legislatívnych a metodických zmien (nad paušál)

8.Požiadavky na personál

Výzva definuje požiadavky na IT odborníkov participujúcich v rámci projektu – má ísť minimálne o manažéra kybernetickej bezpečnosti. Aby bol dodržaný súlad realizácie projektu s vyhláškou č.401/2023 Z.z. bude zostavený nasledovný projektový tím objednávateľa:

- kľúčový používateľ - PhDr. Mgr. Ľubomír Nebeský, PhD.

- IT architekt – Ing. Jana Kováčová

- IT analytik - Mgr. Andrej Bradáč

- biznis vlastník - Ing. Martin Horňák

- manažér kvality – Ing. Martin Húska

- manažér kybernetickej a informačnej bezpečnosti - Mgr. Miroslav Odor

- projektový manažér (pre účely realizácie) - JUDr. Ing. Jana Barjaková

| ID | Meno a Priezvisko | Pozícia | Oddelenie | Rola v projekte |

| 1. | PhDr. Mgr. Ľubomír Nebeský, PhD | GR kancelárie GTSÚ | MŠVVaM SR | Kľúčový používateľ |

| Ing. Jana Kováčová | IT špecialista - architekt pre SHMÚ | MŠVVaM SR | IT architekt | |

| 2. | Mgr. Andrej Bradáč | IT analytik | Úrad pre reguláciu elektronických komunikácií a poštových služieb | IT analytik |

| 3. | Ing. Martin Horňák | riaditeľ odboru správy informačných systémov | MŠVVaM SR | Biznis vlastník |

| 4. | Ing. Martin Húska | špecialista riadenia systému manažérstva kvality modelu CAF | MIRRI SR | Manažér kvality |

| 5. | Mgr. Miroslav Odor | MKIB | MŠVVaM SR | Manažér kybernetickej a informačnej bezpečnosti |

| 6. | JUDr. Ing. Jana Barjaková | riaditeľka organizačného odboru generálneho tajomníka služobného úradu (s využitím ext. služieb hradených z paušálnych výdavkov) | MŠVVaM SR | Projektový manažér (pre účely realizácie) |

Uvedený projektový tím je garanciou úspešnej realizácie projektu po zabezpečení jeho financovania na základe ŽoNFP v rámci výzvy. Všetci členovia projektového tímu budú pred začiatkom projektu zamestnancami MŠVVaM SR. Niektorí sú zamestnancami v súčasnosti, ďalší sa zaviazali nastúpiť do pracovného pomeru k termínu začatia projektu.

Pracovné náplne členov tímu

V zmysle Vyhlášky 401/2023 Z.z. o riadení projektov a zmenových požiadaviek v prevádzke a požiadaviek Výzvy budú obsadené vyššie uvedené role v projektovom tíme. Náplne práce a požiadavky na členov tímu sú nasledovné:

| Projektová rola: | KĽUČOVÝ POUŽIVATEĽ (end user) |

| Stručný popis: |

|

| Detailný popis rozsahu zodpovednosti, povinností a kompetencií | Zodpovedný za:

|

| Projektová rola: |

IT ARCHITEKT

|

| Stručný popis: |

|

| Detailný popis rozsahu zodpovednosti, povinností a kompetencií |

Zodpovedný za: Navrhovanie architektúry IT riešení s cieľom dosiahnuť najlepšiu efektivitu. Transformovanie cieľov, prísľubov a zámerov projektu do tvorby reálnych návrhov a riešení. Navrhovanie takých riešení, aby poskytovali čo najvyššiu funkčnosť a flexibilitu. Posudzovanie vhodnosti navrhnutých riešení s ohľadom na požiadavky projektu. Zodpovednosť za technické navrhnutie a realizáciu projektu. Zodpovednosť za vytvorenie technickej IT dokumentácie a jej následná kontrola. Zodpovednosť za definovanie integračných vzorov, menných konvencií, spôsobov návrhu a spôsobu programovania. Definovanie architektúry systému, technických požiadaviek a funkčného modelu (Proof Of Concept.) Vytvorenie požiadaviek na HW/SW infraštruktúru IS Udržiavanie a rozvoj konzistentnej architektúry s dôrazom na architektúru aplikačnú, dátovú a infraštruktúru Analýzu a odhad náročnosti technických požiadaviek na vytvorenie IS alebo vykonanie zmien v IS Navrhovanie riešení zohľadňujúce architektonické štandardy, časové a zdrojové obmedzenia, Navrhovanie dátových transformácií medzi dátovými skladmi a aplikáciami Vyhodnocovanie implementačných alternatív z pohľadu celkovej IT architektúry Ladenie dátových štruktúr za účelom dosiahnutia optimálneho výkonu Prípravu akceptačných kritérií Analýza nových nástrojov, produktov a technológií Správa, rozvoj a dohľad nad dodržiavaním integračných štandardov Priebežné posudzovanie vecných výstupov dodávateľa v rámci analýzy, návrhu riešenia vrátane Detailného návrhu riešenia (DNR) z pohľadu analýzy a návrhu riešenia architektúry IS Vykonáva posudzovanie a úpravu testovacej stratégie, testovacích scenárov, plánov testov, samotné testovanie a účasť na viacerých druhoch testovania Vykonanie záťažových, výkonnostných a integračných testov a navrhnutie následných nápravných Nasadenie a otestovanie migrácie, overenie kvality dát a navrhnutie nápravných opatrení Participáciu na výkone bezpečnostných testov, Participáciu na výkone UAT testov, Posúdenie prevádzkovo-infraštruktúrnej dokumentácie pred akceptáciou a prevzatím od dodávateľa Aktívnu účasť v projektových tímoch a spoluprácu na vypracovaní manažérskej a špecializovanej dokumentácie a produktov v minimálnom rozsahu určenom Vyhláškou 85/2020 Z.z., Prílohou č.1 Plnenie pokynov projektového manažéra a dohôd zo stretnutí projektového tímu

|

| Projektová rola: |

IT ANALYTIK

|

| Stručný popis: |

|

| Detailný popis rozsahu zodpovednosti, povinností a kompetencií |

Zodpovedný za: Vykonanie analýzy procesných a ďalších požiadaviek a vytvorenie špecifikácie súčasného alebo budúceho užívateľa softwaru („zákazníka“) a následne navrhuje dizajn a programátorské riešenie. Participáciu na vývoji nových, ale i vylepšovaní existujúcich aplikácií v rámci celého vývojového cyklu – systémová analýza, dizajn, kódovanie, užívateľské testovanie, implementácia, podpora, dokumentácia. Úzko spolupracuje aj s IT architektom. Analýza potrieb zákazníka vrátane tvorby úplnej analytickej dokumentácie a vstupov do verejného obstarávania (VO). Mapovanie požiadaviek do návrhu funkčných riešení. Návrh a správa katalóg požiadaviek - registra požiadaviek riešenia Analýza funkčných a nefunkčných požiadaviek, Návrh fyzického a logického modelu, Návrh testovacích scenárov, V priebehu implementácie robí dohľad nad zhodou výstupov s pôvodným analytickým zadaním. Zodpovednosť za dodržovanie správnej metodiky pri postupe analýzy Definovanie akceptačných kritérií v projekte Odsúhlasenie opisu produktov, ktoré predstavujú vstupy alebo výstupy (priebežné alebo konečné) úloh dodávateľov, alebo ktoré ich priamo ovplyvňujú a zabezpečovať akceptáciu produktov po ich dokončení Priraďuje priority a poskytuje stanoviská používateľov na rozhodnutia Riadiaceho výboru projektu – k realizácii zmenových požiadaviek Poskytuje merania aktuálneho stavu pre potreby porovnania s výsledkami projektu vzhľadom na realizáciu prínosov Rieši požiadavky používateľov a konflikty iných priorít Posúdenie prevádzkovo-infraštruktúrnej dokumentácie pred akceptáciou a prevzatím od dodávateľa Aktívnu účasť v projektových tímoch a spoluprácu na vypracovaní manažérskej a špecializovanej dokumentácie a produktov v minimálnom rozsahu určenom Vyhláškou 85/2020 Z.z., Prílohou č.1 Plnenie pokynov projektového manažéra a dohôd zo stretnutí projektového tímu

|

| Projektová rola: |

BIZNIS VLASTNÍK

|

| Stručný popis: |

|

| Detailný popis rozsahu zodpovednosti, povinností a kompetencií | Zodpovedný za:

|

| Poznámka |

Rola VLASTNÍK PROCESOV je biznis vlastník, ide o kľúčovú rolu v rámci projektového tímu.

|

| Projektová rola: |

MANAŽÉR KVALITY

|

| Stručný popis: |

|

| Detailný popis rozsahu zodpovednosti, povinností a kompetencií | Zodpovedný za:

|

| Projektová rola: |

MANAŽER KYBERNETICKEJ BEZPEČNOSTI (KIB) a IT BEZPEČNOSTI (ITB)

|

| Stručný popis: |

PODMIENKY SPRÁVNEHO a EFEKTÍVNEHO VÝKONU ČINNOSTI role Manažér KIB a ITB:

|

| Detailný popis rozsahu zodpovednosti, povinností a kompetencií | Zodpovedný za:

|

| Projektová rola: |

PROJEKTOVÝ MANAŽÉR

|

| Stručný popis: |

|

| Detailný popis rozsahu zodpovednosti, povinností a kompetencií | Zodpovedný za:

|

9.Implementácia a preberanie výstupov projektu

Projekt bude realizovaný metódou Waterfall s logickými nadväznosťami realizácie jednotlivých modulov na základe funkčnej a technickej špecifikácie vypracovanej v rámci prípravy projektu.

Tento prístup bol zvolený nakoľko opatrenia KIB je potrebné realizovať vo vzájomných súvislostiach, avšak v správnom postupe. Niektoré môžu byť realizované paralelne, dokonca rôznymi tímami, avšak na základe vopred stanovenej stratégie a plánu celého projektu. Agilný prístup na realizáciu nami plánovaného projektu nie je vhodný i s ohľadom na potrebu realizácie projektu za plnej prevádzky základnej služby MŠVVaM SR.

Implementácia a preberanie výstupov projektu bude prebiehať v zmysle nasledovného harmonogramu:

- Dodávka všetkých hardvérových a softvérových komponentov predmetu plnenia bude realizovaná v rámci realizačnej fázy projektu Nákup technických prostriedkov, programových prostriedkov a služieb (v harmonograme označovaný skratkou „Nákup“): maximálne 150 dní od dátumu odoslania písomného pokynu na začatie realizácie realizačnej fázy Nákup technických prostriedkov, programových prostriedkov a služieb.

- Realizačná fáza projektu „Analýza a dizajn“ bude prebiehať 8 mesiacov od dátumu odoslania písomného pokynu na začatie realizácie.

- Realizačná fáza projektu „Implementácia a testovanie“ bude prebiehať 14 mesiacov od ukončenia realizačnej fázy Nákup technických prostriedkov, programových prostriedkov a služieb.

- Realizačná fáza projektu „Nasadenie“ bude prebiehať 5 mesiacov od ukončenia realizačnej fázy Implementácia a testovanie.

Každá realizačná fáza predstavuje samostatný fakturačný míľnik.

10.Prílohy

Dokument neobsahuje prílohy.

Strana 23/23