1. História DOKUMENTU| Verzia | Dátum | Zmeny | Meno | | 0.1 | 08.11.2024 | Pracovný návrh | Ing. Jaroslav Rohaľ | | 0.2 | 14.11.2024 | Interná pracovná verzia | Ing. Jaroslav Rohaľ | | 0.3 | 16.11.2024 | Doplnená sfinalizovaná verzia | | | 0.4 | 30.01.2025 | Aktualizovaná kapitola 7 | Ing. Ján Segéň | | 0.5 | 10.03.2025 | Upravená kapitola 7 na základe pripomienok pri hodnotení | Ing. Ján Segéň |

2. ÚČEL DOKUMENTU, SKRATKY (KONVENCIE) A DEFINÍCIEV súlade s vyhláškou Ministerstva investícií, regionálneho rozvoja a informatizácie Slovenskej republiky č. 401/2023 Z. z. o riadení projektov a zmenových požiadaviek v prevádzke informačných technológií verejnej správy (ďalej len „vyhláška MIRRI SR č. 401/2023 Z. z. o riadení projektov“), je dokument I-02 Projektový zámer určený na rozpracovanie detailných informácií k projektu „Technické opatrenia na zvýšenie úrovne kybernetickej a informačnej bezpečnosti” (ďalej len “projekt”), aby bolo možné rozhodnúť o pokračovaní prípravy projektu, pláne realizácie, alokovaní rozpočtu a ľudských zdrojov. Projekt bude implementovať Ministerstvo pôdohospodárstva a rozvoja vidieka Slovenskej republiky (ďalej ako „MPRV SR“ ), ktoré bude zároveň prijímateľom finančného plnenia z vyhlásenej výzvy „Zvýšenie úrovne kybernetickej a informačnej bezpečnosti “ v rámci Programu Slovensko 2021 - 2027 (ďalej len „PSK“), z ktorého má byť Projekt financovaný. 2.1 Použité skratky a pojmy| SKRATKA/POJEM | POPIS | | 2FA | Dvojfaktorová autentizácia | | Achilles | Systém na vyhľadávanie zraniteľností | | AP NKIVS | Akčný plán Národnej koncepcie informatizácie verejnej správy 2021 | | BCM | Riadenie kontinuity prevádzky | | BCR | Pomer prínosov a nákladov z pohľadu návratnosti | | CBA | Analýza nákladov a prínosov | | FO | Fyzická osoba | | FTE | Ekvivalent plného pracovného úväzku | | IB | informačná bezpečnosť | | IS | informačný systém | | ISVS | Informačný systém verejnej správy | | IT | Informačná technológia | | ITVS | Informačné technológie verejnej správy | | KB | Kybernetická bezpečnosť | | KBI | Kybernetický bezpečnostný incident | | MCA | Multikriteriálna analýza | | MIRRI SR | Ministerstvo investícií, regionálneho rozvoja a informatizácie Slovenskej republiky | | MPRV SR | Ministerstvo pôdohospodárstva a rozvoja vidieka Slovenskej republiky | | NASES | Národná agentúra pre sieťové a elektronické služby | | NBÚ | Národný bezpečnostný úrad | | NKIVS | Národná koncepcia informatizácie verejnej správy | | NKKB | Národná koncepcia kybernetickej bezpečnosti | | OVM | Orgán verejnej moci | | OT | Operačné technológie (Operational technology) | | PID | Projektový iniciálny dokument | | PM | Projektový manažér | | PO | Právnická osoba | | PPO | Posilnenie preventívnych opatrení | | PZS | Prevádzkovateľ základnej služby | | RVP | Riadiaci výbor projektu | | SIEM | Systém pre management bezpečnostních informací a událostí (Security Information and Event Management) | | SOAR | Proces orchestrácie, automatizácie a odozvy zabezpečenia (Security orchestration, automation and response) | | SOC | Bezpečnostné Dohľadové Centrum (Security Operations Center) | | SR | Slovenská republika | | SSD | Solid-State Drive | | TP | Technické prostriedky | | TTP | Techniky, taktiky a procedúry | | VA | Voltampér | | VISKB | Vládny informačný systém kybernetickej bezpečnosti | | VJ CSIRT | Vládna jednotka CSIRT (Computer Security Incident Response Team Slovakia, niekedy označovaná aj skratkou CSIRT.SK) | | VM | Manažment zraniteľností (Vulnerability management) | | VO | Verejné obstarávanie |

Tabuľka 1 Zoznam použitý skratiek a pojmov 2.2 Konvencie pre typy požiadaviekV zmysle vyhlášky č. 401/2023 Z. z. o riadení projektov je zoznam funkčných požiadaviek špecifikovaný v samostatnom dokumente M-05 – Analýza nákladov a prínosov a preto nie je súčasťou tejto kapitoly. 3. DEFINOVANIE PROJEKTU3.1 Manažérske zhrnutieCieľom projektu je zabezpečiť obstaranie a implementáciu technických a programových prostriedkov, ako aj overiť účinnosť prijatých bezpečnostných opatrení, ktoré majú priamy vplyv na zvyšovanie úrovne kybernetickej a informačnej bezpečnosti na MPRV SR. Tieto opatrenia sa týkajú správy informačných technológií v oblastiach, kde bola identifikovaná najvyššia miera rizika a najväčší dopad, alebo kde je najväčší nesúlad s požiadavkami vyplývajúcimi zo všeobecne záväzných právnych predpisov, na základe výsledkov vykonaného auditu kybernetickej bezpečnosti. Audit kybernetickej bezpečnosti bol zrealizovaný MPRV SR v období od 13.12.2023 do 14.03.2024, pričom bolo zistených celkovo 97 nesúladov a 37 čiastočných súladov (ďalej len „nesúlady“). Na nápravu zistených nesúladov je potrebné prijať adekvátne technické opatrenia, ktoré zahŕňajú predovšetkým implementáciu bezpečnostných technických a programových prostriedkov na podporu riadenia rizík a zraniteľností, riadenie incidentov a bezpečnostný monitoring. Implementáciou predmetu projektu prispeje k naplneniu Prioritnej osi 4 Národnej koncepcie informatizácie verejnej správy (ďalej aj „NKIVS“) – Kybernetická a informačná bezpečnosť, konkrétne prispeje k naplneniu strategického cieľa NKIVS 4.1 Zvýšenie schopnosti včasnej identifikácie kybernetických incidentov vo verejnej správe, ktorého naplnenie je kľúčové pre bezpečné a efektívne fungovanie digitálnej verejnej správy. Realizácia opatrení umožní minimalizovať výskyt bezpečnostných incidentov a potenciálne škody tým, že zabezpečí efektívne monitorovanie, detekciu a reakciu na kybernetické hrozby. Vďaka tomu sa posilní odolnosť IT infraštruktúry a ochrana kritických dátových a informačných systémov. Zároveň dôjde k zvýšeniu celkovej úrovne ekosystému kybernetickej a informačnej bezpečnosti MPRV SR, ktorá priamo ovplyvní celkovú úroveň kybernetickej a informačnej bezpečnosti verejnej správy. Predmet projektu: - implementácia systému na zaznamenávanie činnosti sietí a informačných systémov a ich používateľov prostredníctvom prevádzkových záznamov[1] (Log manažment),

- konfigurácia a plná implementácia nástroja na analýzu a vyhodnocovanie prevádzkových záznamov (SIEM),

- implementácia nástroja na detegovanie zraniteľností (Vulnerability scanner),

- implementácia bezpečnostných sieťových prvkov (napr. sieťový firewall),

- implementácia nástroja pre správu mobilných zariadení (MDM - Mobile Device Management),

- riešenie bezpečnostných incidentov a kontrola prevádzkových záznamov na dennej báze (SOC as a Service - SOCaaS), vrátane podpory analýzy bezpečnostne relevantných udalostí a vykonávanie bezpečnostného dohľadu v režime 8/5,

- implementácia dvojfaktorovej autentizácie pre príslušné prístupy do informačných technológií,

- testovanie prijatých opatrení kybernetickej bezpečnosti (formou penetračných a phishingových testov).

Projekt „Technické opatrenia na zvýšenie úrovne kybernetickej a informačnej bezpečnosti informačných technológií v správe MPRV SR“ je zameraný na vybudovanie bezpečnostnej infraštruktúry vo forme technických (programových a technických prostriedkov) nástrojov, technológií a procesov pre posilnenie kybernetickej bezpečnosti MPRV SR. Okrem odstránenia nesúladov zistených pri audite kybernetickej bezpečnosti bude nasadenie technických riešení znamenať aj dosiahnutie zlepšenia procesov, komunikácie, zberu dát, analýzy, predchádzanie kybernetickým bezpečnostným incidentom, zrýchlenie riešenia kybernetických bezpečnostných incidentov, zvýšenie personálnej a znalostnej spôsobilosti odborných zamestnancov MPRV SR. Pri realizácií projektu nebudú realizované aktivity, ktoré súvisia s: - vybudovaním jednotky na reakciu na kybernetické bezpečnostné incidenty (jednotka CSIRT),

- analytické nástroje na pokročilú malvérovú analýzu, forenznú analýzu a budovanie forenzných laboratórií,

- vypracovaním bezpečnostnej dokumentácie,

- školeniami pre zamestnancov za účelom zvýšenia ich povedomia v oblasti kybernetickej a informačnej bezpečnosti,

- realizáciou stavebných úprav a prác.

Prínosy projektu: V obecnej rovine sú prínosy projektu zadefinované ako: - Zlepšenie monitorovania a detekcie kybernetických hrozieb. Implementácia systému na zaznamenávanie činností sietí a informačných systémov (Log manažment) umožní efektívnejšie sledovanie prevádzkových záznamov a včasnú detekciu kybernetických hrozieb na predchádzanie kybernetických bezpečnostných incidentov.

- Rýchla identifikácia zraniteľností. Implementácia nástroja na detegovanie zraniteľností (Vulnerability scanner) zabezpečí, že potenciálne bezpečnostné slabiny v IT budú včas identifikované a môžu byť rýchlo odstránené.

- Posilnenie bezpečnosti sietí. Zavedenie sieťových firewallov a ďalších bezpečnostných prvkov výrazne zvýši ochranu pred vonkajšími kybernetickými hrozbami a neoprávneným prístupom do IT v správe MPRV SR.

- Nepretržitý bezpečnostný dohľad. Bezpečnostný monitoring a kontrola prevádzkových záznamov na dennej báze (SOC as a Service) umožnia dohľad nad činnosťami v IT a rýchlu reakciu v prípade kybernetických hrozieb.

- Zvýšenie bezpečnosti prístupov. Implementácia dvojfaktorovej autentizácie posilní ochranu prístupu k IT, čo zníži riziko neoprávneného prístupu.

- Testovanie účinnosti bezpečnostných opatrení. Realizácia penetračných a phishingových testov umožní overiť, ako efektívne sú implementované bezpečnostné opatrenia a zistiť prípadné slabiny, ktoré je potrebné riešiť čo prinesie zvýšenú bezpečnosť riešení.

Z pohľadu samotnej implementácie predmetu projektu a jeho jednotlivých častí, medzi prínosy projektu patria: - Implementácia systému na zaznamenávanie činnosti sietí a informačných systémov a ich používateľov prostredníctvom prevádzkových záznamov (Log manažment):

- Zvýšená viditeľnosť a kontrola - centralizovaný log manažment umožňuje lepšie sledovanie a auditovanie činnosti používateľov a systémov, čo prispieva k rýchlej identifikácii bezpečnostných incidentov.

- Zefektívnenie riešenia incidentov - zaznamenávanie prevádzkových záznamov umožní rýchlejšiu a presnejšiu analýzu incidentov, čím sa zníži reakčný čas na potenciálne hrozby.

- Konfigurácia a plná implementácia nástroja na analýzu a vyhodnocovanie prevádzkových záznamov (SIEM):

- Rýchla detekcia hrozieb - SIEM umožňuje okamžitú detekciu kybernetických útokov a podozrivých aktivít v reálnom čase, čo výrazne zlepšuje schopnosť reakcie na bezpečnostné incidenty.

- Zníženie rizika narušenia bezpečnosti - automatizované analýzy logov a udalostí znižujú pravdepodobnosť narušenia bezpečnosti prostredníctvom identifikácie anomálií a slabých miest.

- Implementácia nástroja na detegovanie zraniteľností (Vulnerability scanner):

- Proaktívna ochrana - skenovanie zraniteľností umožní pravidelné preverovanie systémov a identifikáciu bezpečnostných nedostatkov ešte predtým, než sa stanú terčom útokov.

- Zvýšenie odolnosti infraštruktúry - včasné odhalenie a oprava zraniteľností minimalizuje riziko využitia známych slabín, čím sa posilní celková bezpečnosť informačných systémov.

- Implementácia bezpečnostných sieťových prvkov (sieťové Firewall-y):

- Posilnenie ochrany perimetra - nasadenie firewallov zabezpečí ochranu proti neautorizovanému prístupu do siete a zníži riziko narušenia sieťovej infraštruktúry.

- Lepšia kontrola prístupu a segmentácia sietí - Firewally umožnia detailnú kontrolu a riadenie sieťového prenosu, čo zlepší schopnosť izolovať a obmedziť bezpečnostné hrozby.

- Implementácia nástroja pre správu mobilných zariadení (MDM - Mobile Device Management):

- Zvýšenie bezpečnosti pri prevádzke informačných systémov a sietí – nástroj umožní automatizovať, ovládať a zabezpečovať administráciu mobilných zariadení pripojených k sieti MPRV SR.

- Zníženie rizika kompromitácie IT prostredia - správa mobilných zariadení zavedie súhrn opatrení akými sú ochrana firemných údajov šifrovaním, nastavenie vynucovania silných hesiel na mobilných zariadeniach, možnosť vzdialeného vymazania stratených alebo odcudzených zariadení, automatická inštalácia, aktualizácia alebo odstraňovanie aplikácií podľa potrieb MPRV SR a oddelenie pracovných a osobných údajov.

- Riešenie kybernetických bezpečnostných incidentov a kontrola prevádzkových záznamov na dennej báze (SOC as a Service - SCaaS), vrátane podpory analýzy bezpečnostných relevantných udalostí a vykonávanie bezpečnostného dohľadu v režime 8/5:

- Nepretržitý bezpečnostný dohľad - Zabezpečí nepretržité monitorovanie a vyhodnocovanie bezpečnostných udalostí, čo umožní rýchlu reakciu na akékoľvek bezpečnostné incidenty.

- Odborná podpora - Zlepšenie kvality bezpečnostného dohľadu prostredníctvom profesionálnych služieb SOCaaS, vrátane expertných analýz a reportov.

- Implementácia dvojfaktorovej autentizácie pre príslušné prístupy do informačných technológií:

- Zvýšená ochrana prístupu - dvojfaktorová autentizácia výrazne zvyšuje bezpečnosť prihlasovania a ochranu citlivých údajov pred neautorizovaným prístupom.

- Zníženie rizika kompromitácie účtov - ochrana pred phishingom, krádežou hesiel alebo neoprávneným prístupom vďaka pridaniu ďalšej vrstvy autentizácie.

- Testovanie prijatých opatrení kybernetickej bezpečnosti (formou penetračných a phishingových testov):

- Penetračné testy umožnia preveriť, či sú zavedené opatrenia na mieste efektívne pri ochrane pred reálnymi útokmi.

- Phishingové testy pomáhajú identifikovať slabiny v povedomí zamestnancov o bezpečnosti a overujú ich ostražitosť voči kybernetickým hrozbám.

Cieľová skupina: Realizácia projektu bude mať priamy dopad na všetky organizačné útvary MPRV SR so sekundárnou perspektívou aj na právnické osoby v pôsobnosti MPRV SR, pričom platí: - Zamestnanci

Prijatie bezpečnostných opatrení zabezpečí všetkým zamestnancom bezpečnejší prístup k sieti a informačným systémom a dátam, zníži sa riziko úniku dát a vzniku kybernetických bezpečnostných incidentov, ktoré spôsobujú nedostupnosť a nefunkčnosti IT. - Správcovia informačných technológií

Odborní zamestnanci zaoberajúci sa správou IT budú priamo profitovať z implementácie nových bezpečnostných opatrení, nástrojov na riadenie kybernetických bezpečnostných incidentov, log manažmentu. Zároveň im posilnená infraštruktúra a nástroje na detekciu zraniteľností, zvýšenie bezpečnosti prístupov a sieťový firewall umožnia efektívnejšie riadiť a udržiavať bezpečnosť sietí a informačných systémov. - Vedenie MPRV SR a vedúci zamestnanci

Získajú prehľad o kybernetických bezpečnostných incidentoch a stave kybernetickej a informačnej bezpečnosti prostredníctvom reportov z monitorovacích nástrojov, čo im umožní prijímať lepšie strategické rozhodnutia na základe rizikových faktorov. - Externí audítori a regulačné orgány

Projekt zlepší súlad so všeobecne záväznými právnymi predpismi a regulačnými požiadavkami, čo bude prínosné pri auditoch a kontrolách. Výsledkom auditu bude overené dodržiavanie väčšieho počtu bezpečnostných štandardov a ustanovení všeobecne záväzných právnych predpisov alebo právnych aktov EÚ a bude preukázané odstránenie niektorých nesúladov a zvýšenie počtu súladov, čím sa dosiahne vyššia percentuálne miera dodržiavania príslušných povinností z oblasti kybernetickej a informačnej bezpečnosti. Finančné a časové ukazovatele projektu: Potrebné finančné prostriedky pre realizáciu projekt budú pokryté z vyhlásenej výzvy zo dňa 24.05.2024 kód: PSK-MIRRI-616-2024-DV-EFRR, názov: „Zvýšenie úrovne kybernetickej a informačnej bezpečnosti“, priorita: 1P1 Veda, výskum a inovácie, špecifický cieľ: RSO 1.2 Využívanie prínosov digitalizácie pre občanov, podniky, výskumné organizácie a orgány verejnej správy, opatrenie: 1.2.1 Podpora v oblasti informatizácie a digitálnej transformácie (Oblasť B. Kybernetická a informačná bezpečnosť) ktorá je financovaná z prostriedkov mechanizmu Program Slovensko 2021 - 2027, ktorej vyhlasovateľ je Ministerstvo investícií, regionálneho rozvoja a informatizácie Slovenskej republiky. Projektová dokumentácia spĺňa obsahové a formálne náležitosti, ktoré sú v súlade s požiadavkami prílohy č. 8 Výzvy „Minimálne náležitosti manažérskych produktov“. | Názov projektu | Technické opatrenia pre zvýšenie úrovne kybernetickej a informačnej bezpečnosti | | Interná skratka projektu | TOPZUKIB | | Realizátor a vlastník projektu | Ministerstvo pôdohospodárstva a rozvoja vidieka Slovenskej republiky | | ID MetaIS | projekt_3187 | | Dátum začatia realizačnej fáz | 07/2025 | | Dátum ukončenia dokončovacej fázy | 06/2027 | | Plánovaný rozpočet projektu | 2 959 969 EUR vrátane DPH | | Zdroj financovania | Program Slovensko 2021 – 2027 (SK – EFRR/KF/FST/ESF+) | | Kód výzvy | PSK-MIRRI-616-2024-DV-EFRR | | Miesto realizácie | Slovenská republika |

Tabuľka 1 Sumarizácia projektových údajov 3.2 Motivácia a rozsah projektuMPRV SR ako správca ITVS a prevádzkovateľ základnej služby je povinný zabezpečiť požadovanú úroveň kybernetickej bezpečnosti informačných systémov naviazaných na poskytovanie základnej služby a celej infraštruktúry IT MPRV SR v súlade platnými všeobecne záväznými právnymi predpismi pre túto oblasť a zabezpečiť ochranu spracúvaných informácií voči kybernetickým hrozbám v súlade s povinnosťami vyplývajúcimi z ustanovení zákona č. 69/2018 Z. z. o kybernetickej bezpečnosti a o zmene a doplnení niektorých zákonov v znení neskorších predpisov (ďalej len „zákon č. 69/2018 Z. z.“). V požiadavke na realizáciu projektu boli zohľadnené zistené nesúlady z auditu kybernetickej bezpečnosti, z výsledkov analýzy rizík a z posúdenia stavu opatrení manažérom kybernetickej bezpečnosti. Nevyhnutnosť implementácie navrhovaných technických opatrení odôvodňuje aj skutočnosť pretrvávajúcich a systematických kybernetických útokov na informačné technológie v pôsobnosti organizácií verejnej správy nevynímajúc MPRV SR ako aj právnické osoby v pôsobnosti MPRV SR. Súčasné bezpečnostné mechanizmy v oblasti monitoringu a hodnotenia zraniteľnosti implementované v MPRV SR tvoria základ, ktorý si vyžaduje ďalší rozvoj pre zaistenie primeranej ochrany spracúvaných informácií voči kybernetickým hrozbám a zároveň zabezpečenie súladu s povinnosťami vyplývajúcimi z ustanovení zákona č. 69/2018 Z. z. Okrem požiadaviek vyplývajúcich zo všeobecne záväzných právnych predpisov je nevyhnutné brať do úvahy aj prípadnú negatívnu publicitu a poškodzovanie reputácie a dobrého mena MPRV SR, ktorá môže byť spôsobená aj nedostatočnou schopnosťou včasnej detekcie možného kybernetického útoku z dôvodu chýbajúcich analytických nástrojov a nedostatku kvalitných zdrojov bezpečnostne relevantných záznamov. Implementovanie navrhovaných technických opatrení v prostredí MPRV SR je kľúčové pre zabezpečenie IB a KB a ochranu pred kybernetickými hrozbami pre prevádzkované informačné technológie MPRV SR. Realizáciou projektu dôjde k zvýšeniu úrovne KB a IB v nasledujúcich oblastiach: - Rýchlejšia detekcia a reakcia na kybernetické hrozby. Zlepšenie schopnosti identifikácie a reakcie na kybernetické hrozby v reálnom čase. To zahŕňa lepšiu analýzu prevádzkových záznamov, monitorovanie udalostí a upozornení a automatizáciu procesov pre rýchlejšiu identifikáciu a minimalizovanie možného dopadu kybernetických hrozieb a vzniku kybernetického bezpečnostného incidentu.

- Integrácia a efektívne využívanie nových technológii umožní rýchlejšie a presnejšie identifikovať kybernetické hrozby a kybernetické bezpečnostné incidenty a zároveň znížiť manuálne úkony.

- Posilnenie spolupráce medzi organizačnými útvarmi MPRV SR a zainteresovanými stranami, prevádzky IT a vedenia, aby sa lepšie zdieľali informácie o kybernetických hrozbách, možných dopadoch, prijatých opatreniach a koordinovali sa reakcie na kybernetické bezpečnostné incidenty.

- Pravidelné preskúmavanie a zlepšovanie pracovných postupov a procesov na základe skúseností získaných počas detekcie a riešenia kybernetických bezpečnostných incidentov, implementáciou nástrojov a overovaním znalostného povedomia zamestnancov.

- Pripravenosť na nové technológie, trendy a taktiky kybernetických útokov a prispôsobovať riadenie kybernetickej a informačnej bezpečnosti a prijímanie opatrení v čo najkratšom čase.

- Zabezpečenie, aby činnosti v oblasti KB a IB boli v súlade s platnými všeobecne záväznými právnymi predpismi a regulačnými požiadavkami týkajúcimi sa ochrany údajov a kybernetickej a informačnej bezpečnosti.

Implementáciou projektu „Technické opatrenia na zvýšenie úrovne kybernetickej bezpečnosti“ informačných technológií v správe MPRV SR dôjde k vytvoreniu efektívneho a odolného systému na identifikáciu, monitorovanie a riešenie kybernetických hrozieb s cieľom ochrany MPRV SR pred potenciálnymi kybernetickými útokmi v porovnaní s aktuálnym stavom a výstupom/výsledkom auditu KB. 3.3 Zainteresované strany/Stakeholderi| ID | AKTÉR / STAKEHOLDER | | ROLA (vlastník procesu/ vlastník dát/zákazník/ užívateľ …. člen tímu atď.) | Informačný systém (MetaIS kód a názov ISVS) | | 1. | Ministerstvo pôdohospodárstva a rozvoja vidieka SR | MPRV SR | Správa a prevádzka informačných systémov verejnej správy naviazaných na poskytovanie základnej služby | isvs_9108 Dokumentačný informačný systém zabezpečujúci elektronické spracovanie spisov a administratívnych procesov isvs_8183 Evidencia podnájomných vzťahov k poľnohospodárskym pozemkom isvs_5896 Register zverejňovania ponúk prevodu vlastníctva poľnohospodárskeho pozemku isvs_5893 Webový portál Programu ovocie a zelenina do škôl isvs_5892 Značka kvality SK | | 2. | Útvar rezortnej informatiky MPRV SR | ÚRI MPRV SR | Administrátor inforamčného systému - správa a prevádzka ISVS | isvs_9108 Dokumentačný informačný systém zabezpečujúci elektronické spracovanie spisov a administratívnych procesov isvs_8183 Evidencia podnájomných vzťahov k poľnohospodárskym pozemkom isvs_5896 Register zverejňovania ponúk prevodu vlastníctva poľnohospodárskeho pozemku isvs_5893 Webový portál Programu ovocie a zelenina do škôl isvs_5892 Značka kvality SK | | 3. | Útvar rezortnej informatiky MPRV SR | ÚRI MPRV SR | Administrátor IT - správa a prevádzka ITVS MPRV | | | 4. | Manažér kybernetickej bezpečnosti | MKB MPRV | Vlastník procesov | | | 5. | Národný bezpečnostný úrad SK CERT | NBÚ | Hlásenie kybernetických bezpečnostných incidentov | | | 6. | Certifikovaný audítor kybernetickej bezpečnosti | | Audit opatrení KB | | | 7. | Zamestnanec MPRV SR | MPRV SR | Používateľ ITVS a ISVS MPRV | | | 8. | FO/PO | | Používateľ verejne dostupný ISVS MPRV | |

Tabuľka 3 Zainteresované strany 3.4 Ciele projektuHlavným cieľom projektu je zabezpečenie vyššej úrovne kybernetickej a informačnej bezpečnosti v MPRV SR, najmä vo zvýšení odolnosti voči kybernetickým bezpečnostným incidentom a najmä efektívne riadenie celého životného cyklu identifikovaných kybernetických bezpečnostných incidentov. Všeobecnými cieľmi preto sú: - V maximálnej možnej miere odstránenie nesúladov zistených pri audite kybernetickej bezpečnosti a splnenie povinností vyplývajúcich zo všeobecne záväzných právnych predpisov pre oblasť kybernetickej a informačnej bezpečnosti,

- Zvýšenie úrovne kybernetickej a informačnej bezpečnosti na MPRV SR v porovnaní s aktuálnym stavom,

- Zvýšenie efektívnosti ochrany informačných technológií v správe a prevádzke MPRV SR,

- Zvýšenie odolnosti sietí a informačných systémov v správe a prevádzke MPRV SR voči kybernetickým útokom.

Ciele projektu boli definované s ohľadom na potreby efektívneho fungovania KB a IB MPRV SR a zároveň vychádzajú z príslušných častí Národnej koncepcie informatizácie verejnej správy a Národnej koncepcie kybernetickej bezpečnosti (ďalej aj “NKKB”). Tieto dokumenty poskytujú strategický rámec a usmernenia pre rozvoj KB a IB vo verejnej správe. Na základe týchto koncepcií sú projektové ciele definované tak, aby podporili modernizáciu technických a programových prostriedkov MPRV SR, zabezpečili odstránenie nesúladov z auditu KB, zohľadnili požiadavky vyhlásenej výzvy ale pomohli naplniť strategické ciele NKKB 4.1 Dôveryhodný štát pripravený na hrozby a 4.4 Kybernetická bezpečnosť ako základná súčasť verejnej správy. | ID | Názov cieľa | Názov strategického cieľa | Spôsob realizácie strategického cieľa | | 1. | Centralizované ukladanie a správa prevádzkových záznamov | Centralizované ukladanie a správa prevádzkových záznamov/logov, chránených proti modifikácii pre analýzu správania s v sieti a informačnom systéme pri kybernetických bezpečnostných incidentoch | Pre dosiahnutie cieľa bude implementovaný nástroj pre zber a ukladanie prevádzkových záznamov tzv. log manažment. | | 2. | Identifikovanie a riadenie bezpečnostných incidentov | Implementácia centrálneho nástroja na zaznamenávanie činností sietí a informačných systémov a používateľov a identifikovanie bezpečnostných incidentov (SIEM) | Vyhodnocovanie a analýzy budú zabezpečené implementáciou nástroja SIEM. | | 3. | Bezpečnostné hrozby/udalosti | Implementácia automatizovaného nástroja na skenovanie zraniteľností (vulnerability scaner) informačných systémov podľa ich kategorizácie a prvkov sieťovej infraštruktúry. | Implementácia nástroja na detegovanie zraniteľností (Vulnerability scanner). | | 4. | Bezpečné sieťové pripojenie do externých sietí | Zabezpečenie zvýšenia bezpečného sieťového pripojenia do externých sietí (Internet, GovNet, MPLS a pod.) | Cieľ bude dosiahnutý nasadením nových sieťových prvkov/sieťových firewallov (NGFW) s funkciami jednotnej ochrany pred hrozbami. | | 5. | Bezpečnosť pri prevádzke informačných systémov a sietí | Zníženie rizika kompromitácie IT prostredia prostredníctvom mobilného zariadenia | Cieľ bude realizovaný nasadením nástroja pre správu mobilných zariadení a to najmä služobných mobilných telefónov príp. Tabletov. | | 6. | Riešenie kybernetických bezpečnostných incidentov | Nepretržitý bezpečnostný monitoring IT vrátane podpory analýzy bezpečnostne relevantných udalostí a vykonávanie bezpečnostného dohľadu | Implementáciou služby SOC (SOCaaS) sa zabezpečí nepretržitý bezpečnostný monitoring a vykonávanie bezpečnostného dohľadu v režime 8/5 . | | 7. | Riadenie prístupov | Zvýšenie ochrany prístupu k príslušným informačným technológiám zavedením dvojfaktorovej autentizácie | Konfiguráciou dvojfaktorovej autentizácie vo vnútornom IT prostredí ale aj pri vzdialenom prihlásení z externého prostredia. | | 8. | Overovanie prijatých opatrení kybernetickej bezpečnosti | Overovanie prijatých opatrení kybernetickej bezpečnosti realizáciou penetračných a phishingových testov pre zabezpečenie auditných a kontrolných činností | Overovanie prijatých opatrení kybernetickej bezpečnosti bude zabezpečené vykonávaním penetračných a pishingových testov. |

Tabuľka 4 Ciele projektu 3.5 Merateľné ukazovatele (KPI)| ID | ID/Názov cieľa | Názov

ukazovateľa (KPI) | Popis

ukazovateľa | Merná jednotka

| AS IS

merateľné hodnoty

(aktuálne) | TO BE

Merateľné hodnoty

(cieľové hodnoty) | Spôsob ich merania | Pozn. | | 1. | PO095 / PSKPSOI12 | Verejné inštitúcie podporované v rozvoji kybernetických služieb, produktov a procesov | Počet verejných inštitúcií, ktoré sú podporované za účelom rozvoja a modernizácie kybernetických služieb, produktov, procesov a zvyšovania vedomostnej úrovne, napríklad v kontexte opatrení smerujúcich k elektronickej bezpečnosti verejnej správy. | Verejné inštitúcie | 0 | 1 | Vykonanie interného auditu kybernetickej bezpečnosti po implementácií technických opatrení na zistenie skutočnej úrovne prijatých bezpečnostných opatrení Čas plnenia: Fyzické ukončenie realizácie hlavných aktivít projektu | Výstup | | 2. | PR017 / PSKPRCR11 | Verejné inštitúcie podporované v rozvoji kybernetických služieb, produktov a procesov | Počet administrátorov a špecializovaných používateľov v oblasti KB a IB | Počet | 0 | 50 | Vyhodnocovanie funkciami nástroja na analýzu logov a udalostí. Čas plnenia: V rámci udržateľnosti projektu | Výstup |

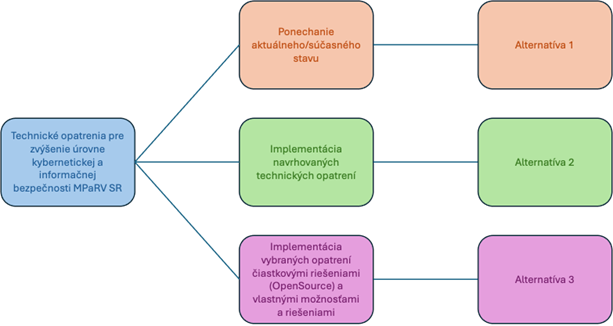

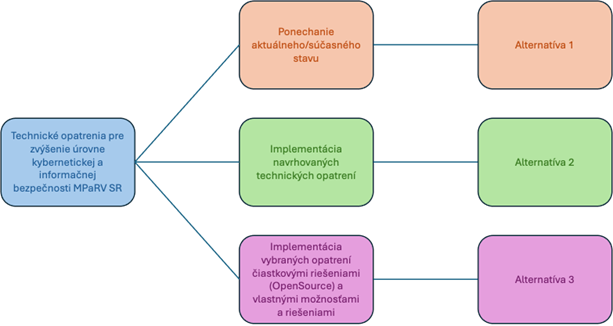

Tabuľka 5 Merateľné ukazovatele 3.6 Špecifikácia potrieb koncového používateľaPredmetom projektu nie je vývoj ani rozvoj informačných systémov verejnej správy (ISVS) či elektronických služieb s grafickým alebo iným používateľským rozhraním, ktoré by boli určené pre občanov, podnikateľov alebo koncových používateľov. MPRV SR má povinnosť ako správca informačného systému verejnej správy zabezpečiť kybernetickú a informačnú bezpečnosť. Pre koncových používateľov je dôležité, aby boli poskytované služby bezpečné a dostupné. Projekt sa zameriava na implementáciu technickej a bezpečnostnej infraštruktúry, bez zásahu do biznisovej a aplikačnej časti informačných systémov. Zároveň projekt počíta s obstaraním krabicových počítačových programov vrátane príslušných licencií, ktoré už disponujú „štandardizovaným grafickým rozhraním“ zhotoviteľa, ktoré budú využívať poverení zamestnanci MPRV SR. Z uvedených dôvodov nie je potrebné definovať nové požiadavky pre koncových používateľov. Je však potrebné uviesť, že z pohľadu špecifikácie potrieb koncového používateľa, v tomto prípade je primárnym koncovým používateľom administrátor IT, manažér KB, sekundárne zamestnanci MPRV SR a terciárne FO/PO ako subjekty využívajúce poskytované služby ISVS, je elementárnou potrebou zabezpečiť minimalizovanie výpadkov prevádzky ISVS z dôvodu kybernetických útokov. 3.7 Riziká a závislostiZoznam rizík a závislostí je špecifikovaný v samostatnej prílohe I-02 Zoznam rizík a závislostí, ktorá je neoddeliteľnou súčasťou tohto projektového zámeru. Zoznam rizík a závislostí bude počas aktualizovaný počas celej realizačnej etapy projektu. 3.8 Stanovenie alternatív v biznisovej vrstve architektúryV rámci biznisovej vrstvy architektúry sme analyzovali tri varianty riešenia súčasného stavu. Na základe rozsahu problému identifikovaného v projektovom zámere boli navrhnuté tri alternatívne prístupy. Ako najefektívnejšia bola zvolená Alternatíva č. 2, ktorá komplexne pokrýva všetky procesy a požiadavky zainteresovaných strán (stakeholderov) a poskytuje ucelené riešenie celej životnej situácie. Nižšie sa nachádzajú alternatívy, ktoré reflektujú hlavné ciele a motiváciu pre realizáciu projektu v zmysle jednotlivých aspektov uvedených v rámci motivačnej architektúry. Vo všeobecnosti sú pre všetky vrstvy možné nasledovné všeobecné alternatívy: - Alternatíva 1: Ponechanie aktuálneho stavu,

- Alternatíva 2: Implementácia navrhovaných technických opatrení,

- Alternatíva 3: Implementácia čiastkových opatrení pomocou vlastných možností a OpenSource riešení.

3.8.1 Alternatíva 1 – Ponechanie súčasného stavuTáto alternatíva zahŕňa zachovanie aktuálneho stavu kybernetickej a informačnej bezpečnosti MPRV SR bez prijatia ďalších opatrení. Súčasný stav odráža existujúce bezpečnostné mechanizmy a infraštruktúru, ktoré sú zosúladené s požiadavkami vyplývajúcimi zo zákona č. 69/2018 Z. z. a zákona č. 95/2019 Z. z. o informačných technológiách vo verejnej správe a o zmene a doplnení niektorých zákonov v znení neskorších predpisov (ďalej len “zákon č. 95/2019 Z. z. “) a ich rozsah nezodpovedá komplexnému požadovanému rozsahu čo preukázal zistenými nesúladmi audit kybernetickej bezpečnosti. Dôsledky zachovania súčasného stavu: - Ponechanie existujúceho stavu by znamenalo naďalej neplnenie zákonných povinností a nesúlad s povinnosťami vyplývajúcimi najmä zo zákona č. 69/2018 Z. z a zákona č. 95/2019 Z. z.

- Nedostatočná odolnosť voči kybernetickým útokom. Súčasné opatrenia by naďalej nezabezpečovali dostatočnú ochranu pred narastajúcimi hrozbami a sofistikovanými kybernetickými útokmi. To zvyšuje riziko narušenia informačných systémov a potenciálnych strát údajov, ekonomických alebo materiálnych škôd, prípadne poškodenie dobrého mena.

- Nezmenené nesúlady. Nesúlady zistené pri audite kybernetickej bezpečnosti by zostali neodstránené. Znamená to, že súčasné bezpečnostné opatrenia sú nedostatočné , čo môže viesť k ďalším problémom pri správe a prevádzke IT.

- Zvyšujúce sa náklady v budúcnosti. Ignorovanie súčasného nedostatočného pokrytia bezpečnostnými opatreniami môže viesť k závažnejším kybernetickým bezpečnostným incidentom, ktorých riešenie bude nákladnejšie a časovo náročnejšie.

Výhody: - Nulové počiatočné investície

Nevyžadujú sa žiadne nové finančné výdavky na implementáciu technických opatrení alebo nástrojov. Nevýhody: - Zvýšené riziko kybernetických bezpečnostných incidentov s vážnymi dopadmi na plynulosť prevádzky IT dostupnosť sietí a informačných systémov .

- Nesplnenie zákonných povinností, čo môže viesť k sankciám.

- Negatívny vplyv na reputáciu MPRV SR v prípade vzniku a medializácie kybernetického bezpečnostného incidentu alebo úniku dát.

3.8.2 Alternatíva 2 – Implementácia navrhovaných technických opatreníTáto alternatíva predstavuje systémové a komplexné riešenie zamerané na implementáciu moderných technických opatrení, ktoré zvýšia úroveň kybernetickej a informačnej bezpečnosti MPRV SR. Ide o riešenie, ktoré zahŕňa zavedenie pokročilých technológií, ako je systém na správu prevádzkových záznamov (Log manažment), SIEM (Security Information and Event Management) pre identifikovanie a analyzovanie bezpečnostných udalostí, Vulnerability scanner na detekciu zraniteľností, implementáciu firewallov, riešenia pre správu mobilných zariadení (MDM), dvojfaktorovej autentifikácie a iných ochranných technológií. Zmena stavu dôsledkom implementácie navrhovaných technických opatrení: - Zvýšenie súladu s požiadavkami na kybernetickú a informačnú bezpečnosť. Implementáciou tejto alternatívy dôjde k splneniu významnej časti povinností vyplývajúcich zo zákona č. 69/2018 Z. z. a zákona č. 95/2019 Z. z., čím sa odstránia nesúlady zistené najmä auditom kybernetickej bezpečnosti.

- Zvýšená odolnosť proti kybernetickým útokom. Systémové opatrenia a technológie zvyšujú celkovú odolnosť voči rôznym kybernetickým hrozbám, či už ide o malvér, phishingové útoky alebo iné formy kybernetických útokov.

- Zvýšená bezpečnosť dát a infraštruktúry. Identifikácia a hodnotenie zraniteľností, modernizovaná bezpečnosť pri prevádzke informačných systémov a sietí novými firewallmi (NGFW) s funkciami jednotnej ochrany pred hrozbami a ďalšie bezpečnostné mechanizmy zabezpečia ochranu údajov.

Výhody: - Zvýšenie bezpečnosti infraštruktúry. Komplexné technické riešenie prinesie vysokú úroveň ochrany.

- Prevencia pred kybernetickými bezpečnostnými incidentmi. Efektívne riadenie a monitorovanie bezpečnostných hrozieb a kybernetických bezpečnostných incidentov v reálnom čase pre odhalenie útokov zvonku aj zvnútra.

- Dlhodobé úspory. Investícia do komplexného riešenia znižuje budúce náklady spojené s riešením potenciálnych kybernetických bezpečnostných incidentov alebo sankcií za nesplnenie zákonných požiadaviek.

Nevýhody: - Vyššie počiatočné investície. Táto alternatíva si vyžaduje značné finančné a personálne zdroje na implementáciu nových technických riešení.

- Dlhšie implementačné obdobie. Kompletné zavedenie systémov môže trvať určitý čas, počas ktorého je potrebné zabezpečiť priebežnú ochranu.

3.8.3 Alternatíva 3 – Implementácia čiastkových opatrení pomocou vlastných možností a OpenSource riešeníTáto alternatíva predpokladá implementáciu iba čiastkových technických opatrení s využitím dostupných riešení typu OpenSource a vlastných technických kapacít MPRV SR. Riešenie by sa zameriavalo len na kritické oblasti a nešlo by o komplexný systémový prístup. Technické opatrenia by boli implementované postupne, s využitím existujúcich možností a kapacít. Doba implementácie by bola príliš dlhá. Dôsledky implementácie čiastkových opatrení pomocou vlastných možností a OpenSource riešení: - Čiastočné zlepšenie kybernetickej bezpečnosti. Aj keď dôjde k zlepšeniu zabezpečenia infraštruktúry, toto riešenie nebude pokrývať všetky oblasti. Môže preto vzniknúť nerovnomerná ochrana v rôznych častiach IT MPRV SR.

- Nedostatočné odstránenie nesúladov z auditu kybernetickej bezpečnosti. Táto alternatíva by v krátkej dobe nezabezpečila zvýšenú zhodu so zákonnými povinnosťami, čím by zostali niektoré povinnosti aj naďalej nesplnené. Naďalej pretrváva riziko udelenia sankcií.

- Obmedzené zlepšenie odolnosti proti kybernetickým útokom. Postupné a čiastkové riešenia by nezaručili úplnú ochranu, najmä v prípade vysoko sofistikovaných kybernetických útokov.

Výhody: - Nižšie náklady na implementáciu. Využitie OpenSource riešení a vlastných kapacít znamená nižšie počiatočné investície avšak OpenSourse si rovnako bude vyžadovať náklady spojené s poskytovaním podpory a interné kapacity ľudských zdrojov na jeho udržiavanie a upravovanie na potreby MPRV SR a nové bezpečnostné hrozby, ktoré sa dynamicky menia.

- Rýchlejšia implementácia niektorých opatrení. Vzhľadom na použitie dostupných nástrojov môžu byť niektoré opatrenia zavedené rýchlejšie.

Nevýhody: - Nízka efektivita v dlhodobom horizonte. Čiastočné riešenia nemusia zabezpečiť dostatočnú ochranu IT a je vyšší predpoklad vzniku kybernetického bezpečnostného incidentu, čo môže viesť k vyšším nákladom na riešenie kybernetických bezpečnostných incidentov.

- Riziko neefektívnosti. OpenSource riešenia nemusia byť komplexné, dostatočne spoľahlivé alebo kompatibilné s ostatnými systémami, čo môže viesť k prevádzkovým problémom.

- Nesplnenie zákonných povinností. Nepokrytie všetkých požiadaviek znamená pretrvávajúce riziko udelenia sankcií.

Obrázok 1 Alternatívy riešenia 3.9 Multikriteriálna analýzaV nadväznosti na rozpracovanie alternatív v kapitole 3.8 Stanovenie alternatív v biznisovej vrstve architektúry sa multikriteriálna analýza redukuje na dva základné parametre: - Udržateľnosť riešenia ako takého s ohľadom aj na riziká spojené s prevádzkou.

- Zvýšenie KB a IB, zosúladenie s požiadavkami súvisiacimi s KB a IB, zníženie potencionálnych hrozieb a odstránenie niektorých dôležitých nesúladov z auditu KB.

Z pohľadu multikriteriálnej analýzy predstavuje Alternatívu 1 zameranie sa na základné opatrenia zvyšovania kybernetickej a informačnej bezpečnosti (KB a IB), pričom rieši iba vybrané priority z auditu KB. Táto alternatíva je z krátkodobého hľadiska menej nákladná a rýchlejšie implementovateľná, avšak neprináša komplexné riešenie z dlhodobého hľadiska a ani výsledný efekt implementovaných riešení nedokáže naplniť očakávania projektu a ani nedôjde k zásadnému posunu v oblasti KIB. Táto alternatíva, s ohľadom na zadefinované parametre predstavuje: - Čiastočné zvýšenie KB a IB prostredníctvom základných bezpečnostných opatrení,

- Riziko pretrvávania kritických nesúladov identifikovaných v audite KB,

- Obmedzená udržateľnosť riešenia z pohľadu technologickej zastaranosti a potreby dodatočných investícií,

- Nižšia miera zníženia potenciálnych kybernetických hrozieb,

- Riziká spojené s prevádzkou nie sú komplexne riešené.

Alternatíva 2 predstavuje komplexný prístup k zvyšovaniu úrovne KB a IB. Zahŕňa implementáciu moderných technológií a opatrení, ktoré sú v súlade s požiadavkami na kybernetickú bezpečnosť a odstraňujú identifikované nedostatky z auditu KB. Táto alternatíva je síce nákladnejšia a časovo náročnejšia na realizáciu, ale prináša dlhodobé a udržateľné výsledky. S ohľadom na vydefinované parametre projekt zabezpečí: - Výrazné zvýšenie úrovne KB a IB prostredníctvom komplexných bezpečnostných opatrení,

- Odstránenie kľúčových nesúladov identifikovaných v audite KB,

- Minimalizácia potenciálnych kybernetických hrozieb a rizík spojených s prevádzkou,

- Zosúladenie s legislatívnymi a strategickými požiadavkami v oblasti KB a IB,

- Technologická udržateľnosť a efektívnosť v dlhodobom horizonte,

- Nižšie náklady na dodatočné úpravy a rozšírenia v budúcnosti.

Pri zohľadnení vyššie uvedených dvoch základných parametrov môžem aplikovať aj Alternatívu 3, ktorá predstavuje implementáciu vlastných riešení/možností využitím OpenSource. Hoci Alternatíva 3 môže ponúknuť flexibilitu a nižšie počiatočné náklady, jej implementácia a údržba sú náročnejšie, pretože si vyžaduje vysokú úroveň technických zručností a odbornosti v internom tíme, čo pravdepodobne vyústi k vyšším prevádzkovým nákladom ktoré súvisia nielen s prevádzkou takéhoto riešenia. Pri tejto variante môžeme zhodnotiť: - Čiastočné zvýšenie KB a IB prostredníctvom základných bezpečnostných opatrení,

- Riziko pretrvávania kritických nesúladov identifikovaných v audite KB,

- Problematické zostavenie implementačného a prevádzkového tímu,

- Neistý výsledok pri implementácií,

- Komplikovaná udržateľnosť riešenia,

- Nižšia miera zníženia potenciálnych kybernetických hrozieb,

- Riziká spojené s prevádzkou nie sú komplexne riešené.

Z možných a logických riešení zabezpečujúcich komplexné požiadavky na zvýšenie úrovne kybernetickej bezpečnosti a informačnej bezpečnosti, časový horizont a minimalizáciu rizík považujeme Alterantívu 2 ako najvýhodnejšiu, dlhodobo udržateľnú a racionálnu alternatívu. 3.10 Stanovenie alternatív v aplikačnej vrstve architektúryAlternatívy na úrovni aplikačnej architektúry reflektujú alternatívy vypracované na základe „nadradenej" architektonickej biznis vrstvy, pričom vďaka uplatneniu nasledujúcich princípov aplikačná vrstva architektúry dopĺňa informácie k alternatívam stanoveným pomocou biznis architektúry. Ako najvýhodnejšiu z danej analýzy považujeme Alternatívu 2. Výber Aplikačnej architektúry reflektuje výber nadradenej biznis architektúry. 3.11 Stanovenie alternatív v technologickej vrstve architektúryPožiadavky na technológie, prostredníctvom ktorých sa naplnia ciele projektu, sú definované všeobecne a to tak, aby na naplnenie požiadaviek bolo možné použiť technické a programové prostriedky bežne dostupné na relevantnom trhu bez konkrétnych špecifických pre daný prípad jedinečných požiadaviek. 4. POŽADOVANÉ VÝSTUPY (PRODUKT PROJEKTU)V rámci projektu budú požadované nasledovné výstupy projektu: - Projektové výstupy podľa vyhlášky MIRRI SR č. 401/2023 Z. z. o riadení projektov pre fázy podľa: https://www.slov-lex.sk/pravne-predpisy/prilohy/SK/ZZ/2023/401/20231115_5583266-2.pdf

- Produkty projektu:

- Implementácia systému na zaznamenávanie činnosti sietí a informačných systémov a ich používateľov prostredníctvom prevádzkových záznamov (Log manažment)

- Konfigurácia a plná implementácia nástroja na analýzu a vyhodnocovanie prevádzkových záznamov (SIEM)

- Implementácia nástroja na detegovanie zraniteľností (Vulnerability scanner)

- Implementácia bezpečnostných sieťových prvkov (napr. sieťové Firewally)

- Implementácia nástroja na správu mobilných zariadení (MDM)

- Implementácia riešenia kybernetických bezpečnostných incidentov a kontroly prevádzkových záznamov na dennej báze (SOC as a Service - SOCaaS), vrátane podpory analýzy bezpečnostných relevantných udalostí a vykonávanie bezpečnostného dohľadu v režime 8/5

- Implementácia dvojfaktorovej autentizácie pre príslušné prístupy do informačných technológií

- Testovanie prijatých opatrení kybernetickej bezpečnosti (formou penetračných a phishingových testov)

- Záverečná správa z pravidelného auditu KB

- Záverečná správa z mimoriadneho auditu KB v prípadoch podľa

5. NÁHĽAD ARCHITEKTÚRYTento projekt predstavuje riešenie vybraných základných prvkov bezpečnostnej architektúry a zároveň aj ďalšie bezpečnostné funkcie realizované v rámci MPRV SR. Za účelom zvýšenia úrovne kybernetickej bezpečnosti a informačnej bezpečnosti v rámci MPRV SR so sekundárnou perspektívou aj na právnické osoby v pôsobnosti MPRV SR, je potrebné doplniť existujúcu bezpečnostnú infraštruktúru o ďalšie prvky a technické opatrenia najmä v nasledovných oblastiach: - riadenie prístupov,

- bezpečnosť pri prevádzke informačných systémov a sietí,

- hodnotenie zraniteľností a bezpečnostné aktualizácie,

- sieťová a komunikačná bezpečnosť,

- zaznamenávanie udalostí a monitorovanie,

- riešenie kybernetických bezpečnostných incidentov.

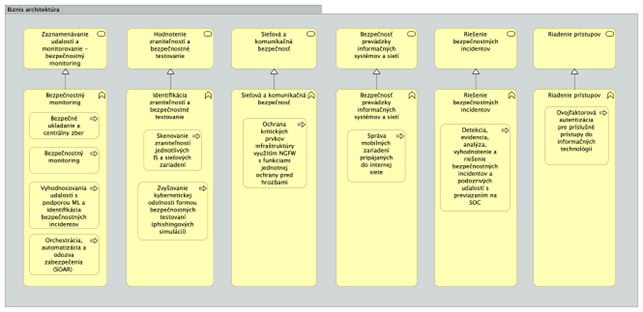

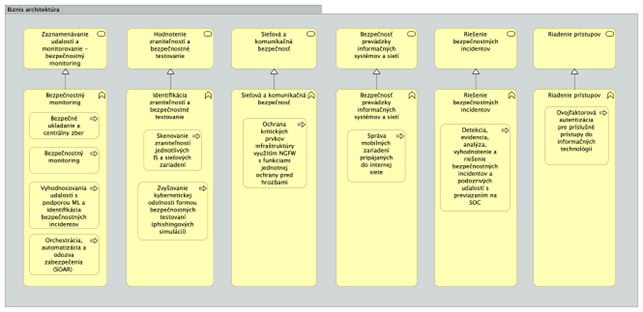

MPRV SR na základe auditu kybernetickej bezpečnosti identifikovalo najhlavnejšie nedostatočne bezpečnostné opatrenia v oblasti KB. Z týchto dôvodu bude projekt primárne zameraný na implementáciu absentujúcich opatrení zameraných na oblasť kybernetickej bezpečnosti vyplývajúcej zákona č. 69/2018 Z. z. a súčasnej na implementáciu opatrení informačnej bezpečnosti podľa zákona č. 95/2019 Z. z. Vzhľadom na fakt, že nejde o implementáciu agendového alebo iného obdobného informačného systému verejnej správy, tak v tomto kontexte je upravený aj popis jednotlivých úrovni architektúry. Keďže MPRV SR požaduje podporu v aktivitách ako sú implementácia bezpečnostných systémov, zariadení alebo technických riešení, sú rovnako jednotlivé bloky architektúry rozpísané spôsobom zohľadňujúcim uvedené skutočnosti. V prípade biznis architektúry je dôležité mať na zreteli, že projekt, resp. jeho aktivity, nerealizujú typické služby eGovernment-u a VS. V tomto prípade ide o služby na úrovni bezpečnostnej architektúry VS a preto ako také a z tohto dôvodu, nie sú vedené ako aplikačné služby v MetaIS. Ďalej je potrebné poznamenať, že architektúra pre AS-IS stav nie je uvedená. Dôvodom je fakt, že aktuálne projektom riešené služby bezpečnostnej architektúry nie sú vôbec implementované, alebo sú implementované len čiastočne a s nedostatočnou úrovňou. Úrovne architektúry sú ďalej rozpísané podľa jednotlivých aktivít projektu a biznis bezpečnostných funkcií. Špecifikácia výstupov jednotlivých aktivít je uvedená v kapitole Požadované výstupy (produkt projektu). 5.1 Biznis vrstvaBiznis architektúra bude pozostávať z nasledovných biznis funkcií, ktoré budú realizovať nižšie uvedené biznis procesy. - Bezpečnostný monitoring - zaznamenávanie udalostí a monitorovanie:

- Proces bezpečného ukladania a centrálneho zberu logov.

- Proces bezpečnostného monitoringu koncových staníc.

- Proces bezpečnostného monitoringu informačných systémov a dátových úložísk.

- Proces bezpečnostného monitoringu sieťových prvkov a sieťovej infraštruktúry.

- Proces bezpečnostného monitoringu aktivít používateľov.

- Proces bezpečnostného monitoringu aktivít privilegovaných používateľov.

- Proces vyhodnocovania udalostí podporovaný “machine learning” algoritmami a identifikácie kybernetických bezpečnostných incidentov.

- Proces orchestrácie, automatizácie a odozvy zabezpečenia (SOAR - Security Orchestration, Automation and Response).

- Identifikácia zraniteľností a bezpečnostné testovanie:

- Proces skenovania zraniteľností jednotlivých IS a sieťových zariadení.

- Proces zvyšovania kybernetickej odolnosti formou bezpečnostných testovaní (phishingových simulácií).

- Sieťová a komunikačná bezpečnosť:

- Proces ochrany kritických prvkov infraštruktúry využitím sieťových firewallov s funkciami jednotnej ochrany pred hrozbami.

- Bezpečnosť pri prevádzke informačných systémov a sietí:

- Proces zvyšovania bezpečnosti IT prostredia zavedením správy mobilných zariadení pripájaných do internej siete.

- Riešenie bezpečnostných incidentov:

- Proces detekcie, evidencie, analýzy, vyhodnotenia a riešenie kybernetických bezpečnostných incidentov a bezpečnostne relevantných udalostí s previazaním na SOC.

- Riadenie prístupov:

- Proces dvojfaktorovej autentizácie pre príslušné prístupy do informačných technológií.

Uvedené biznis funkcie bezpečnostnej architektúry sú na obrázku.

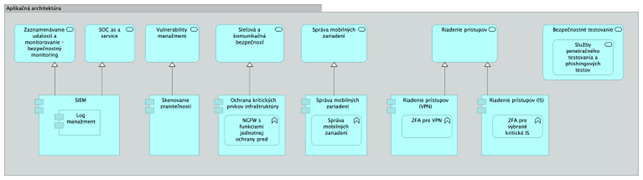

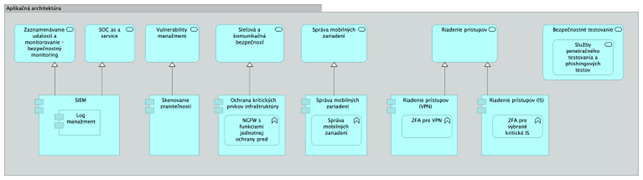

Obrázok 2 Biznis funkcie bezpečnostnej architektúry 5.2 Aplikačná vrstvaAplikačná architektúra bude pre jednotlivé relevantné biznis funkcie, uvedené v časti biznis architektúry, tvorená ďalej popísanými aplikačnými modulmi. Riadenie prístupov: - Implementácia dvojfaktorovej autentizácie pre príslušné prístupy do informačných technológií.

Sieťová a komunikačná bezpečnosť: - Nasadenie ochrany kritických prvkov infraštruktúry využitím sieťových firewallov s funkciami jednotnej ochrany pred hrozbami.

Zaznamenávanie udalostí a monitorovanie – bezpečnostný monitoring: - Implementácia log manažmentu.

- Implementácia SIEM.

Bezpečnosť pri prevádzke informačných systémov a sietí: - Implementácia správy mobilných zariadení (MDM).

Riešenie kybernetických bezpečnostných incidentov: - Využitie SOC ako služby od externého subjektu.

Identifikácia zraniteľností a bezpečnostné testovanie. - Implementácia vulnerability skenera.

- Testovanie prijatých opatrení kybernetickej bezpečnosti (formou penetračných a phishingových testov).

Obrázok 3 Aplikačná architektúra 5.2.1 Požiadavky na aplikačné komponentyAnalýzou rizík a dopadov (AR/BIA) bolo v MPRV SR identifikovaných 68 aktív informačných technológií, z toho 15 informačných systémov alebo sietí. IT prostredie MPRV SR je heterogénna infraštruktúra pozostávajúcej ako z hardvérovej tak aj virtualizovanej infraštruktúry. Časť agendových informačných systémov a infraštruktúry je, prípadne je predpoklad, že bude prevádzkovaná aj v rámci vládneho cloudu. Z pohľadu prevádzkovaných operačných systémov, ide o prostredie využívajúce operačné systémy na báze produktov spoločnosti Microsoft a na báze Unix\Linux. Virtualizačná platforma je založená na operačnom systéme Microsoft Hyper-V. MPRV SR má približne 470 zamestnancov a prevádzkuje približne 500 osobných počítačov vrátane prenosných osobných počítačov, 250 mobilných telefónov a 400 pevných IP stolových telefónov. Na centrálnej úrovni MPRV SR prevádzkuje digitálnu telekomunikačnú ústredňu, 15 informačných systémov, 60 krabicových počítačových programov, 16 pevných a 100 virtuálnych serverov. Má vybudovanú lokálnu komunikačnú sieť (LAN a SAN), ktorá sa skladá z kabeláže a 40 aktívnych prvkov, pričom sieť LAN je segmentovaná na úrovni L3 prepínačov a smerovačov. 5.2.1.1 Zaznamenávanie udalostí a monitorovanie – bezpečnostný monitoringBezpečnostný monitoring a riešenie kybernetických bezpečnostných incidentov sú založené na technológiách, procesoch a ľudských zdrojoch. V tejto kapitole sú uvedené základné kritériá a požiadavky na technológie akými sú log manažment (ďalej aj „LM“) . Procesná a ľudskozdrojová stránka je riešená samostatne a tento popis neobsahuje požiadavky na prípadné služby externého Security Operation Centra (ďalej aj „SOC“). Súčasťou bezpečnostného monitoringu je dodanie aj príslušných licencií, implementačných, konzultačných a konfiguračných prác potrebných na zavedenie LM a SIEM v IT prostredí MPRV SR s dostatočnou kapacitou na uloženie prevádzkových záznamov po dobu minimálne 18 mesiacov. MPRV SR prevádzkuje tieto základné služby v zmysle zákona č. 69/2018 Z. z. : - Výkon agend Ministerstva pôdohospodárstva a rozvoja vidieka Slovenskej republiky a s tým súvisiaca správa a prevádzka informačných systémov verejnej správy.

Ako podporné služby boli pri realizácii analýzy rizík identifikované: - Správa serverov,

- Správa siete,

- Správa informačných systémov,

- Riadenie bezpečnosti.

Centrálne monitorovanie bezpečnosti je súbor úloh zabezpečujúcich: - minimalizovanie pravdepodobnosti vzniku kybernetických bezpečnostných incidentov,

- ich včasnú identifikáciu, ak kybernetický bezpečnostný incident nastal,

- realizáciu adekvátnych protiopatrení po odhalení kybernetického bezpečnostného incidentu,

- obnovu štandardnej prevádzky po vyriešení kybernetického bezpečnostného incidentu,

- minimalizáciu negatívnych dôsledkov kybernetických bezpečnostných incidentov a prijatie opatrení vedúcich k eliminácii ich opakovaného výskytu,

- vedenie dokumentácie o kybernetických bezpečnostných incidentoch,

- analýzu priebehu kybernetických bezpečnostných incidentov.

Architektúra riešenia musí zohľadňovať nasledujúce požiadavky kladené na obdobné implementácie: - centralizovaný a súčasne modulárny systém:

- jadro podporujúce uchovávanie zvolených udalostí a ich analytické vyhodnocovanie,

- množina nezávislých agentov pracujúcich v multioperačnom prostredí schopných prenášať údaje zo sledovaných zdrojov a možnosťou ovplyvňovať konfiguráciu sledovaných zdrojov,

- centralizovaný zber auditných záznamov z vybraných zdrojov a ich centrálne vyhodnotenie,

- centralizovaná kontrola dodržiavania bezpečnostnej politiky na sledovaných komponentoch,

- preukázateľnosť nepovolených aktivít.

Riešenie musí byť v budúcnosti rozšíriteľné bez znehodnotenia už vynaložených investícií a navrhnuté tak, aby splnilo požiadavky na centralizovaný manažment prevádzkových záznamov a zároveň aj požiadavky na SIEM zodpovedajúce súčasným trendom. MPRV SR požaduje pre LM splnenie minimálne nasledujúcich parametrov. 5.2.1.1.1 Log manažment - systém správy prevádzkových záznamovMPRV SR v pozícii prevádzkovateľa základnej služby, je povinné implementovať centrálny nástroj na zaznamenávanie činnosti sietí a informačných systémov (LM) zabezpečujúceho dohľad nad sieťami a informačnými systémami zaznamenávaním prevádzky týchto sietí a informačných systémov v súlade s najmä § 15 vyhlášky Národného bezpečnostného úradu č. 362/2018 Z. z., ktorou sa ustanovuje obsah bezpečnostných opatrení, obsah a štruktúra bezpečnostnej dokumentácie a rozsah všeobecných bezpečnostných opatrení (ďalej len „vyhláška č. 362/2018 Z. z.“). LM je určený k centralizovanému zberu, ukladaniu, analýze a vizualizácií prevádzkových záznamov z rôznych zdrojov, ako sú sieťové zariadenia, informačné systémy, operačné systémy, cloudové úložiská, z administrátorských a privilegovaných účtov a ochrana proti ich zmazaniu a modifikácii a pod. Súčasťou projektu bude aj konfigurácia politiky zberu prevádzkových záznamov, to znamená aké prevádzkové záznamy sa budú zasielať, zaznamenávať a zhromažďovať a ako dlho budú uchovávané. MPRV SR v rámci potreby súladu so všeobecne záväznými právnymi predpismi SR hlavne pre oblasť informačnej a kybernetickej bezpečnosti potrebuje implementovať riešenie LM, ktoré pokryje minimálne vybrané kritické systémy a komponenty, ale zároveň sa predpokladá jeho rozšírenie aj na ostatné IS a infraštruktúru v rámci MPRV SR. Riešenie LM musí byť schopné spracovať a ukladať veľkých objemov udalostí generovaných monitorovanými zariadeniami (známych aj ako auditné záznamy alebo logy). Log manažment (ďalej aj ako „LM“) spravidla zahŕňa: - zber logov,

- transport logov,

- centralizovanú filtráciu a agregáciu logov,

- dlhodobé uloženie a archiváciu/retenciu logov,

- základnú non-real time analýzu logov,

- vyhľadávanie a reporting nad logmi.

MPRV v rámci LM požaduje zo surových (RAW) logov parsovaním a normalizáciou vytváranie štruktúrovaných udalostí, nad ktorými bude možné realizovať vyhľadávanie, analyzovanie a reportovanie. Zároveň sa pojmom LM rozumie aj zber, transport, uloženie logov z celého monitorovaného prostredia, ich filtrovanie a taktiež preposielanie alebo integrácia s riešením poskytujúcim funkcionality korelácie udalostí a SIEM tak, aby bol vyriešený komplexný bezpečnostný monitoring. LM nemusí obsahovať korelačné mechanizmy pre real-time (near-real time) detekciu bezpečnostných udalostí, ale musí poskytovať možnosť dlhodobého ukladania udalostí v zmysle požiadaviek najmä zákona č. 69/2018 Z. z., minimálne však na obdobie 18 mesiacov. Zároveň LM musí zabezpečiť predspracovanie udalostí smerujúcich do SIEM, aby SIEM spracovával len tie udalosti, ktoré sú relevantné na identifikáciu kybernetických bezpečnostných incidentov a ich riadenie. Technické požiadavky na LM: - LM musí byť schopné spracovať a dlhodobo ukladať 5 000 EPS vrátane RAW udalostí, s možnosťou rozširovania licencie.

- LM musí mať možnosť nastaviteľnej retencie logov, pričom minimálna doba uloženia vrátane RAW udalostí je 18 mesiacov s garanciou integrity nazbieraných a uložených údajov.

- LM musí zbierať logy minimálne z fyzických aj virtuálnych serverov umiestnených a prevádzkovaných v geograficky oddelených lokalitách a logy z internej infraštruktúry MPRV SR (servery, sieťové komponenty, diskové polia a pod.), pokiaľ to infraštruktúra MPRV SR umožňuje.

- Zber logov má byť primárne v real-time, resp. near-real time čase, tam kde to nebude možné musí byť možné zbierať logy v batch režime.

- LM musí mať možnosť zberu logov lokálnym kolektorom s preposielaním do centrálnej časti LM a/alebo SIEM.

- LM musí mať možnosť bezagentového zberu logov (zber logov bez nutnosti inštalovať agenta na cieľový systém).

- LM musí podporovať (zber, parsovanie, normalizáciu a filtráciu) najčastejšie používaných zdrojov logov (Windows, UX, Cisco, Fortinet, VMware a podobne)

- LM musí podporovať minimálne protokoly a formáty ako sú Syslog, WEC/WEF, FTP, S/TP/SCP, SNMP, ODBC/ JDBC, JSON, XML, log file procol, multiline file.

- LM musí umožniť vytváranie vlastných parserov pre neštandarné a proprietárne logy.

- LM musí obsahovať priamo od výrobcu nástroje na zber, parsovanie, normalizáciu a filtráciu zdrojov udalostí ako sú Windows Active Directory Server, Windows IIS, Exchange Server, Windows Standalone Server, UNIX a Linux Server, DNS a DHCP Server, Database Server, Proxy Server, Firewalls, IDS, IPS, smerovače a prepínače).

- LM musí byť schopné už na úrovni zberu logov pri ich prijímaní, t. j pred odoslaním do centrálnej časti, normalizovať, kategorizovať, obohacovať a agregovať údaje.

- LM musí štandardne (by default) komunikáciu medzi agentom alebo kolektorom zabezpečujúcim zber logov a centrálnou časťou riešenia chrániť šifrovaním.

- LM musí zabezpečiť zber udalostí aj v prípade nefunkčného spojenia s centrálnou časťou riešenia a po obnovení spojenia zabezpečiť odoslanie udalostí bez dopadu na šírku prenosového pásma.

- LM musí byť schopné bezpečným spôsobom preposielať udalosti do SIEM.

- LM musí umožniť automatickú kompresiu indexovaných údajov s cieľom zníženia požiadaviek na úložisko, pričom sa predpokladá kompresia 10:1 a lepšia.

- LM musí poskytovať možnosť indexovať všetky pôvodné, neupravené údaje a sprístupniť ich pre operácie vyhľadávania a reportovania.

- LM musí podporovať prevádzku v zapojení s vysokou dostupnosťou (aktuálne vysoká dostupnosť nie je požadovaná).

- LM musí umožniť v udalostiach full-textové vyhľadávanie s možnosťou využitia regulárnych výrazov a vizuálnu analýzu dát pomocou grafov a tabuliek.

- LM musí podporovať algoritmy supervízorovaného strojového učenia.

- LM musí natívne (bez dodatočných nákladov) podporovať možnosti automatizácie, orchestrácie a reakcie (SOAR) za účelom automatizácie ochrany pred kybernetickými útokmi a reakcie na ne.

- LM musí umožniť vytváranie jednoduchých reportov a poskytovať od výrobcu predpripravené „out of the box“ reporty a dashboardy.

Ďalšie požiadavky na LM - Pri zbere a spracovaní logov nesmie v prípade prekročenia licenčného limitu dôjsť ku strate udalostí a ich nespracovaniu (zahodeniu).

- Riešenie musí poskytovať možnosť zachovať pôvodné časové pečiatky pre každú udalosť a spravovať časové pečiatky v rôznych časových pásmach.

- Riešenie musí poskytovať riadenie prístupu na základe rolí alebo viacero používateľských rolí, ktoré uľahčujú oddelenie povinností.

- Riešenie musí byť škálovateľné horizontálne aj vertikálne.

- Riešenie musí mať možnosť prevádzky ako na hardvérovej, tak aj virtualizovanej platforme, prípadne môže byť aj vo forme appliance.

- Riešene musí byť prevádzkovateľné v zapojení s vysokou dostupnosťou (aktuálne vysoká dostupnosť nie je v rámci tohto obstarávania požadovaná).

- Riešenie musí poskytovať webové rozhranie na vykonávanie všetkých aktivít súvisiacich s využívaním poskytovaných funkcionalít ako na úrovni používateľ, tak aj administrátora.

- Riešenie musí mať centrálny manažment všetkých komponentov a administratívnych funkcií, napr. vo webovom používateľskom rozhraní.

- Riešenie musí poskytovať internú kontrolu stavu zariadenia (healthcheck) a upozornenie užívateľa v prípade problému.

- Riešenie musí poskytovať vyhľadávacie rozhranie, ktoré umožňuje rozčlenenie vyhľadaných dát až na detailnú úroveň (IP adresa, udalosť, protokol, port).

- Riešenie musí poskytovať vyhľadávacie rozhranie, ktoré podporuje zadávanie dopytov s použitím Boole logiky, ako aj regulárnymi výrazmi.

- Riešenie musí poskytovať možnosť vytvorenia notifikácií (upozornení) na detekované anomálie, zmeny správania monitorovanej siete a zmeny v generovaní logov alebo udalostí.

- Riešenie musí mať schopnosť kombinovaného hľadania v indexovaných aj neindexovaných dátach s použitím regulárnych výrazov a fulltextového vyhľadávania súčasne.

- Riešenie musí mať možnosť pripojenia na externé úložisko s rýchlosťou aspoň 1Gbit/s (externé úložisko nie je v rámci tohto obstarávania požadované).

- Riešene musí byť prevádzkované on-premis.

- Všetky k funkcii LM potrebné technické a programové prostriedky musia byť súčasťou dodaného systému.

- Licencia musí obsahovať možnosť zberu z neobmedzeného počtu zdrojov udalostí.

- Licencia musí obsahovať možnosť zbierať všetky typy výrobcom podporovaných zdrojov udalostí a vlastných proprietárnych logov.

- Primárne licencie riešenia LM musia byť vlastníctvom MPRV SR a nesmú mať formu predplatného

5.2.1.1.2 Security Information and Event Management - SIEM Povinnosť nástroja na vyhodnocovanie a analýzu prevádzkových záznamov vyplýva pre prevádzkovateľa základnej služby najmä z § 11, § 15 a § 17 vyhlášky č. 326/2018 Z. z. Ide o analytický nástroj na vyhodnocovanie a analýzu prevádzkových záznamov zhromaždených systémom správy prevádzkových záznamov v centrálnom úložisku, log manažmentom. MPRV SR má v testovacej prevádzke Open Source riešenie Wazuh. Riešenie musí byť v budúcnosti rozšíriteľné bez znehodnotenia už vynaložených investícií a navrhnuté tak, aby splnilo požiadavky na SIEM zodpovedajúce súčasným trendom a bolo schopné kooperovať s log manažment systémom bez ohľadu na jeho výrobcu. LM bude zabezpečovať zber a dlhodobé uloženie logov a udalostí z infraštruktúry MPRV SR. LM zabezpečí predspracovanie udalostí smerujúcich do SIEM, aby SIEM spracovával len tie udalosti, ktoré sú relevantné na identifikáciu bezpečnostných incidentov a ich riadenie. SIEM musí obsahovať korelačné mechanizmy pre real-time (near-real time) detekciu bezpečnostných udalostí. Technické požiadavky na SIEM, ktorý musí: - byť schopný spracovať a dlhodobo ukladať 2 500 EPS udalostí, s možnosťou rozširovania licencie, pričom bude udalosti určené na koreláciu primárne čerpať z log manažment systému (LM) prevádzkovaného MPRV SR,

- koreláciu vykonávať v pamäti,

- byť schopný v prípade útoku zabezpečiť koreláciu v real-time (nera-real time) až pre 100 000 EPS,

- mať korelačný modul, ktorý už od výrobcu je schopný poskytovať „out of the box“ metódy korelačných pravidiel, ktoré automatizujú zisťovanie incidentov a súvisiace workflow procesy,

- mať možnosť napojenia korelačného systému aj na externú on-line reputačnú databázu výrobcu pre vyhodnocovanie bezpečnostných rizík - Threath Intelligence (služba reputačnej databázy nie je v rámci tohto obstarávania požadovaná),

- zabezpečiť normalizáciu bezpečnostných udalostí do jednotného formátu a doplnenie o ďalšie detailné informácie (napr. doplnenie mena užívateľa na základe užívateľského účtu, doplnenie mena stanice na základe IP adresy a pod.),

- zabezpečiť kategorizáciu logov, ktorá poskytuje univerzálnu taxonómiu nezávislú na výrobcovi zdroja udalosti, aby bolo možné homogénne vyhľadávať, reportovať alebo porovnávať udalosti z rôznych zariadení bez nutnosti detailnej znalosti konkrétneho logu,

- obsahovať funkcionalitu pre výmenu štandardizovaných informácií bezpečnostného charakteru, ako sú STIX alebo TAXII,

- mať možnosť vytvárať vlastné korelačné pravidlá a log parsery bez nutnosti spolupráce s dodávateľom alebo výrobcom, napr. pomocou wizardu alebo regulárnych výrazov vlastných korelačných pravidiel,

- mať možnosť agregácie udalostí do jednej udalosti po definovanom čase, čím sa ale obsah RAW logov nesmie zmeniť,

- mať možnosť zobrazovať a zmeniť nasadené korelačné pravidlá, vrátane pravidiel dodaných výrobcom,

- mať schopnosť analýzy dlhodobých trendov udalostí,

- mať schopnosť analyzovať sekvencie udalostí v čase,

- mať možnosť geografického zobrazenia upozornení,

- mať možnosť automatického vytváranie súhrnných informácií o bezpečnostných incidentoch na základe korelácie čiastkových udalostí,

- byť schopný využiť detekované anomálie a informácie pre koreláciu s udalosťami do jednotných incidentov, pre spresnenie kontextu a zníženie false-positives,

- mať možnosť vyhľadávať podľa kľúčových slov (reťazcov) v názvoch zdrojov, v korelačných pravidlách, v uložených logoch a v auditných záznamoch,

- mať možnosť eskalácie upozornení v závislosti na závažnosti a reakcie na incident,

- mať možnosť nastavenia automatického zasielania správ na e-mail,

- mať natívne (bez dodatočných nákladov) možnosť automatizácie opakovaných pracovných postupov kybernetickej bezpečnosti, orchestrácie a reakcie (SOAR) vrátane výrobcom predpripravených tzv. Playbooks,

- mať možnosť definovania vlastných workflows a playbooks,

- obsahovať nástroj na riadenie celého životného cyklu incidentu a poskytovať API pre tiketovací nástroj,

- mať výrobcom preddefinované („out of the box“) reporty a dashboardy, ktoré sú modifikovateľné,

- umožniť vytváranie vlastných reportov a dashboardov,

- poskytovať reporty aj vo forme grafov a tabuliek,

- mať možnosť vytvárania a exportovania reportov do formátov ako PDF, HTML, CSV a podobne.

Ďalšie požiadavky na riešenie SIEM, ktoré musí: - poskytovať možnosť zachovať pôvodné časové pečiatky pre každú udalosť a spravovať časové pečiatky v rôznych časových pásmach,

- poskytovať riadenie prístupu na základe rolí alebo viacero používateľských rolí, ktoré uľahčujú oddelenie povinností,

- byť škálovateľné horizontálne aj vertikálne,

- mať možnosť prevádzky ako na hardvérovej, tak aj virtualizovanej platforme, prípadne môže byť aj vo forme appliance,

- byť prevádzkovateľné v zapojení s vysokou dostupnosťou (aktuálne vysoká dostupnosť nie je v rámci tohto obstarávania požadovaná),

- poskytovať webové rozhranie na vykonávanie všetkých aktivít súvisiacich s využívaním poskytovaných funkcionalít ako na úrovni používateľ, tak aj administrátora,

- mať centrálny manažment všetkých komponentov a administratívnych funkcií vo webovom používateľskom rozhraní,

- poskytovať internú kontrolu stavu zariadenia (healthcheck) a upozornenie užívateľa v prípade problému,

- mať možnosť pripojenia na externé úložisko s rýchlosťou aspoň 1Gbit/s (externé úložisko nie je v rámci tohto obstarávania požadované),

- byť prevádzkované on-premis,

- mať súčasťou dodaného systému všetky funkcie SIEM a k tomu všetky potrebné technické a programové prostriedky

- obsahovať licenciu, ktorá umožní spracovanie udalostí z neobmedzeného počtu zdrojov udalostí, t. j. nie je limitovaná počtom zdrojov udalostí,

- obsahovať licenciu, ktorá umožní spracovať všetky typy výrobcom podporovaných zdrojov udalostí a vlastných proprietárnych logov bez obmedzenia,

- obsahovať primárne licencie k riešeniu SIEM, ktorých vlastníkom bude MPRV SR a nesmú mať formu predplatného,

- Pri zbere a spracovaní logov nesmie v prípade prekročenia licenčného limitu dôjsť ku strate udalostí a ich nespracovaniu, t. j. SIEM nesmie technicky limitovať počet udalostí, aby nedošlo k ich zahodeniu.

5.2.1.2 Vulnerability manažmentImplementácia nástroja na detegovanie existujúcich zraniteľností bude súčasťou manažmentu zraniteľností (Vulnerability management – ďalej ako „VM“), ktoré zabezpečí správu zraniteľností čo je nepretržitý, proaktívny a často automatizovaný proces, ktorý chráni informačné systémy a siete pred kybernetickými útokmi a únikmi údajov. Ako taký je dôležitou súčasťou celkového bezpečnostného portfólia. Identifikáciou, hodnotením a riešením potenciálnych bezpečnostných slabín môže pomôcť MPRV SR predchádzať útokom a minimalizovať škody, ak dôjde ku kybernetickému bezpečnostnému incidentu. Cieľom riešenia VM je znížiť celkové vystavenie sa riziku MPRV SR zmiernením čo najväčšieho počtu zraniteľností. Riadenie zraniteľnosti bude nepretržitým procesom, aby bol udržaný krok s novými a vznikajúcimi kybernetickými hrozbami a meniacim sa prostredím. MPRV SR využije nástroj správy zraniteľností na detekciu zraniteľností a použije rôzne procesy na ich opravu alebo nápravu. MPRV SR požaduje nástroj na skenovanie a manažment zraniteľností (vulnerability scaner) za účelom testovania interných informačných systémov, sietí, vrátane pracovných staníc používateľov. Nástroj musí byť podporovaný výrobcom a musí mať prístup k aktuálnym databázam hrozieb a zraniteľností systémov. Požiadavky kladené na riešenie pre Vulnerability Management sú nasledujúce. - Riešenie musí mať tieto funkcie:

- Hodnotenie priority zraniteľností - prediktívne stanovovanie priorít fixovania zraniteľností kombináciou Threat Intelligence a algoritmov strojového učenia tak, aby bolo možné identifikovať kritické zraniteľné miesta, ktoré môžu byť v budúcnosti pravdepodobne zneužité a nevenoval sa primárne čas tým zraniteľnostiam, ktoré predstavujú nízke, prípadne len teoretické riziko.

- Report o posúdení aktuálnej bezpečnostnej situácii organizácie - kontinuálne meranie efektivity organizáciou definovanými bezpečnostnými politikami založenými na medzinárodných štandardoch a normách, aby bolo možné identifikovať a odstrániť potenciálne medzery v súlade.

- Dashboardy a reporty konfigurovateľné podľa potrieb organizácie - používateľské rozhranie založené na HTML5 na definovanie špecifických potrieb MKB, organizačnej jednotky zodpovednej za IT bezpečnosť, analytikov a operátorov.

- Široké pokrytie aktív – možnosť skenovať servery, koncové body, sieťové zariadenia, operačné systémy, databázy a aplikácie vo fyzických, virtuálnych a cloudových infraštruktúrach.

- Dynamická klasifikácia aktív – možnosť vytvárať skupiny aktív na základe špecifických kritérií, napr. aktíva Microsoft Windows 7 so zraniteľnosťami staršími ako 30 dní a pod.

- Manažment zraniteľností – viaceré možnosti realizácie skenovania, vrátane skenov bez oprávnení aj s opráveniami za účelom hĺbkovej analýzy a auditovania konfigurácií.

- Riadené skenovanie - možnosť skenovania fyzických aj virtuálnych serverov, mobilných zariadení a bezpečnostných zariadení na zraniteľnosti, chyby konfigurácií a malvér použitím prispôsobiteľných plánov skenovania.

- Kumulatívne výsledky skenovania – možnosť konsolidácie údajov z viacerých lokálnych skenerov a informácií o trendoch ich eliminácie.

- Pokročilá analytika/trendy – poskytovanie kontextového prehľadu a použiteľných informácií na uprednostnenie bezpečnostných problémov spojených s bezpečnostnou pozíciou všetkých aktív.

- Reakcia na incident/workflow – možnosť konfigurovateľného workflow a varovaní pre administrátorov prostredníctvom elektronickej pošty, notifikácií alebo tiketov za účelom manuálneho zásahu alebo možnosť nastavenia vykonania automatizovaných akcií.

- Viacúrovňový model riadenia – možnosť rozdelenia zodpovednosti medzi viacero tímov prípadne aj geografické oblasti pomocou riadenia prístupu na základe rolí.

- Automatický Load Balancing – možnosť optimalizácie (paralelizácie) skenovacích cyklov v distribuovaných prostrediach.

- Integrácie – možnosť použiť „out-of-box“ predpripravené integrácie s riešeniami pre patch manažment, správu mobilných zariadení, Threat Intelligence a ďalšími produktami tretích strán alebo možnosť použitia API na vývoj vlastných integrácií.

- Zjednodušenie sledovania súladu – možnosť využiť výrobcom preddefinované kontroly pre priemyselné štandardy a regulatórne požiadavky, ako sú napr. CERT, DISA STIG, DHS CDM, FISMA, SCADA, PCI DSS, HIPAA/HITECH a podobne.

- Musí byť prevádzkovateľné on-premis.

- Musí pokrývať viac ako 190 certifikovaných Center for Internet Security Benchmarks.

- Potrebný hardvér musí byť súčasťou riešenia.

- Architektúra riešenia:

- Poskytuje centrálny server na zber a správu informácií získaných riešením z lokálnych sietí v rámci organizácie.

- Poskytuje možnosť nasadenia viac vrstvej architektúry a viacerých konzol.

- Centralizovaná a plne automatizovaná aktualizácia dát o zraniteľnostiach a Threat Intelligence obsahu od dodávateľa na základe nastaviteľného denného rozvrhu.

- Poskytuje offline update procesu na server v prípade od internetu oddelených sietí.

- Poskytuje model integrovaného úložiska, ktorý sa nespolieha na databázový produkt tretej strany.

- Konfigurovateľná retenčná politika na uchovávanie výsledkov podľa definovaného a konfigurovateľného časového obdobia, po ktorom platnosť výsledkov vyprší a automaticky sa odstránia z databázy.

- Poskytuje komplexné API pre automatické skriptovanie skenovania a exportu údajov.

- Licencovanie produktu musí umožňovať synchronizáciu stand-by servera s primárnym serverom pre prípad zlyhania.

- Riadenie prístupu:

- Poskytuje riadenie prístupu na základe rolí s dostatočnou granularitou na riadenie prístupu používateľov k špecifickým súborom údajov a funkciám, ktoré sú týmto používateľom k dispozícii.

- Umožňuje správcom definovať vhodnú úroveň prístup k funkciám na základe rolí definovaných podľa funkcií v organizácii.

- Umožňuje integráciu s LDAP na autentifikáciu používateľa.

- Podpora viacerých typov serverov LDAP na autentifikáciu.

- Podporuje jazyk SAML (Security Assertion Markup Language) s cieľom poskytnúť viacero možností SSO/overenia, ako sú Shibboleth a Okta.

- Podporuje podrobné auditovanie aktivity používateľa manažmentu zraniteľností (napríklad aké skeny nastavoval, ako menil konfiguráciu a podobne).

- Umožňuje správcom obmedziť prístup na úrovni jednotlivých používateľov alebo skupín ku konkrétnym zoznamom aktív, skenovacím politikám a repozitárom zraniteľností.

- Umožňuje správcom prideľovať zdroje na základe jednotlivých používateľov alebo skupín, ako sú skenovacie politiky, zoznamy aktív, dotazy a oprávnenia.

- Umožňuje správcom obmedziť povolenia na skenovanie na úplné skenovanie, skenovanie pomocou špecifických skenovacích politík alebo žiadne skenovanie.

- Zahŕňa možnosť naplánovať okná bez skenovania, aby sa predišlo skenovaniu počas zakázaných hodín.

- Podporuje logické usporiadanie s úplným oddelením údajov medzi rôznymi organizáciami.

- Poskytuje možnosť definovať obmedzené rozsahy IP adries pre MPRV SR a každú právnickú osobu v pôsobnosti MPRV SR pre prípad, že bude zapojená do riešení.

- Poskytuje možnosť obmedziť oprávnenia workflow tak, aby zahŕňali akceptovanie a prehodnotenie rizika zraniteľností.

- Distrubované skenovanie:

- Podporuje rôzne platformy skenovacích enginov vrátane Windows, Linux, macOS, ako aj virtuálne alebo hardvérové zariadenia.

- Voliteľná virtuálna appliance musí byť dostupná pre skenovacie engine a konzoly bez dodatočných nákladov.

- Voliteľná externe hosťovaná služba skenovania, ktorou je PCI ASV, musí byť k dispozícii na skenovanie perimetrových sietí.

- Podporuje viacero geograficky alebo logicky distribuovaných skenovacích enginov riadených centrálnou konzolou.

- Podporuje load balancing a failover medzi viacerými skenermi dynamickým rozložením záťaže skenovania medzi skenery na základe dostupnosti skenera počas celej úlohy skenovania.

- Poskytuje možnosť nasadiť ďalšie skenery bez dodatočných nákladov.

- Poskytuje možnosť konfigurovať porty, protokoly a služby pre pripojenia ku skenerom nasadeným v celej sieti.

- Možnosť konfigurovať obmedzenia skenovania tak, aby sa predišlo generovaniu sieťovej premávky, ktorá by narušila normálnu sieťovú infraštruktúru.

- Poskytuje možnosť podpory offline skenovania a importu výsledkov na server.

- Umožňuje zadávanie a bezpečné ukladanie oprávnení vrátane lokálnych a doménových účtov Windows a Unix su a sudo cez ssh.

- Poskytuje možnosť eskalovať privilégiá na ciele z bežných používateľov na root/administrátorský prístup.

- Podporuje neobmedzený počet „ssh“ oprávnení.

- Umožňuje integráciu s riešeniami správy privilegovaného prístupu (PAM) ako sú CyberArk, BeyondTrust, Thycotic a Lieberman.

- Objavovanie aktív (Assets Discovery):

- Poskytuje možnosť objavovania aktív, pričom táto schopnosť sa nezapočítava do licencovania.

- Pre vyhľadávanie aktív poskytuje možnosť aktívneho skenovania aj pasívneho monitorovania siete.

- Umožňuje aj objavovanie (discovery) mobilných zariadení.

- Nespolieha sa na žiadne skenery tretích strán pri objavovaní aktív, skenovaní portov alebo identifikácii operačných systémov.

- Poskytuje integrované vyhľadávanie webových a databázových služieb.

- Detekcia služieb, ktoré bežia na neštandardných portoch.

- Detekcia služieb nakonfigurovaných tak, aby nezobrazovali bannery pripojení.

- Testovanie viacerých inštancií tej istej služby spustenej na rôznych portoch.

- Skenovanie „mŕtvych“ hostov (zariadení, ktoré nereagujú na ping).

- Podporuje voliteľné použitie netstat na rýchle a presné vyčíslenie otvorených portov v systéme, keď sú k dispozícii potrebné oprávnenia.

- Podporuje použitie SMB a WMI na skenovanie operačných systémov - napr. Microsoft Windows.

- V prípade skenu s oprávneniami automaticky spustiť služby vzdialeného registra v operačných systémoch Microsoft Windows a po dokončení skenu službu znova automaticky zastaviť.

- Skenery podporujú zabezpečený shell (ssh) so schopnosťou eskalovať privilégiá na skenovanie zraniteľností a audity konfigurácie na systémoch Unix.

- Mať schopnosť zhromažďovať/importovať a zobrazovať dáta IT aj OT aktív za účelom jednotného pohľadu na konvergované IT/OT prostredia.

- Poskytuje možnosť ladenia politiky skenovania s cieľom minimalizácie dopadu na siete a ciele.

- Riešenie musí poskytovať aktívne aj pasívne zisťovanie bezdrôtových prístupových bodov (WAP).

- Poskytuje možnosť detekovať nové zariadenia a odosielať upozornenia prostredníctvom e-mailu, syslogu alebo notifikácií konzoly.

- Poskytuje možnosť automatického spúšťania skenovania nových zariadení.

- Podporuje použitie špeciálneho agenta pre SCAP audit.

- Možnosť objavovania všetkých aktíva bez dopadu na licencovaný počet aktív s cieľom umožniť výber aktív, ktoré budú zahrnuté do aktívne manažmentu.

- Skenovanie zraniteľností

- Možnosť realizovať autentifikované aj neautentifikované skeny na lokálnu aj vzdialenú detekciu zraniteľnosti bez nutnosti inštalácie agenta na cieľovom zariadení.

- Poskytuje autentifikované aj neautentifikované sieťové skenovanie cieľových systémov.

- Pri skenovaní zraniteľností sa nespolieha na žiadne skenery tretích strán.

- Poskytuje veľký počet testov zraniteľností nie len operačného systému Windows.

- Umožňuje priradenie výsledkov testu k systémovému hostname aj v prípade zmien IP adresy cez DHCP.

- Podporuje možnosť uchovať výsledky testov neaktívnych hostov počas nastaviteľného časového obdobia.

- Zahŕňa podrobný výstup zistení skenovania vrátane informácií, ako sú očakávané a nájdené verzie DLL.

- Musí byť kompatibilný s CVE a poskytovať aspoň 10-ročné pokrytie CVE.