I-03 Prístup k projektu (pristup_k_projektu)

PRÍSTUP K PROJEKTU

manažérsky výstup I-03

podľa vyhlášky MIRRI č. 401/2023 Z. z.

| Povinná osoba | Ministerstvo investícií, regionálneho rozvoja a informatizácie Slovenskej republiky |

| Názov projektu | Kybernetická bezpečnosť v samospráve do 6.000 obyvateľov |

| Zodpovedná osoba za projekt | Bc. Adriána Mlynarovičová |

| Realizátor projektu | Ministerstvo investícií, regionálneho rozvoja a informatizácie Slovenskej republiky |

| Vlastník projektu | Meno a priezvisko fyzickej osoby, ktorá zodpovedá za projekt a schvaľuje predložené dokumenty |

Schvaľovanie dokumentu

| Položka | Meno a priezvisko | Organizácia | Pracovná pozícia | Dátum | Podpis (alebo elektronický súhlas) |

| Vypracovala | Bc. Adriána Mlynarovičová | Ministerstvo investícií, regionálneho rozvoja a informatizácie Slovenskej republiky |

1. HISTÓRIA DOKUMENTU

| Verzia | Dátum | Zmeny | Meno |

| 1.0 | 29.1.2025 | Iniciálny dokument | Bc. Adriána Mlynarovičová |

2. ÚČEL DOKUMENTU

V súlade s Vyhláškou 401/2023 Z.z. je dokument I-03 Prístup k projektu určený na rozpracovanie detailných informácií prípravy projektu z pohľadu aktuálneho stavu, budúceho stavu a navrhovaného riešenia.

Dokument Prístup k projektu v zmysle vyššie uvedenej vyhlášky obsahuje opis navrhovaného riešenia, architektúru riešenia projektu na úrovni biznis vrstvy, aplikačnej vrstvy, dátovej vrstvy, technologickej vrstvy, infraštruktúry navrhovaného riešenia, bezpečnostnej architektúry, špecifikáciu údajov spracovaných v projekte, čistenie údajov, prevádzku a údržbu výstupov projektu, prevádzkové požiadavky, požiadavky na zdrojové kódy. Dodávané riešenie musí byť v súlade so zákonom. Zároveň opisuje aj implementáciu projektu a preberanie výstupov projektu.

- 2.1 Použité skratky a pojmy

| SKRATKA/POJEM | POPIS |

| HW | Hardvér |

| IKT | Informačno-komunikačné technológie (organizácie) |

| IS | Informačný systém |

| IT ROLA | Rola, ktorá definuje prístup do IS alebo definuje využívanie IT zdrojov |

| SD | Service Desk |

| SLA | Service Level Agreement – zmluva o podpore prevádzky, údržbe a rozvoji IS |

| SW | Softvér |

| NGFW | Next Generation Firewall |

| DPH | Daň z pridanej hodnoty |

| ATD | Advanced Threat Detection |

| EDR | Endpoint Detection and Response |

| RV | Riadiaci výbor projektu |

| ED | Externí dodávatelia |

| NBÚ | Národný bezpečnostný úrad |

| MIRRI | Ministerstvo investícií, regionálneho rozvoja a informatizácie SR |

| ÚHP | Ministerstvo financií Slovenskej republiky – Útvar hodnoty za peniaze |

| ISO | Informačný Systém Obce |

| NAS | Network Attached Storage (Sieťové úložisko) |

| VISKB | Centrálny modul Vládneho informačného systému kybernetickej bezpečnosti |

3. POPIS NAVRHOVANÉHO RIEŠENIA

Analýza súčasného stavu kybernetickej bezpečnosti v slovenských samosprávach odhaľuje významné medzery, najmä v oblasti ochrany osobných údajov občanov žijúcich v menších obciach. Najvyšší kontrolný úrad SR opakovane poukázal na to, že obce samostatne bez aktívnej podpory štátu nemajú dostatočné zdroje. Najmä v menších obciach absentuje akákoľvek infraštruktúra informačnej a kybernetickej bezpečnosti a to hlavne z dôvodu obmedzených rozpočtových zdrojov. V komunikácii s NKÚ obce uviedli nedostatok finančných prostriedkov ako jednu z významných bariér pri realizácii akýchkoľvek opatrení kybernetickej a informačnej bezpečnosti. Táto situácia výrazne zvyšuje riziko kybernetických incidentov, ako sú úniky osobných údajov, narušenie prevádzky infraštruktúr a zníženie dôvery občanov v miestnu samosprávu. Nedostatočná ochrana osobných údajov v menších obciach môže mať závažné dôsledky pre jednotlivcov, ako aj pre celú spoločnosť.

Zákon č. 69/2018 Z.z. o kybernetickej bezpečnosti ukladá obciam povinnosť implementovať komplexné bezpečnostné opatrenia na ochranu informačných systémov, avšak viac ako dve tretiny slovenských obcí, v ktorých žije viac ako 800 000 obyvateľov, zostáva z hľadiska kybernetickej bezpečnosti prakticky neregulovaných. Súhrnne je možné fragmentovať ciele projektu na minimalizáciu rizika vzniku negatívnej udalosti na rôznych vrstvách IT infraštruktúry ako napríklad:

- Predísť a zabrániť kompromitácii integrity a dôvernosti dát. Neoprávnené zmeny alebo odhalenie citlivých informácií uložených v systémoch obce, čo môže viesť k strate dôveryhodnosti a poškodeniu reputácie. Narušenie informačných systémov môže znemožniť obci plniť svoje zákonné povinnosti.

- V nadväznosti na predošlý bod, únik osobných údajov s následkom priamej alebo nepriamej škody. Zneužitie osobných údajov na účely krádeže identity, finančnej straty alebo iných trestných činov, ktoré môžu mať negatívny vplyv na životy občanov.

- Narušenie prevádzky informačných systémov môže viesť k výpadkom služieb, ako je elektronická komunikácia, e-government alebo správa majetku, čím ohrozuje plynulé fungovanie obce a spokojnosť občanov. Znížená dostupnosť a funkcionalita kritických služieb majú za následok zníženie efektivity práce zamestnancov verejnej správy a obmedzenie poskytovania služieb občanom.

- V závislosti od hodnoty napadnutých aktív, odstránenie následkov kybernetických incidentov si spravidla vyžaduje značné finančné prostriedky na obnovu systémov, nápravu škody a zabezpečenie dodatočných bezpečnostných opatrení.

Zvýšenie odolnosti informačných systémov územnej samosprávy voči kybernetickým hrozbám je preto naliehavou úlohou. Implementovanie účinných bezpečnostných opatrení, vrátane pokročilých technológií na detekciu a prevenciu hrozieb, by významne znížilo riziko úspešných kybernetických útokov a zabezpečilo kontinuitu poskytovania verejných služieb.

Medializácia prípadov kybernetického ohrozenia môže byť z hľadiska minimalizácie rizika kontraproduktívna. Verejne dostupné zdroje, napr. Správa NBÚ o kybernetickej bezpečnosti v Slovenskej republike za rok 2021 hovorí o opakovaných útokoch ransomwarového typu na subjekty samosprávy. Z povahy investičného dlhu do IT infraštruktúry samospráv a pretrvávajúceho nedostatku kvalifikovaných ľudských zdrojov je tento problém pretrvávajúci. Taktiež sú dostupné medializované informácie o kybernetických útokoch na informačné systémy samospráv, napr. ransomware útok na mesto Malacky z februára 2022, phishingový útok na obec Kojšov z januára 2025 a pod. Je tiež potrebné zdôrazniť, že plnenie legislatívnych požiadaviek v oblasti kybernetickej bezpečnosti a z nich vyplývajúcich nálezov v samohodnotení kybernetickej bezpečnosti znamená prijímanie opatrení s priamym a reálnym dopadom na úroveň kybernetickej bezpečnosti v záujme zabezpečenia minimálnej odporúčanej ochrany aktív.

Cieľom aktivít projektu je vytvoriť prostredie na národnej úrovni v ktorom bude možné čo najefektívnejšie zvyšovať úroveň kybernetickej bezpečnosti pre samosprávy SR a občanov SR využívajúcich elektronické služby samospráv.

Aktivity projektu:

Aktivita A.1 Technologické zvýšenie bezpečnosti

Aktivita A.2 Zabezpečenie súladu s legislatívnymi požiadavkami

Aktivita A.3 Zvýšenie povedomia o kybernetických hrozbách

4. ARCHITEKTÚRA RIEŠENIA PROJEKTU

Sektor informačných systémov verejnej správy dlhodobo zápasí s nedostatočnou úrovňou kybernetickej bezpečnosti, najmä v prípade samospráv a menších prevádzkovateľov. V rámci možností a schopností samospráv je prístup ku kybernetickej bezpečnosti nedostatočný, zabezpečenie je heterogénne, zamerané skôr na splnenie formálnych požiadaviek než na skutočnú ochranu dát, čo má za následok vysokú zraniteľnosť týchto systémov. Zanedbávanie kybernetickej bezpečnosti nielenže ohrozuje dôvernosť a integritu spracovávaných údajov, ale môže viesť aj k významným finančným stratám, narušeniu poskytovania verejných služieb a strate dôvery občanov v štátne inštitúcie.

S cieľom odstrániť existujúce nedostatky v oblasti kybernetickej bezpečnosti obcí a zabezpečiť súlad s platnou legislatívou, navrhuje sa komplexný projekt zameraný na zvýšenie odolnosti informačných systémov obcí s počtom obyvateľov do 6 000.

Kľúčovou aktivitou projektu je zavedenie systematického prístupu k riadeniu kybernetickej bezpečnosti prostredníctvom vypracovania bezpečnostnej dokumentácie a implementácie vhodných technických a organizačných opatrení. Týmto spôsobom sa zabezpečí, že obce budú schopné efektívne identifikovať, hodnotiť a zmierňovať kybernetické hrozby, čím sa výrazne zníži riziko úspešných útokov a následných škôd.

Zvažované alternatívy pre dosiahnutie stanoveného cieľa zahŕňali zachovanie súčasného stavu ako nultého riešenia, zintenzívnenie metodickej a odbornej podpory orgánu vedenia, zvýšenie kybernetickej bezpečnosti obcí prostredníctvom centrálneho koordinovaného riešenia a centralizované cloud riešenie pre NAS. Existujúce riziká súčasnej prevádzky ako aj nízka miera efektivity a vo svojej podstate nenaplnenie cieľov komplexného a plošného zvýšenia kybernetickej bezpečnosti ako predmet technologickej a bezpečnostnej architektúry určili alternatívu centrálneho koordinovaného riešenia.

Projekt je navrhovaný a bude implementovaný s ohľadom na stanovené ciele projektu a zainteresované strany, primárne obce, ktoré disponujú rôznou úrovňou kybernetickej bezpečnosti. S ohľadom na značnú rôznorodosť obcí, či už z pohľadu ich veľkosti, rozsahu prevádzkovaných alebo využívaných informačných systémov a rôznej úrovne kybernetickej bezpečnosti, projekt počíta s implementáciou technologických častí a služieb, o ktoré budú mať obce záujem. Projektom sa budú rámcovo obstarávať technologické riešenia a služby v maximálnom rozsahu uvedenom v rozpočte projektu (podrobnejšie v BC/CBA), pričom reálne použitie prostriedkov bude záležať od reálnych požiadaviek obcí v čase kedy budú opatrenia pre obce dostupné. Požiadavky a stav KB na obciach sa v čase dynamicky mení a preto nie je možné realizovať rozsiahlu analýzu detailného as is stavu, ktorá by bola platná v čase prípravy projektu aj v období po realizácii verejného obstarávania. Na základe vysúťaženého rámca technologických častí a služieb bude môcť každá obec požiadať MIRRI o implementáciu takých riešení a služieb, ktoré budú najpresnejšie reflektovať aktuálny stav obce.

Počty jednotlivých technológií pre projekt boli odhadnuté na základe cieľa projektu a stanoveného KPI. V prípade zvýšeného dopytu po niektorej z poskytnutých technológií alebo služieb, ktoré presahujú stanovené rámce pre verejné obstarávanie a naopak nízkeho dopytu sa môže pristúpiť k aktualizácii projektu s cieľom uspokojiť požiadavky obcí.

4.1 Biznis vrstva

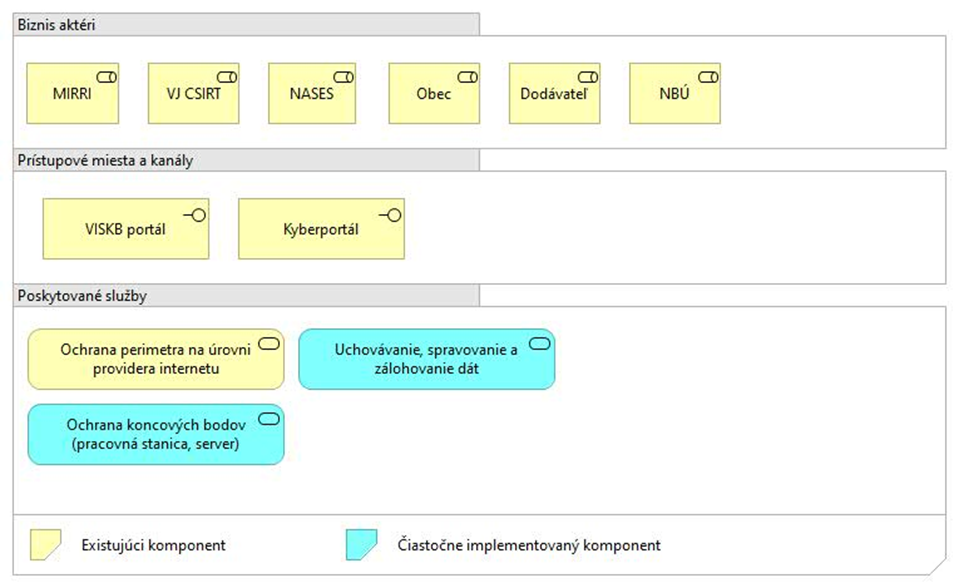

Biznis architektúra AS IS stavu je zobrazená nižšie a zobrazuje momentálny stav kybernetickej a informačnej bezpečnosti na obciach do 6000 obyvateľov, v súčasnom stave predstavujú prístupové miesta kyberportál a VISKB portál (Centrálny modul Vládneho informačného systému kybernetickej bezpečnosti).

Prevádzkové požiadavky súčasných informačných systémov si vyžadujú implementáciu systémov na uchovávanie, spracovanie a zálohovanie dát. Verzie a rozsah a kvalita zabezpečenia týchto systémov v jednotlivých obciach variujú, preto nie je možné stanoviť konkrétny prevádzkový model. Zároveň táto variabilita vytvára extrémne vysoké nároky na udržiavanie funkčnosti a ochrany dát. Tieto systémy zabezpečujú, že dáta sú bezpečne uložené, spracované podľa stanovených protokolov a pravidelne zálohované, aby sa minimalizovalo riziko straty dát v prípade technických problémov alebo kybernetických útokov. Implementácia týchto systémov je kľúčová pre ochranu citlivých informácií a zabezpečenie kontinuity prevádzky. Obce aktuálne disponujú štandartnými antimalware riešeniami. Avšak tie už pri súčasných hrozbách neposkytujú dostatočnú úroveň ochrany koncových bodov pre tento typ organizácií.. Implementácia týchto ochranných opatrení je kľúčová pre zabezpečenie integrity a bezpečnosti dát, ako aj pre ochranu pred možnými narušeniami, ktoré by mohli ovplyvniť prevádzku a služby poskytované obcami. Podľa dostupných informácií majú obce ochranu perimetra na úrovni poskytovateľa internetu. Výhodou centrálneho riešenia pre zabezpečenie uchovávania, spracovania a zálohovania dát, ako aj centrálnej implementácie systému na ochranu koncových bodov je minimalizácia priamych investičných a prevádzkových nákladov samospráv na prostriedky kybernetickej ochrany, ako aj zjednodušenie prevádzkového modelu IT infraštruktúry. Spoločne s ďalšími aktivitami projektu tak obce dosiahnu plnenie povinností vo vzťahu k bezpečnostným opatreniam Kategórie I. podľa zákona č.69/2018 Z.z. Motivácia MIRRI SR pre implementáciu projektu je zabezpečenie zvýšenej informovanosti, a teda aj kontroly nad evidenciou a nahlasovaním incidentov, čoho priamym dôsledkom je vytvorenie plošného systému včasného varovania pred kybernetickými hrozbami.

Obrázok 1 Model biznis architektúry AS-IS

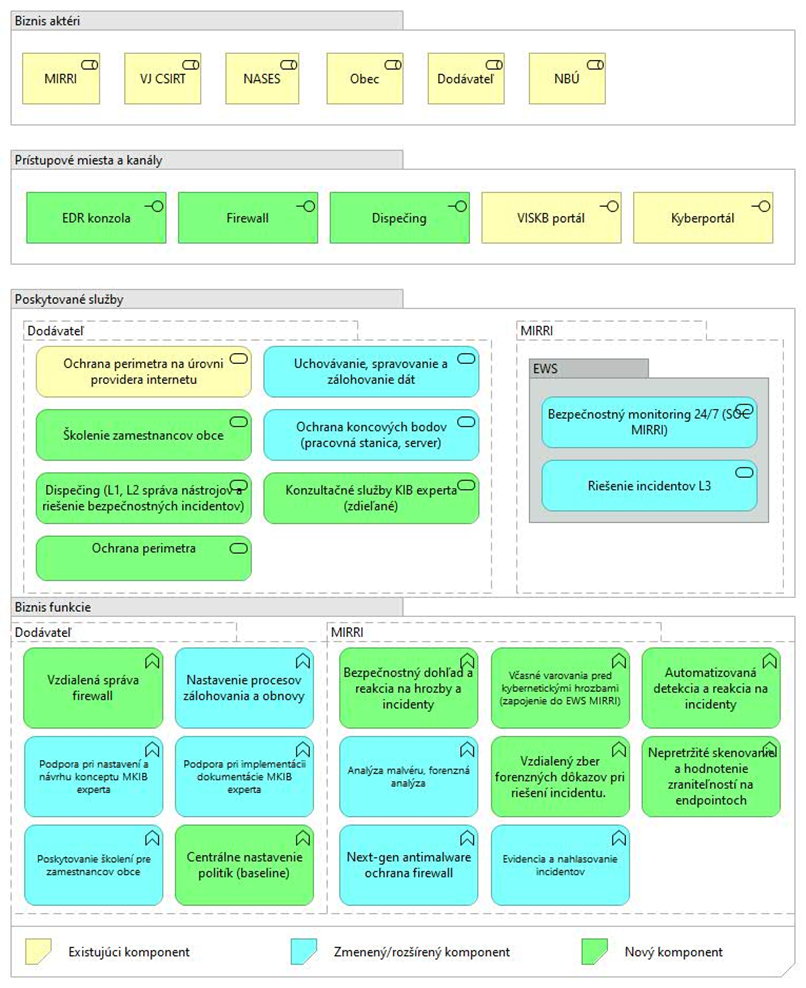

Biznis architektúra budúceho stavu reflektuje projektový zámer, ktorým je zvýšenie kybernetickej a informačnej bezpečnosti na obciach do 6000 obyvateľov.

Biznis aktéri projektu sú Ministerstvo investícií, regionálneho rozvoja a informatizácie SR, vládna jednotka CSIRT, NASES, obec, dodávateľ a NBÚ.

Z pohľadu prístupových miest a kanálov realizáciou projektu dôjde k doplneniu funkcionalít EDR konzoly, Firewall a Service Desk.

V rámci poskytovaných funkcionalít príde ku zmenám a doplnením

- Dodávateľ:

- Nové funkcionality, ktoré budú poskytované obciam v rámci kybernetickej bezpečnosti

- Podpora L1, L2 pre správu nástrojov a bezpečnosti

- Konzultačné služby KIB experta (zdieľané)

- Rozšírené funkcionality

- Ochrana perimetra

- Školenie zamestnancov obce

- Uchovávanie, spravovanie a zálohovanie dát

- Ochrana koncových bodov (pracovná stanica)

- Nové funkcionality, ktoré budú poskytované obciam v rámci kybernetickej bezpečnosti

- MIRRI

- Nové funkcionality, ktoré budú poskytované obciam v rámci kybernetickej bezpečnosti

- Bezpečnostný monitoring 24/7

- Riešenie incidentov L3

- Nové funkcionality, ktoré budú poskytované obciam v rámci kybernetickej bezpečnosti

Zásadné zmeny v rámci navrhovaného riešenia sa dotknú nasledovných biznis funkcií:

- Vzdialená správa firewall - vzdialená správa firewallu je nový komponent ktorý bude obsahovať nasadenie a inštaláciu firewall, správu firewallu, vrátane jeho konfigurácie, monitorovanie bezpečnostných incidentov, aktualizácii softvéru a zabezpečenia nepretržitej prevádzky, aby bola zaistená maximálna ochrana IT infraštruktúry

- Podpora pri nastavení a návrhu konceptu kybernetickej a informačnej bezpečnosti (MKIB) – podpora bude doplnená o návrh konceptu kybernetickej a informačnej bezpečnosti, vrátane analýzy súčasného stavu, identifikácie rizík, návrhu bezpečnostných opatrení a implementácie najlepších postupov na ochranu citlivých údajov a IT infraštruktúry

- Podpora pri implementácií dokumentácie MKIB experta – podpora pri implementácií dokumentácie KIB bude rozšírená o rozšírená o spracovanie bezpečnostnej dokumentácie v súlade s požiadavkami zákona č. 95/2019 Z. z. o informačných technológiách vo verejnej správe a o zmene a doplnení niektorých zákonov a zákona č. 69/2018 Z. z. o kybernetickej bezpečnosti a o zmene a doplnení niektorých zákonov

- Nastavenie procesov zálohovania a obnovy- nastavenie bude rozšírené o nasadenie a inštalácia Network Attached Storage (NAS), vrátane konfigurácie zálohových plánov, pravidelného testovania obnovy dát, monitorovanie zálohovacích úloh

- Poskytovanie školení pre zamestnancov obce- pre zamestnancov obce budú poskytované školenia ohľadom kybernetickej bezpečnosti, phishingové útoky, bezpečné používanie hesiel.

- Centrálne nastavenie politík (baseline) – implementáciou tohto nového riešenia sa vytvorí nová dokumentácia a centrálne nastavenie politík, bude vytvorená bezpečnostná dokumentácia a smernice. Budú taktiež organizované školenia kde používatelia porozumejú obsahu dokumentácie, ako aplikovať dané metodiky a smernice v praxi.

- Analýza malvéru a forenzná analýza- podrobná analýza malvéru a forenznej analýzy, vrátane identifikácie a odstránenie škodlivého softvéru, analýza útokov a incidentov, zhromažďovania a uchovávania dôkazov, a poskytovania podrobných správ o zisteniach a odporúčaniach na zlepšenie opatrení

- Next-gen antimalware ochrana firewall (endpoint server) – jedná sa o pokročilú technológiu na ochranu koncových zariadení pred malvérom a inými kybernetickými hrozbami. Next-gen antimalware ochrana umelú inteligenciu, strojové učenie a behaviorálnu analýzu na identifikáciu a blokovanie neznámych hrozieb v reálnom čase.

- Evidencia a nahlasovanie incidentov- v rámci podpory sa obci bude dodávať podpora L1 a L2 od dodávateľa. Súčasťou rozšírenia tohto komponentu obce získajú dispečing pre podporu incidentov. Podpora L3 bude dodávaná od MIRRI.

- Bezpečnostný dohľad a reakcia na hrozby a incidenty súčasťou tohto komponentu je monitorovanie IT infraštruktúry obce, detekcia hrozieb (identifikácia a analýza potencionálnych hrozieb), reakcia na incidenty (vrátane izolácie postihnutých systémov) a reportovanie (vytváranie podrobných správ o zistených hrozbách a incidentoch).

- Včasné varovania pred kybernetickými hrozbami (zapojenie do EWS MIRRI) tento nový komponent pomôže obciam reagovať vďaka implementácií nových nástrojov ktoré umožňujú zber, monitoring a vyhodnocovanie informácií na centrálnej úrovni rýchlejšie na bezpečnostné hrozby. Systém včasného varovania - Early Warning System (EWS) do ktorého budú obce zapojené umožní obciam prístup k proaktívnym službám kybernetickej bezpečnosti, ktoré významným spôsobom prispievajú k znižovaniu rizika kybernetických bezpečnostných incidentov, skracujú čas detekcie a reakcie na kybernetické bezpečnostné incidenty a umožňujú kontinuálny zber, vyhodnocovanie a poskytovanie informácií o aktuálnych kybernetických bezpečnostných hrozbách. Robí to pomocou troch hlavných nástrojov systému Achilles, služby Threat intelligence, a skenovania zraniteľností.

- Systém Achilles má za úlohu eliminovať potenciálne vektory útokov na infraštruktúry organizácií/subjektov štátnej a verejnej správy a tým cielene znižovať počty závažných kybernetických bezpečnostných incidentov. Ďalšou úlohou systému je včasne informovať o nedostupnosti webových služieb, či už z technických príčin alebo dôsledkom útokov typu DDoS. Systéme Achilles skenuje, spracováva informácie o zraniteľnostiach a informuje kontrolovanú inštitúciu o zraniteľnostiach, ktoré sú detegovateľné z verejného internetu

- Threat Intelligence je proces zhromažďovania a analýzy informácií o potenciálnych kybernetických hrozbách. Cieľom je predvídať a predchádzať útokom skôr, než sa stanú. TI sleduje rôzne zdroje, ako sú dark web, sociálne siete a diskusné fóra, aby identifikoval hrozby a varoval organizácie pred nimi.

- Manažment zraniteľností je proces identifikácie, hodnotenia a riešenia zraniteľností v IT systémoch, v projekte riešené na úrovni skenovania zraniteľností na koncových bodoch kde bude nasadená technológia EDR. Zahŕňa pravidelné skenovanie systémov, analýzu nájdených slabých miest a implementáciu opatrení na ich odstránenie. Cieľom je minimalizovať riziko kybernetických útokov.

- Automatizovaná detekcia a reakcia na incidenty doplneným tohto komponentu v rámci automatizovanej detekcie a reakcie bude súčasťou reakcia v reálnom čase, minimalizácia ľudského zásahu a zlepšenie bezpečnosti.

- Vzdialený zber forenzných dôkazov pri riešení incidentu doplneným tohto komponentu sa budú používať špeciálne softvérové nástroje na zber dôkazov, dôkazy budú bezpečne uchovávané a podpora pri vyšetrovaní ako poskytovanie podrobných správ a analýz

Vzhľadom na prepojenosť služieb poskytovaných samosprávami na centrálny výkon štátnej moci, samotnú previazanosť informačných systémov samospráv a štátnej správy, kombinácia vyššie uvedených nástrojov pomôže minimalizovať riziko kybernetického incidentu vo verejnej správe ako celku, zvýši kvalitu poskytovaných služieb občanom a zabezpečí kontinuity výkonu verejnej moci.

Obrázok 2 Model biznis architektúry TO-BE

4.1.1Prehľad koncových služieb – budúci stav:

Kapitola je nerelevantná.

4.1.2 Jazyková podpora a lokalizácia

Výstupy projektu priamo určené používateľom na úrovni samospráv budú v slovenskom jazyku v súlade s katalógom požiadaviek v CBA.

4.2 Aplikačná vrstva

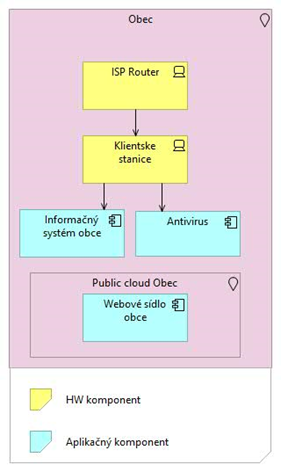

Model aplikačnej architektúry v stave AS-IS je možné len odhadnúť dôvodu veľkého počtu obcí, komplikovanosti a nerentabilnosti vykonania analýzy aktuálneho stavu na mieste. Vzhľadom na očakávanú chýbajúcu mieru povedomia kybernetickej bezpečnosti je možné predpokladať, že na obci je maximálne implementované antivírusové riešenie. Na obci sa nachádzajú informačné systémy obce, ktoré sú buď centralizované cez DEUS alebo lokálne inštalované na klientskych staniciach prípadne serveroch. V rámci analýzy umiestnenia webových sídiel obce, ktoré sú zároveň považované za základnú službu v zmysle zákona č. 69/2018 Z.z., je možné konštatovať, že hosting týchto sídiel je implementovaný v prostrediach lokálnych komerčných cloudových služieb so zreteľom na minimalizáciu nákladov obce.

Obrázok 3 Model aplikačnej architektúry AS-IS

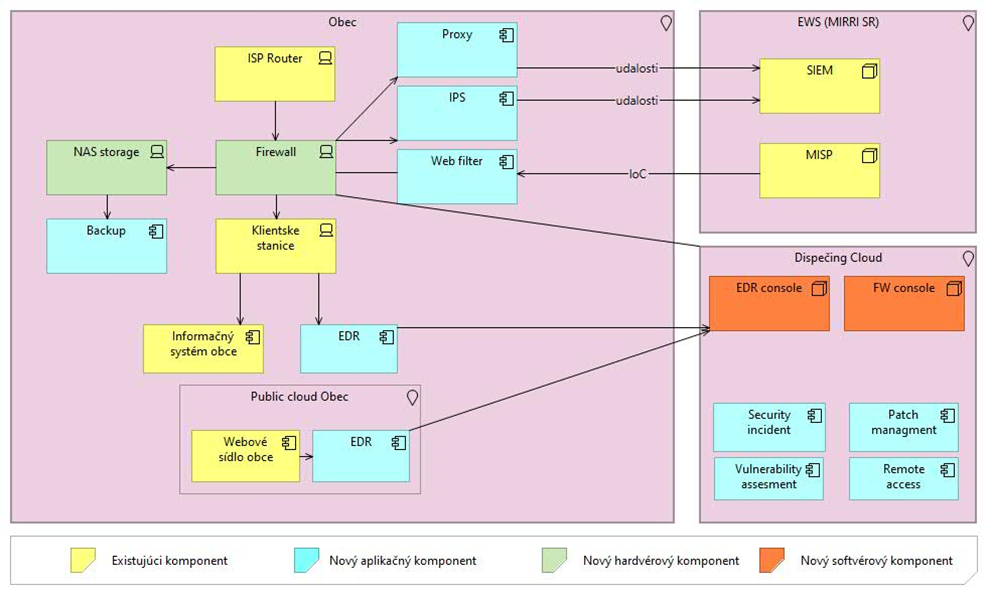

Vzhľadom na charakter projektu je aplikačná architektúra bude doplnená o hardvérové komponenty firewall a úložiskom dát, ktoré budú umiestnené na lokalite obce. Aplikačné komponenty na lokalite obce budú priamo integrované v týchto hardvérových komponentoch a predstavujú ich obslužný softvér. Na hardvérovom komponente firewall predpokladáme minimálne implementáciu aplikačných komponentov proxy, IPS a web filter, ktoré budú implementované minimálne v móde, ktorý neukladá obsah do vyrovnávacej pamäte pri detekcií z dôvodu nižších nárokov na kapacitné zdroje firewallu. Aplikačný komponent proxy bude zabezpečovať komunikáciu iniciovanú z klientskych staníc smerom do internetu s cieľom zabezpečenia forenzných údajov a možnosti vykonania blokácie prístupu cez aplikačný komponent Web filter. Tento komponent bude implementovaný natívne pomocou profilov výrobcu a cez systém včasného varovania komponentom pomocou komponentu MISP. Centrálna správa firewall politík, vzdialeného prístupu a manažmentu záplat firewallov bude zabezpečená cez dispečing prevádzkovaný na existujúcich platformách SIEM a SOAR v pôsobnosti MIRRI SR a NASES. Centrálna konzola pre správu firewallov bude zabezpečená u dodávateľa projektu. Na hardvérovom komponente úložisko dát bude implementovaný aplikačný komponent zálohovania, ktorý musí byť nasadení podľa odporúčaní technologicky, sieťovo aj heslovo oddelený. Tieto odporúčania sú nevyhnutným predpokladom k zabráneniu zašifrovania dát záloh pri pokročilom kybernetickom útoku typu ransomware.

Obrázok 4 Model aplikačnej architektúry TO-BE

Aplikačný komponent EDR bude zabezpečovať koncové stanice pred pokročilými kybernetickými hrozbami. Tento komponent bude prepojení pomocou zabezpečeného kanála na dispečing do centrálnej EDR konzoly, v ktorej budú integrované aplikačné komponenty pre správu incidentov a riadenia zraniteľností. V závislosti od umiestnenia existujúceho webového sídla obce bude možné nasadiť komponent EDR na webové sídlo obce, avšak len v prípade ak sa bude jednať o dedikovaný virtuálny server.

4.2.1 Rozsah informačných systémov – AS IS

Vzhľadom na charakter a rozsah projektu z oblasti kybernetickej bezpečnosti je daná časť nerelevantná. Rozsah informačných systémov nie je možné špecifikovať vzhľadom na plošné zvýšenie úrovne kybernetickej bezpečnosti.

4.2.2 Rozsah informačných systémov – TO BE

| Kód ISVS (z MetaIS) | Názov ISVS | Modul ISVS (zaškrtnite ak ISVS je modulom) | Stav IS VS | Typ IS VS | Kód nadradeného ISVS (v prípade zaškrtnutého checkboxu pre modul ISVS) |

| 15099 | Centrálny portál kybernetickej bezpečnosti | ☐ | Prevádzkovaný a plánujem rozvíjať | Prezentačný | |

| ☐ | Vyberte jednu z možností | Vyberte jednu z možností | |||

| ☐ | Vyberte jednu z možností | Vyberte jednu z možností |

Kyberpotál bude slúžiť ako informačný nástroj na propagáciu projektu. Keďže kyberporál disponuje databázou kontaktov na všetky obce, sme schopný jednoduchým spôsobom kontaktovať všetky obce naraz.

4.2.3 Využívanie nadrezortných a spoločných ISVS – AS IS

Vzhľadom na charakter a rozsah projektu z oblasti kybernetickej bezpečnosti je daná časť nerelevantná.

4.2.4 Prehľad plánovaných integrácií ISVS na nadrezortné ISVS – spoločné moduly podľa zákona č. 305/2013 e-Governmente – TO BE

Vzhľadom na charakter a rozsah projektu z oblasti kybernetickej bezpečnosti je daná časť nerelevantná. Neboli identifikované funkcionality nadrezortných ISVS, ktoré by boli prepoužiteľné v rozsahu projektu.

4.2.5 Prehľad plánovaného využívania iných ISVS (integrácie) – TO BE

Vzhľadom na charakter a rozsah projektu z oblasti kybernetickej bezpečnosti je daná časť nerelevantná.

4.2.6 Aplikačné služby pre realizáciu koncových služieb – TO BE

Vzhľadom na charakter a rozsah projektu z oblasti kybernetickej bezpečnosti je daná časť nerelevantná. Výstupom projektu nie sú žiadne koncové služby.

4.2.7 Aplikačné služby na integráciu – TO BE

Vzhľadom na charakter a rozsah projektu z oblasti kybernetickej bezpečnosti je daná časť nerelevantná.

4.2.8 Poskytovanie údajov z ISVS do IS CSRÚ – TO BE

Vzhľadom na charakter a rozsah projektu z oblasti kybernetickej bezpečnosti je daná časť nerelevantná. V rámci rozsahu projektu nie sú dáta na poskytovanie do IS CPDI (IS CSRÚ).

4.2.9 Konzumovanie údajov z IS CSRU – TO BE

Vzhľadom na charakter a rozsah projektu z oblasti kybernetickej bezpečnosti je daná časť nerelevantná. V rámci rozsahu projektu nie sú dáta na konzumovanie z IS CPDI (IS CSRÚ).

- 4.3.Dátová vrstva

Kapitola je vzhľadom na charakter a rozsah projektu nerelevantná. V rozsahu projektu neboli identifikované údaje použiteľné ako referenčné údaje, moje údaje, otvorené údaje alebo analytické údaje.

4.4 Technologická vrstva

4.4.1 Prehľad technologického stavu - AS IS

V rámci prípravy projektu sme zrealizovali prieskum súčasné stavu úrovne zabezpečenia kybernetickej a informačnej bezpečnosti vo vzťahu k poskytovaným službám a technológiách projektu. V rámci prípravy projektu sme vykonali podrobný prieskum aktuálneho stavu (AS IS) a analyzovali dopyt obcí po službách a technológiách poskytovaných projektom. Tento prieskum zahŕňal hodnotenie súčasných procesov, technológií a infraštruktúry, ako aj identifikáciu potrieb a požiadaviek obcí. Na základe získaných údajov sme spracovali analýzu, ktorá nám poskytla informácie o súčasnej situácie a účelného nasmerovania projektu. Z prieskumu vyplynulo cca 60 % počítačov je v majetku obce a v priemere je 6 počítačov na jednu obec. Záujem obcí o jednotlivé technológie a služby, ktoré sú v katalógu služieb je viac ako 74%, pričom najväčší záujem je o centrálny monitoring bezpečnosti až 80%.

Dopadom súčasného technologického stavu obcí z hľadiska kybernetickej bezpečnosti sú nálezy NKÚ, uvádzame najčastejšie sa vyskytujúce nedostatky:

- identifikácia zraniteľnosti rizík je neaktualizovaná resp. nie je vedená vôbec,

- identifikácia hrozieb nebola realizovaná, je zastaraná a nezodpovedá aktuálnemu zoznamu identifikovaných aktív,

- dokumentácia kybernetickej a informačnej bezpečnosti neobsahuje určeného vlastníka rizika, resp. sa nerobila vôbec,

- v obciach nie sú zadefinované postupy pre presun práv a povinnosti k vzťahu ku kybernetickej bezpečnosti,

- samospráva nemá vypracovaný plán vzdelávania, v rámci rozvoja bezpečnostného povedomia sa za posledné dva roky nekonalo žiadne školenie zamestnancov,

- hodnotenie účinnosti plánu rozvoja bezpečnostného povedomia sa za posledné dva roky nerobilo alebo nerobilo vôbec,

- vyhodnocovanie prevádzkových záznamov sa nevykonáva,

- nevykonáva sa detegovanie existujúcich zraniteľností programových prostriedkov a ich častí,

- samospráva nepoužíva nástroj na detegovanie zraniteľnosti technických prostriedkov a ich častí,

- samospráva nemá zavedený proces riadenia záplat a aktualizácií,

- samospráva nepoužíva nástroj na detekciu kybernetických bezpečnostných incidentov,

- nie je implementovaný nástroj na zber a nepretržité vyhodnocovanie kybernetických bezpečnostných udalostí,

- zamestnanci pri ukončení pracovného pomeru alebo iného obdobného pracovného vzťahu zadokumentovaným spôsobom nevracajú späť všetky zverené aktíva,

- neboli spracované procesy riadenia kontinuity činností a realizácie opatrení na zvýšenie odolnosti sietí a informačných systémov základnej služby.

4.4.2 Požiadavky na výkonnostné parametre, kapacitné požiadavky – TO BE

Požiadavky na výkonnostné parametre a kapacitné požiadavky sú v prípustnom rozsahu uvedené v kapitole 4.4 Bezpečnostná architektúra. Detailnejší popis je vzhľadom na rozsah a charakter projektu v prípade potreby dostupný na vyžiadanie.

4.4.3 Návrh riešenia technologickej architektúry

Projekt je navrhnutý tak, aby postupne zvyšoval úroveň kybernetickej bezpečnosti v samosprávnom sektore. Pred zavedením nových technológií, ako sú firewally, systémy NAS (Network Attached Storage) a EDR (Endpoint Detection and Response), bude vykonaná dôkladná analýza existujúcich procesov a infraštruktúry každej obce. Táto analýza umožní identifikovať konkrétne bezpečnostné medzery a navrhnúť optimalizované riešenia. Nové technológie budú implementované postupne, pričom dôraz bude kladený na ich integráciu do existujúcich procesov. Zamestnanci obcí budú preškolení v oblasti používania týchto nástrojov a získajú potrebné znalosti na efektívne reagovanie na bezpečnostné incidenty. Školenia budú zamerané na praktické aspekty, ako je napríklad správna konfigurácia zariadení, rozpoznávanie phishingových útokov a správanie sa v prípade podozrivých aktivít. Kombináciou týchto opatrení sa zabezpečí, že obce budú vybavené modernými nástrojmi na ochranu svojich dát a budú schopné proaktívne čeliť kybernetickým hrozbám. Systémy NAS zabezpečia bezpečnú a centralizovanú správu dát, firewally ochránia sieťové prenosy a EDR systémy umožnia včasnú detekciu a reakciu na bezpečnostné incidenty. Vďaka tomuto komplexnému prístupu sa zvýši odolnosť obcí voči kybernetickým útokom a zabezpečí sa kontinuita poskytovaných služieb.

Proces implementácie technologických opatrení na obci:

1. Predimplementačné kroky

1.1 Kontaktovanie obce

1.2 Analýza súčasného stavu obce s cieľom identifikácie typu obce a mapovanie na preddefinované implementačné scenáre

1.3 Zazmluvnenie obce spoločne s definovaním implementačného plánu na obci

2. Implementácia riešenia - Realizácia nasadenia riešení na mieste s minimálnym konfiguračným nastavením

2.1 Dodanie a inštalácia NAS

2.2 Dodanie a inštalácia firewallu

2.3 Dodanie a inštalácia EDR

2.4 Nasadenie EDR

3. Konfigurácia a testovanie

3.1 Nastavenie systémov v online/offsite režime

3.2 Testovanie zálohovania a obnovy

3.3 Simulácia bezpečnostných incidentov

4. Zaškolenie a odovzdanie riešenia

4.1 Formálne odovzdanie vrátane podpísania protokolu o odovzdaní a prevzatí.

Popis implementovaných riešení:

NAS

Pre obce, ktoré riešenie NAS nemajú implementované, bude projektom dodané sieťové úložisko (Network Attached Storage) s cieľom uchovávať, spravovať a zálohovať dáta v rámci internej siete. Úložisko typu NAS umožní jednoduché a efektívne zálohovanie dát rôznych zariadení a používateľov a riadenie prístupov k nim.

NAS server s kapacitou minimálne 8 TB (2x 4 TB disky) určený pre kancelárske prostredie. Zariadenie musí byť vybavené procesorom s 64-bitovou architektúrou a výkonom minimálne 3200 bodov podľa PassMark Multithread CPU Benchmark. Pamäť RAM s kapacitou minimálne 2 GB DDR4 s podporou ECC zabezpečí stabilnú prevádzku.

Server musí byť vybavený dvoma slotami pre 2,5" alebo 3,5" SATA disky a dvoma M.2 slotmi pre NVMe SSD. Podporované RAID úrovne sú minimálne RAID 0 a RAID 1, pričom preferované sú RAID 5, RAID 6 alebo RAID 10 s možnosťou rozšírenia.

Z hľadiska funkčnosti bude podporovať pokročilé funkcie ako je vytváranie snímkov, obnova dát na úrovni súboru alebo adresára, flexibilný systém kvót úložiska a automatické opravy súborov. Z dôvodu zabezpečenia dát je nevyhnutná podpora protokolov NFS, SMB, AFP a ďalších. Zariadenie musí byť vybavené dostatočným počtom sieťových portov (minimálne 2x RJ-45 1GbE LAN s podporou Link Aggregation) a ďalšími rozširujúcimi portami (USB, eSATA, PCIe).

Centrálne úložisko bolo vylúčené z dôvodu nedostatočných prenosových kapacít na obciach.

Súčasťou dodania od dodávateľa je aj implementácia NAS technológie na jednotlivých obciach, ktorá bude pozostávať z nasledujúcich krokov:

• Inštalácia pevných diskov

• Pripojenie NAS k sieti

• Konfigurácia NAS

• Nastavenie používateľských účtov a prístupov práv

• Konfigurácia zdieľaných priečinkov

• Zálohovanie a synchronizácia

• Bezpečnostné nastavenia

• Testovanie a monitorovanie

Firewall

Firewall ako základný prvok sieťovej bezpečnosti bude na obciach implementovaný a konfigurovaný za účelom kontroly komunikácie medzi externou a internou sieťou s cieľom zabrániť neoprávnenému prístupu k sieti alebo koncovým zariadeniam. Okrem monitorovania komunikácie v reálnom čase a jej filtrovania prostredníctvom preddefinovaných pravidiel bude poskytovať funkciu obmedzenia prístupu vybraným potencionálne rizikovým službám alebo aplikáciám. Potrebujeme filtrovať komunikáciu na obci, preto je potrebné priniesť hardvérový komponent na obec.

Výkonný firewall splní náročné bezpečnostné požiadavky našej organizácie. Zariadenie musí zabezpečiť vysokú rýchlosť spracovania dát a zároveň ponúknuť komplexnú ochranu pred širokým spektrom kybernetických hrozieb. Okrem základných funkcií, ako je filtrovanie sieťového prenosu a ochrana pred intrúziami, požadujeme aj pokročilé možnosti, ako je ochrana pred malvérom, phishingom a inými typmi útokov. Dôležitá je schopnosť zariadenia spravovať veľké množstvo VPN tunelov a vytvárať virtuálne firewally. Preferujeme zariadenie s intuitívnym rozhraním pre správu a možnosťou centralizovaného riadenia. Zároveň kladieme dôraz na energetickú úspornosť a tichú prevádzku. Hľadáme riešenie s dlhodobou zárukou a možnosťou komplexnej technickej podpory.

Zariadenie firewall musí podporovať rôzne možnosti pre zapojenie do existujúcej siete:

- NAT mód, kde bude toto zariadenie priamo pripojené do internetu (PPPoE, IPoE, Public IP)

- Router mód, kde zariadenie bude len preposielať komunikáciu na providerské zariadenie a až to bude zabezpečovať komunikáciu do internetu

- L2 bridge mód, kde toto zariadenie bude len ako prostredník medzi LAN obce a providerským zariadením, s tým, že nebude mať nastavené IP adresy ale bude aktívne zasahovať do komunikácie a robiť inšpekciu prevádzky.

EDR

Projektom je navrhovaná implementácia technológie EDR (Endpoint Detection and Response) na infraštruktúre obcí. Prostredníctvom EDR bude zabezpečená ochrana koncových zariadení (počítače, notebooky, servery a iné koncové zariadenia pripojené na sieť) pred pokročilými hrozbami. Technológia umožní monitorovať koncové zariadenia v reálnom čase a na základe analýzy údajov odhaliť anomálie podozrivých aktivít. Aplikované algoritmy a strojové učenie zvyšujú pravdepodobnosť adekvátnej reakcie na podozrivé správanie aj prostredníctvom moderných útočných metód, izolovať v sieti infiltrované koncové zariadenie a zamedziť šíreniu útoku. Dáta zaznamenané prostredníctvom EDR umožnia ďalšiu, hĺbkovú analýzu útoku, vizualizovať údaje a reportovať.

Bezpečnostné riešenie bude obsahovať konzolu v multi-tenant režime, z ktorej budú ovládané jednotlivé koncové zariadenia obcí. Implementácia bezpečnostného riešenia bude realizovaná na úrovni centrálnej správy a monitoringu v prostredí dispečingu s integráciou na SOC služby prevádzkované na existujúcich platformách SIEM a SOAR v pôsobnosti MIRRI SR a NASES. Následne sa bude vykonávať postupné nasadenie riešenia na koncové zariadenia nachádzajúce sa v jednotlivých obciach.

Bezpečnostný nástroj bude kombinovať reaktívne a proaktívne bezpečnostné služby. V rámci týchto činností bude bezpečnostným nástrojom zabezpečené:

- prevencia pred hrozbami týkajúcimi sa koncových zariadení

- zber a analýza aktivít z jednotlivých koncových zariadení

- vyšetrovanie incidentov a ich manažment

- reakcia na vzniknuté bezpečnostné udalosti

- kontinuálna identifikácia a kategorizácia koncových bodov

- manažment zraniteľností

Firewall zabraňuje prieniku základných hrozieb do siete a blokuje škodlivý prístup zvonku. Ak však škodlivý kód firewallom prejde alebo ak je hrozba interná (napr. neoprávnené aktivity zamestnanca), EDR má schopnosť detegovať podozrivú aktivitu priamo na zariadení. Dokáže rýchlo reagovať na konkrétnom zariadení, izolovať ho alebo spustiť automatizované procesy na odstránenie hrozby. Firewall prináša sieťové reporty a logy, zatiaľ čo EDR dodáva hĺbkové informácie o aktivitách a správaní na koncových zariadeniach. Kombinácia týchto technológií znižuje šancu úspešného prieniku a infekcie siete a zariadení. Spolupráca firewallu a EDR poskytuje komplexné zabezpečenie, ktoré je nevyhnutné pre ochranu moderných sietí.

Po úspešnej implementácii projektu sa predpokladá výrazné posilnenie kybernetickej a informačnej bezpečnosti. Tento projekt prináša komplexné vylepšenia vo viacerých oblastiach, od základnej infraštruktúrnej ochrany obcí, informačnej pripravenosti až po zvyšujúcej odolnosti proti kybernetickým hrozbám.

V oblasti infraštruktúry dôjde k výraznému posilneniu prostredníctvom modernizácie firewallovej infraštruktúry, centrálnej správy EDR monitorovacích a reakčných systémov. Tieto opatrenia zabezpečia rýchlejšie odhaľovanie a reagovanie na bezpečnostné incidenty, čo je kľúčové pre minimalizáciu rizík a potenciálnych škôd. Implementácia NAS prostredníctvom riadenia prístupov a efektívneho zdieľania dát zvýši úroveň ochrany aktív. Výsledkom realizácie projektu bude že obce, budú nielen lepšie chránené pred kybernetickými hrozbami, ale že sú tiež pripravené na využívanie digitálnych príležitostí s väčšou dôverou a bezpečnosťou pre všetkých svojich obyvateľov

Dispečing

Tento systém podpory je navrhnutý tak, aby zabezpečil rýchlu a efektívnu reakciu na bezpečnostné incidenty a minimalizoval dopad na obecné informačné systémy počas realizačnej a dokončovacej fázy projektu primárne za účelom ladenia zavádzaných systémov a procesov. Podpora pre oblasť poskytovaných služieb bude počas realizácie projektu pozostávať z nasledujúcich častí:

Podpora L1, L2, L3:

• Podpora: Poskytuje základné a zložitejšie technické problémy a rieši bežné problémy a požiadavky používateľov.

• Monitorovanie, detekcia, analýza a riešenie incidentov.

• Správa a údržba nástrojov: Zabezpečuje správu, konfiguráciu a aktualizáciu bezpečnostných nástrojov a systémov.

Dispečing

• Koordinácia a komunikácia: Zabezpečuje efektívnu komunikáciu medzi rôznymi úrovňami podpory a koordinuje riešenie incidentov.

• Podpora 8/5: Dispečing bude robiť podporu 8/5, čo znamená dispečingová služba bude poskytovať technickú a bezpečnostnú podporu počas pracovných dní, konkrétne 8 hodín denne, 5 dní v týždni

Konzultačné služby manažéra kybernetickej bezpečnosti

• Podpora pri nastavení návrhu koncepcie KIB

• Podpora pri implementácií dokumentácie KIB do praxe

• Nastavenie plánu zvyšovania KB obce

• Podpora v rámci KIB počas trvania projektu manažérom kybernetickej bezpečnosti

• Návrh opatrení za účelom dosiahnutia čo možno najvyššej mieri súladu s platnou legislatívou v oblasti KB:

- zákon č. 95/2019 Z. z. o informačných technológiách vo verejnej správe a o zmene a doplnení niektorých zákonov

- podľa vyhlášky č. 179/2020 Z.z Vyhláška Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu, ktorou sa ustanovuje spôsob kategorizácie a obsah bezpečnostných opatrení informačných technológií verejnej správy

- zákon č. 69/2018 Z. z. o kybernetickej bezpečnosti a o zmene a doplnení niektorých zákonov

- Vyhláška č. 362/2018 Z. z. Národného bezpečnostného úradu, ktorou sa ustanovuje obsah bezpečnostných opatrení, obsah a štruktúra bezpečnostnej dokumentácie a rozsah všeobecných bezpečnostných opatrení

Obrázok 5 technologický model

4.4.4 Využívanie služieb z katalógu služieb vládneho cloudu

Vzhľadom na charakter a rozsah projektu z oblasti kybernetickej bezpečnosti je daná časť nerelevantná. Vládny cloud neposkytuje predmetné služby v rámci katalógu služieb vládneho cloudu.

4.5 Bezpečnostná architektúra

Bezpečnostná architektúra navrhnutá v rámci projektu je zameraná na vytvorenie národného prostredia, ktoré umožní efektívne zvyšovať úroveň kybernetickej bezpečnosti pre samosprávy a občanov Slovenskej republiky využívajúcich elektronické služby.

Implementované riešenia budú v súlade s nasledujúcimi princípmi bezpečnej architektúry.

Ide najmä o nasledovné princípy:

- Obrana do hĺbky - v systéme informačných technológií (IT) sú umiestnené viaceré vrstvy bezpečnostných kontrol (obrana). Jeho zámerom je poskytnúť redundanciu v prípade zlyhania bezpečnostnej kontroly alebo zneužitia zraniteľnosti, ktorá môže pokryť aspekty personálnej, procedurálnej, technickej a fyzickej bezpečnosti počas trvania životného cyklu systému.

- Rozčlenenie - je umiestnenie riadenia prístupu medzi rôzne podsiete, aby sa obmedzila komunikácia medzi systémami a službami a aby sa identifikovali neočakávané komunikácie, ktoré môžu byť znakom útoku. V každej sieti sú systémy a služby, ktoré by spolu nikdy nemali komunikovať.

- Princíp najmenších privilégií – predstavuje prístup „need-to-know“. Používatelia a technologické komponenty by mali by ste mať len takú úroveň prístupov a oprávnení, aby vedeli vykonať svoju prácu a nič navyše.

- Všetka komunikácia medzi bezpečnostnými nástrojmi a centrálnou časťou systému včasného varovania je zabezpečená.

- Všetka komunikácia bude prebiehať najbezpečnejším dostupným spôsobom, chrániť dôvernosť a integritu.

- Riadenie prístupu na základe rolí: Zahŕňa priradenie konkrétnych rolí alebo povolení používateľom a umožnenie prístupu iba k určitým zdrojom alebo funkciám na základe týchto rolí. Môže to byť dobrý spôsob, ako zabezpečiť, aby používatelia mali prístup len k zdrojom a funkciám, ktoré sú relevantné pre ich pracovné povinnosti.

- Zoznamy riadenia prístupu: Zahŕňa to vytvorenie zoznamu konkrétnych používateľov alebo skupín, ktorí majú povolený prístup k určitým zdrojom alebo funkciám, a odmietnutie prístupu každému, kto nie je na zozname. Môže to byť dobrý spôsob, ako zabezpečiť, aby k citlivým zdrojom alebo funkciám mali prístup iba oprávnení používatelia.

- Všetky komponenty riešenia musia byť časovo synchronizované. Presná synchronizácia času je dôležitá pre bezpečnosť z pohľadu forénzmych analýz

Všetky implementované komponenty musia komunikovať iba bezpečnými sieťovými protokolmi. Existujú rôzne bezpečné sieťové protokoly, ktoré možno použiť na zabezpečenie dôvernosti, integrity a dostupnosti komunikácie medzi rôznymi komponentmi, ako napr.:

- HTTPS: HTTPS (Hypertext Transfer Protocol Secure) je zabezpečená verzia HTTP, ktorá sa používa na prenos údajov cez internet. Používa šifrovanie na zabezpečenie údajov prenášaných medzi webovým serverom a klientom, ako je napríklad webový prehliadač.

- VPN: VPN (Virtual Private Network) je sieť, ktorá umožňuje používateľom bezpečne sa pripojiť k súkromnej sieti cez internet. Používa šifrovanie na zabezpečenie komunikácie medzi klientom a serverom VPN.

- SFTP: SFTP (SSH File Transfer Protocol) je bezpečný protokol používaný na prenos súborov cez sieť. Používa šifrovanie na zabezpečenie komunikácie medzi klientom a serverom.

- TLS: TLS (Transport Layer Security) je bezpečný sieťový protokol používaný na vytvorenie bezpečnej komunikácie medzi dvoma systémami. Bežne sa používa na zabezpečenie komunikácie medzi webovými servermi a klientmi, ako sú webové prehliadače.

Vzdialený prístup do centrálneho riešenia musí byť adekvátne zabezpečený:

- Používanie silných, jedinečných hesiel: Je dôležité používať silné a jedinečné heslá pre všetky účty vzdialeného prístupu. To môže pomôcť zabrániť neoprávnenému prístupu do siete.

- Dvojfaktorové overenie: Užívatelia musia poskytnúť dve formy identifikácie, ktoré sú nevyhnutné k prístupu.

- Používanie sietí VPN: Virtuálne privátne siete (VPN) budú použité na zabezpečenie pripojení vzdialeného prístupu. Siete VPN šifrujú údaje prenášané medzi vzdialeným zariadením a sieťou, čo sťažuje neoprávneným používateľom zachytenie údajov.

- Zavedenie kontroly prístupu: Budú zavedené kontroly prístupu, ako je autentifikácia používateľov a kontroly prístupu na základe rolí, aby sa zabezpečilo, že do siete budú mať prístup len oprávnení používatelia.

- Monitorovanie aktivity vzdialeného prístupu: Bude monitorovaná aktivita vzdialeného prístupu vrátane zaznamenávania všetkých pokusov o vzdialený prístup a pravidelnej kontroly denníkov. To môže pomôcť identifikovať akúkoľvek podozrivú alebo neoprávnenú aktivitu.

Implementované riešenia budú v súlade s dotknutými právnymi normami a zároveň s technickými normami, ktoré stanovujú úroveň potrebnej bezpečnosti IS, pre manipuláciu so samotnými dátami, alebo technické/technologické/personálne zabezpečenie samotnej výpočtovej techniky/HW vybavenia. Ide najmä o:

- Zákon č. 95/2019 Z. z. o informačných technológiách vo verejnej správe;

- Zákon č. 69/2018 Z. z. o kybernetickej bezpečnosti;

- Vyhláška Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu č. 78/2020 Z. z. o štandardoch pre informačné technológie verejnej správy;

- Vyhláška Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu č. 179/2020 Z. z., ktorou sa ustanovuje spôsob kategorizácie a obsah bezpečnostných opatrení informačných technológií verejnej správy;

- Vyhláška Úradu na ochranu osobných údajov Slovenskej republiky č. 158/2018 Z. z. o postupe pri posudzovaní vplyvu na ochranu osobných údajov;

- Nariadenie Európskeho parlamentu a Rady (EÚ) 2016/679 z 27. apríla 2016 o ochrane fyzických osôb pri spracúvaní osobných údajov a o voľnom pohybe takýchto údajov, ktorým sa zrušuje smernica 95/46/ES (všeobecné nariadenie o ochrane údajov);

- Zákon č. 18/2018 Z. z. o ochrane osobných údajov a o zmene a doplnení niektorých zákonov.

5. ZÁVISLOTI NA OSTATNÉ ISVS/PROJEKTY

Projekt nie je pre dosiahnutie cieľov a merateľných ukazovateľov závislý na iných ISVS alebo projektoch.

6. ZDROJOVÉ KÓDY

Vzhľadom na charakter projektu nie je predpoklad vzniku zdrojových kódov – projekt z oblasti kybernetickej bezpečnosti je daná časť nerelevantná. V rozsahu projektu je plánovaný HW, SW pre HW ako krabicové riešenie od výrobcu.

. V prípade, ak by súčasťou dodávky boli aj zdrojové kódy k vytvorenému riešeniu, pokiaľ to nevylučujú licenčné podmienky tretích osôb vo vzťahu k štandardným Softvérovým produktom, budú tieto dodané s komentármi a technickým popisom, a to pre prevádzkové a testovacie verzie počítačových programov, a práva na ich zverejnenie v centrálnom repozitári zdrojových kódov podľa § 15 ods. 2 písm. d) Zákona o informačných technológiách vo verejnej správe a § 31 vyhlášky Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu o štandardoch pre informačné technológie verejnej správy č. 78/2020 Z. z., a iného predpisu, ktorý môže v budúcnosti vyhlášku č. 78/2020 Z. z. nahradiť alebo doplniť.

Ďalej uvádzame postupy, v zmysle ktorých bude narábané so zdrojovým kódom v prípade implementácie alebo rozvoja aplikácií v projekte.

- Centrálny repozitár zdrojových kódov: https://www.zakonypreludi.sk/zz/2020-78/znenie-20200501#p31+

- Overenie zdrojového kódu s cieľom jeho opätovného použitia https://www.zakonypreludi.sk/zz/2020-85/znenie-20200501#p7-3-c+

- Spôsoby zverejňovania zdrojového kódu: https://www.zakonypreludi.sk/zz/2020-85/znenie-20200501#p8-9+

- Inštrukcie k EUPL licenciám: https://joinup.ec.europa.eu/sites/default/files/inline-files/EUPL%201_1%20Guidelines%20SK%20Joinup.pdf+

Uvedeným spôsobom obstarávania dôjde k zamedzeniu „Vendor lock-in" v súlade so Zákonom o ITVS.

7. PREVÁDZKA A ÚDRŽBA

Minimálna úroveň frekvencie kontroly služieb:

- Mesačný prehľad incidentov a požiadaviek – dispečing

- obsah reportu:

- zoznam incidentov zoskupených do kategórie A,B,C (kritických, závažných, nekritických)

- stav riešenia

- navrhovaný spôsob riešenia

- Spätná väzba k uzavretým incidentom – priestor na zlepšenie

- obsah reportu:

- Mesačná kontrola služby - pravidelné činnosti, potrebné pre bezporuchový chod služieb a systémov

7.1 Prevádzkové požiadavky

Prevádzková požiadavka je žiadosť Objednávateľa(obce), na základe ktorej žiada Poskytovateľa(dispečing) o vykonanie činnosti alebo zásahu, prípadne poskytnutie informácie týkajúcej sa IS alebo Služby.

Pre správu požiadaviek sú definované takéto SLA:

| Priorita/kategória požiadavky | Reakčná doba | Doba vyriešenia |

| Závažná | Do 4 hodín počas pracovných dní 8:00 – 17:00

| 24 hodín |

| Nekritická | Do 24 hodín počas pracovných dní 8:00 – 17:00

| Do 10 pracovných dní |

- 7.1.1 Úrovne podpory používateľov

Podpora prevádzky budovaných systémov bude realizovaná cez 3 úrovne podpory, s nasledujúcim označením:

- L1 podpory IS (Level 1, priamy kontakt zákazníka) – zabezpečuje dodávateľ projektu cez dispečing

- L2 podpory IS (Level 2, postúpenie požiadaviek od L1) – zabezpečuje dodávateľ projektu cez dispečing

- L3 podpory IS (Level 3, postúpenie požiadaviek od L2) – zabezpečuje výrobca danej technológie cez platenú podporu

Definícia:

- Podpora L1 (podpora 1. stupňa) - začiatočná úroveň podpory, ktorá je zodpovedná za riešenie základných problémov a požiadaviek koncových užívateľov a ďalšie služby vyžadujúce základnú úroveň technickej podpory. Základnou funkciou podpory 1. stupňa je zhromaždiť informácie, previesť základnú analýzu a určiť príčinu problému a jeho klasifikáciu. Typicky sú v úrovni L1 riešené priamočiare a jednoduché problémy a základné diagnostiky, overenie dostupnosti jednotlivých vrstiev infraštruktúry (sieťové, operačné, vizualizačné, aplikačné atď.) a základné užívateľské problémy (typicky zabudnutie hesla), overovanie nastavení SW a HW atď.

- Podpora L2 (podpora 2. stupňa) – riešiteľské tímy s hlbšou technologickou znalosťou danej oblasti. Riešitelia na úrovni Podpory L2 nekomunikujú priamo s koncovým užívateľom, ale sú zodpovední za poskytovanie súčinnosti riešiteľom 1. úrovne podpory pri riešení eskalovaného hlásenia, čo mimo iného obsahuje aj spätnú kontrolu a podrobnejšiu analýzu zistených dát predaných riešiteľom 1. úrovne podpory. Výstupom takejto kontroly môže byť potvrdenie, upresnenie, alebo prehodnotenie hlásenia v závislosti na potrebách Objednávateľa. Primárnym cieľom riešiteľov na úrovni Podpory L2 je dostať Hlásenie čo najskôr pod kontrolu a následne ho vyriešiť - s možnosťou eskalácie na vyššiu úroveň podpory – Podpora L3.

- Podpora L3 (podpora 3. stupňa) - Podpora 3. stupňa predstavuje najvyššiu úroveň podpory pre riešenie tých najobťažnejších Hlásení, vrátane prevádzania hĺbkových analýz a riešenie extrémnych prípadov. V tomto prípade je väčšinou potreba zásahu do zdrojového kódu na strane výrobcu.

- 7.1.2 Riešenie prevádzkových incidentov – SLA parametre

Za incident je považovaná akákoľvek udalosť, pri ktorej je narušená funkčnosť ktoréhokoľvek IS prevádzkovaného Poskytovateľom a kvalita poskytovaných služieb chyba IS. Za incident nie je považovaná chyba, ktorá nastala mimo prostredia IS napr. výpadok poskytovania konkrétnej služby Vládneho cloudu alebo komunikačnej infraštruktúry na úrovni providera internetu.

Označenie naliehavosti incidentu:

| Označenie naliehavosti incidentu | Závažnosť incidentu | Popis naliehavosti incidentu |

| A | Kritická | Kritické chyby, ktoré spôsobia úplné zlyhanie systému ako celku a nie je možné používať ani jednu jeho časť, nie je možné poskytnúť požadovaný výstup z IS. Jedná sa o vysoko kritické služby a funkcionality, ktoré majú zásadný vplyv na fungovanie |

| B | Stredná | Chyby a nedostatky, ktoré zapríčinia čiastočné zlyhanie systému a neumožňuje používať časť systému. Jedná sa o menej kritické služby a funkcionality, ktorých výpadok nespôsobí nefunkčnosť organizácie |

| C | Nízka | Chyby a nedostatky, ktoré spôsobia čiastočné obmedzenia používania systému. Jedná sa o podporné služby a funkcionality, ktorých výpadok je možné nahradiť resp. Nemajú vplyv na fungovanie organizácie |

možný dopad incidentu:

| Označenie závažnosti incidentu |

Dopad | Popis dopadu |

| 1 | katastrofický | Je postihnutá väčšina používateľov služby, službu nie je možné používať |

| 2 | značný | Je postihnutý vysoký počet používateľov, službu je možné čiastočne používať, existuje náhradné riešenie |

| 3 | malý | Je postihnutý nízky počet používateľov, sú postihnuté menej podstatné funkcionality služby, je k dispozícii náhradné riešenie |

Výpočet priority incidentu je kombináciou dopadu a naliehavosti v súlade s best practices ITIL V3 uvedený v nasledovnej matici:

| Matica priority incidentov | Dopad | |||

| Katastrofický - 1 | Značný - 2 | Malý - 3 | ||

| Naliehavosť | Kritická - A | A | A | B |

| Stredná - B | A | B | C | |

| Nízka - C | B | C | C | |

Vyžadované reakčné doby:

| Označenie priority incidentu | Reakčná doba(1) od nahlásenia incidentu po začiatok riešenia incidentu | Doba konečného vyriešenia incidentu od nahlásenia incidentu (DKVI) (2) | Spoľahlivosť (3) (počet incidentov za mesiac) |

| A | 2 hod. | 8 hodín | 1 |

| B | 4 hod. | 16 hodín | 2 |

| C | 8 hod. | 36 hodín | 10 |

7.1.3 Riešenie bezpečnostných incidentov – SLA parametre

Bezpečnostný incident je akýkoľvek spôsob narušenia bezpečnosti Informačného systému, ako aj akákoľvek bezpečnostná udalosť (udalosť, ktorá bezprostredne ohrozila aktívum alebo činnosť Objednávateľa), akékoľvek porušenie bezpečnostnej politiky Objednávateľa a pravidiel súvisiacich s bezpečnosťou informačných systémov verejnej správy (Bezpečnostný incident môže ale aj nemusí prebiehať súčasne so závažným prevádzkovým incidentom alebo kritickým prevádzkovým incidentom)

Správa bezpečnostných incidentov:

- L1 analytik (Level 1, priamy kontakt zákazníka) – zabezpečuje dodávateľ projektu cez dispečing

- L2 analytik (Level 2, postúpenie požiadaviek od L1) – zabezpečuje dodávateľ projektu cez dispečing

- L3 analytik (Level 3, postúpenie požiadaviek od L2) – zabezpečuje vládna jednotka CSIRT/NASES po zaškolený dodávateľom

Definícia:

- L1 analytik (rola 1. stupňa) - začiatočná úroveň, ktorá je zodpovedná za príjem a evidenciu hlásení. Úloha analytika s rolou L1 spočíva v eskalácií bezpečnostných alertov na bezpečnostné incidenty, vylučovanie „False positive alertov“ Základnou funkciou podpory 1. stupňa je zhromaždiť informácie, previesť základnú analýzu a určiť príčinu problému a jeho klasifikáciu. Typicky sú v úrovni L1 riešené priamočiare a jednoduché problémy podľa stanovených postupov.

- L2 analytik (rola 2. stupňa) – riešiteľské tímy s hlbšou technologickou znalosťou danej oblasti. Riešitelia na úrovni analytik L2 sú zodpovední za analýzu bezpečnostných incidentov. Úloha analytika s rolou L2 zahŕňa analytickú činnosť s cieľom popísať priebeh incidentu do takej fázy, aby bolo umožnené vykonanie ďalších krokov v rámci riešenia bezpečnostných incidentov. Rolu L2 zastávajú špecialisti pre riešenie kybernetických incidentov. Primárnym cieľom riešiteľov na úrovni Podpory L2 je dostať Hlásenie čo najskôr pod kontrolu a následne ho vyriešiť - s možnosťou eskalácie na vyššiu úroveň podpory – Podpora L3.

- L3 analytik (rola 3. stupňa) - Podpora 3. stupňa predstavuje najvyššiu úroveň podpory pre riešenie tých najobťažnejších bezpečnostných incidentov, vrátane prevádzania hĺbkových analýz a riešenie extrémnych prípadov. je zodpovedná za pokročilé fázy bezpečnostného incidentu ako sú pokročilá analýza, nápravné opatrenia a v prípade potreby forenzna analýza (alebo jej časť ).

Vyžadované reakčné doby pre hlásenia (alerty):

Označenie priority hlásenia (alertu) | Reakčná doba(1) L1 od detekcie hlásenia po začiatok riešenia v čase prevádzkových hodín | Doba konečného vyriešenia hlásenia(alertu) L1 po eskaláciu hlásenia na bezpečnostný incident v čase prevádzkových hodín | Reakčná doba(1) od detekcie hlásenia po začiatok riešenia mimo prevádzkových hodín | Doba konečného vyriešenia hlásenia(alertu) po eskaláciu hlásenia na bezpečnostný incident mimo prevádzkových hodín |

| Kriticky | 10 min. | 20 minút | x | x |

| Stredný | 20 min. | 30 minút | x | x |

| Nízky | 30 min. | 45 minút | x | x |

Vyžadované reakčné doby pre bezpečnostné incidenty:

| Označenie priority bezpečnostného incidentu | Reakčná doba(1) L2 od bezpečnostného incidentu po začiatok riešenia v čase prevádzkových hodín | Doba konečného vyriešenia bezpečnostného incidentu úrovňou L2 po eskaláciu na L3 v čase prevádzkových hodín | Reakčná doba(1) od bezpečnostného incidentu po začiatok riešenia v čase prevádzkových hodín | Doba konečného vyriešenia bezpečnostného incidentu úrovňou L2 po eskaláciu na L3 mimo prevádzkových hodín |

| Kriticky | 10 min. | 1 hodinu | x | x |

| Stredný | 20 min. | 2 hodiny | x | x |

| Nízky | 30 min. | 3 hodiny | x | x |

7.2 Požadovaná dostupnosť IS: UPRAVIT

| Popis | Parameter | Poznámka |

| Prevádzkové hodiny | 12 hodín | od 6:00 hod. - do 18:00 hod. počas pracovných dní |

| Servisné okno | 10 hodín | od 19:00 hod. - do 5:00 hod. počas pracovných dní |

| 24 hodín | od 00:00 hod. - 23:59 hod. počas dní pracovného pokoja a štátnych sviatkov Servis a údržba sa bude realizovať mimo pracovného času. | |

| Dostupnosť produkčného prostredia IS | 98,5% | 98,5% z 24/7/365 t.j. max ročný výpadok je 66 hod. Maximálny mesačný výpadok je 5,5 hodiny. Vždy sa za takúto dobu považuje čas od 0.00 hod. do 23.59 hod. počas pracovných dní v týždni. Nedostupnosť IS sa počíta od nahlásenia incidentu Zákazníkom v čase dostupnosti podpory Poskytovateľa (t.j. nahlásenie incidentu na L3 v čase od 6:00 hod. - do 18:00 hod. počas pracovných dní). Do dostupnosti IS nie sú započítavané servisné okná a plánované odstávky IS. V prípade nedodržania dostupnosti IS bude každý ďalší začatý pracovný deň nedostupnosti braný ako deň omeškania bez odstránenia vady alebo incidentu. |

7.2.1 Dostupnosť (Availability)

Požadovaná dostupnosť implementovaných systémov na obci je v režime 12/5.

| Deň | Pondelok | Utorok | Streda | Štvrtok | Piatok | Sobota | Nedeľa |

| Používanie | X | X | X | X | X | Zatvorené | Zatvorené |

Požadovaná dostupnosť implementovaných systémov dispečingu je v režime 24/7.

| Deň | Pondelok | Utorok | Streda | Štvrtok | Piatok | Sobota | Nedeľa |

| Používanie | X | X | X | X | X | x | x |

7.2.2 RTO (Recovery Time Objective)

- Tradičné zálohovanie - výpadok a obnova trvá cca hodiny až dni

7.2.3 RPO (Recovery Point Objective)

- Tradičné zálohovanie - výpadok a obnova trvá cca hodiny až dni

8. POŽIADAVKY NA PERSONÁL

Kapitola je obsahom dokumentu I-02 Projektový zámer.

9. IMPLEMENTÁCIA A PREBERANIE VÝSTUPOV PROJEKTU

Projekt bude implementovaný v zmysle vyhlášky č. 401/2023 Z. z. o projektovom riadení bez rozdelení na viaceré inkrementy. Rozdelenie na inkrementy v projekte nie je možné vzhľadom na požiadavky inkrementu definovaných vyhláškou, podľa ktorých nie je možné realizovať viaceré inkrementy súbežne. Vzhľadom na charakter a rozsah projektu budú jednotlivé moduly, ktoré spolu vytvárajú jeden inkrement realizované paralelne v zmysle prístupu k implementácii jednotlivých častí projektu.