I-03 Prístup k projektu (pristup_k_projektu)

PRÍSTUP K PROJEKTU

Vzor pre manažérsky výstup I-03

podľa vyhlášky MIRRI č. 401/2023 Z. z.

| Povinná osoba | Ministerstvo kultúry Slovenskej republiky | ||||

| Názov projektu | Zvýšenie úrovne kybernetickej a informačnej bezpečnosti MKSR | ||||

| Zodpovedná osoba za projekt | Ing. Juraj Kottner | ||||

| Realizátor projektu | Ministerstvo kultúry Slovenskej republiky | ||||

| Vlastník projektu | Ministerstvo kultúry Slovenskej republiky Schvaľovanie dokumentu | ||||

| Položka | Meno a priezvisko | Organizácia | Pracovná pozícia | Dátum | Podpis |

| Vypracoval | Ing. Juraj Kottner | Ministerstvo kultúry Slovenskej republiky | Riaditeľ odboru informačných systémov | 02.01.2025 |

1.História dokumentu

| Verzia | Dátum | Zmeny | Meno |

| 0.1 | 11.11.2024 | Pracovný návrh | Kolektív Žiadateľa |

| 0.8 | 16.12.2024 | Prvá verzia na kontrolu | Kolektív Žiadateľa |

| 0.9 | 27.12.2024 | Verzia na schválenie | Kolektív Žiadateľa |

| 1.0 | 02.01.2025 | Final verzia na odovzdanie | Kolektív Žiadateľa |

2.Účel dokumentu

V súlade s Vyhláškou 401/2023 Z.z. je dokument I-03 Prístup k projektu určený na rozpracovanie detailných informácií prípravy projektu z pohľadu aktuálneho stavu, budúceho stavu a navrhovaného riešenia.

2.1Použité skratky a pojmy

| SKRATKA/POJEM | POPIS |

| IS | Informačný systém |

| EÚ | Európska únia |

| HW | Hardware |

| SW | Software |

| MCA | Multikriteriálna analýza |

| MIRRI | Ministerstvo investícií, regionálneho rozvoja a informatizácie Slovenskej republiky |

| NAC | Network Access Control |

| NBÚ | Národný bezpečnostný úrad |

| NDR | Network detection and response |

| PAM | Privileged Access Management |

| SIEM | Security Information and Event Management |

| TCO | Total cost of ownership |

| VO | Verejné obstarávanie |

| ZoKB | Zákon o kybernetickej bezpečnosti |

| ŽoNFP | Žiadosť o nenávratný finančný príspevok |

| NKIVS | Národná koncepcia informatizácie verejnej správy |

| OOÚ | Ochrana osobných údajov |

| PO | Plán obnovy a odolnosti |

| OVM | Orgán verejnej moci |

| PaaS | Platform as a service |

| PILOT | PILOT - Prevádzka riešenia na vybraných aktéroch na produkčnom prostredí. |

| PoC | PoC - Implementovaný prototyp riešenia |

| PR | Projektové riadenie |

| RFO | Register fyzických osôb |

| RPO | Register právnických osôb |

| SDL | Security development lifecycle |

| SLA | Service level agreement |

| SOAR | Security orchestration, automation and response |

2.2Konvencie pre typy požiadaviek (príklady)

Hlavné kategórie požiadaviek v zmysle katalógu požiadaviek, sú rozdelené na funkčné (funkcionálne), nefunkčné (kvalitatívne, výkonové a pod.). Podskupiny v hlavných kategóriách je možné rozšíriť podľa potrieb projektu, napríklad:

Funkcionálne (používateľské) požiadavky majú konvenciu:

FRxx

U – užívateľská požiadavka

R – označenie požiadavky

xx – číslo požiadavky

Nefunkčné (kvalitatívne, výkonové - Non Functional Requirements - NFR) požiadavky majú nasledovnú konvenciu:

NRxx

N – nefukčná požiadavka (NFR)

R – označenie požiadavky

xx – číslo požiadavky

Ostatné typy požiadaviek môžu byť ďalej definované objednávateľom/PM.

3.Popis navrhovaného riešenia

3.1Problémy ktoré majú byť riešené v rámci predloženého projektu sú v oblastiach, ktoré sú namapované na jednotlivé hlavné aktivity a vychádzajú priamo zo záverov auditu kybernetickej bezpečnosti a zároveň ktoré sú v súlade s oprávnenými aktivitami v rámci výzvy:

| Oblasť | Aktivita |

| Sieťová a komunikačná bezpečnosť | Bezpečnosť siete a XDR |

| Zaznamenávanie udalostí a monitorovanie | |

| Riešenie kybernetických bezpečnostných incidentov | |

| Kontinuita prevádzky | Kontinuita prevádzky |

| Riadenie rizík | Riadenie rizík a konfiguračný manažment IT aktív |

| Bezpečnosť pri prevádzke informačných systémov a sietí | |

| Riadenie prístupov | Riadenie prístupov |

Poznámka: Konkrétne výsledky auditu nie sú v rámci verejnej dostupnej dokumentácie z bezpečnostných dôvodov priložené.

3.1.1Prvá skupina oblastí z vysokým nesúladom na základe auditu, ktoré sú v súlade s podmienkami výzvy

- Sieťová a komunikačná bezpečnosť

- Implementácia nástrojov na ochranu integrity sietí, ktoré zabezpečujú riadenie bezpečného prístupu medzi vonkajšími a vnútornými sieťami, implementácia segmentácie sietí, implementácia alebo obnova firewall-u, revízia firewall pravidiel;

- zavedenie bezpečnostných opatrení na bezpečné mobilné pripojenie do siete a vzdialený prístup, napríklad implementáciou dvojfaktorovej autentizácie alebo kryptografických prostriedkov;

- segmentácie sietí v súlade s pravidlami klasifikácie a kategorizácie;

- implementácia automatizovaného nástroja na identifikáciu neoprávnených sieťových spojení na hranici s vonkajšou sieťou, na blokovanie neoprávnených spojení, na monitorovanie bezpečnosti, na detekciu prienikov a prevenciu prienikov identifikáciou nezvyčajných mechanizmov útokov alebo proaktívneho blokovania škodlivej sieťovej prevádzky a ďalších povinností alebo vo forme funkcionalít, prípadne licencií iných už existujúcich nástrojov;

- implementácia sond detekcie a prevencie prieniku, najmä na serveroch podporujúcich základné služby informačných technológií verejnej správy.

- Zaznamenávanie udalostí a monitorovanie

- Implementácia centrálneho Log manažment systému pre zber a ukladanie logov z jednotlivých informačných systémov;

- implementácia centrálneho nástroja na zaznamenávanie činností sietí a informačných systémov a používateľov a identifikovanie bezpečnostných incidentov (SIEM);

- implementácia automatizovaných systémov vykonávajúcich dohľad pred neoprávnenými zásahmi, neautorizovaným prístupom, najmä pred zmenami a zničením a návrh adekvátnych opatrení na ukladanie záznamov a systému logovania.

- Riešenie kybernetických bezpečnostných incidentov

- Obstaranie nástroja na monitorovania a analyzovania udalostí v sieťach a informačných systémoch vrátane detekcie, zberu relevantných informácií, vyhodnocovania a riešenia zistených kybernetických bezpečnostných incidentoch a vykonávania napr. forenzných analýz v snahe minimalizovať výskyt a dopad kybernetických bezpečnostných incidentov;

- implementácia nástroja na detekciu, nástroja na zber a nepretržité vyhodnocovanie a evidenciu kybernetických bezpečnostných udalostí.

Prvá aktivita - Bezpečnosť siete a XDR

Uvedené oblasti plánuje Žiadateľ zabezpečiť XDR systémom spolu s Log managementom, SIEM a SOAR s perpetuálnou licenciu pre dlhodobú udržateľnosť a súlad s oprávnenosťou výdavkov v rámci výzvy spolu s 4 x HW sonda a min. 50 virtuálnych senzorov/sond, výmenou 4 zastaralých a bez podpory FW a Switchov, implementáciou 2FA pre potreby VPN prístupu a celkovo autentifikácie, VPN koncentrátora pre vzdialený prístup a potrebné prepojenia do infraštruktúry a pre sprístupnenie systémov Žiadateľa prevádzkovaného na NG FW a to pre celú organizáciu a infraštruktúru Žiadateľa. Jednotlivé položky korešpondujúce s výdavkami v rozpočte sú nasledovné:

- Riešenie bezpečnosti siete - SW riešenie podporujúce funkcie XDR, NDR, LOGMANAŽMENT, SIEM, SOAR, 50 virtual sensor/sonda - perpetuálna licencia

- Data Collector (server)

- 2 x HW sonda 1 Gbps

- 2 x HW sonda 512 Mbps

- Implementácia a zaškolenie XDR, NDR, LOGMANAŽMENT, SIEM, SOAR

- Core switche 4ks – náhrada za 3850

- NG Firewall 4ks s vpn (pocet VPN 1000)

- Implementácia VPN a multifaktor 2FA - Inštalačné a konfiguračné aktivity v zmysle opisu predmetu

- Implementácia segmentácie na nových SW a implementácia 802.1x - Inštalačné a konfiguračné aktivity v zmysle opisu predmetu

3.1.2Druhá skupina oblastí z vysokým nesúladom na základe auditu, ktoré sú v súlade s podmienkami výzvy

- Kontinuita prevádzky

- Obstaranie nástroja na zabezpečenie kontinuity prevádzky a zabezpečenia testov plánov kontinuity prevádzky v reálnom prostredí organizácie a zapracovanie nedostatkov z výsledkov testovania; implementácia systému zálohovania.

- implementácia systému zálohovania.

Realizáciou tejto aktivity bude zabezpečená kontinuita prevádzka a testov plánov kontinuity prevádzky v reálnom prostredí organizácie a zapracovanie nedostatkov z výsledkov testovania.

Aktivity pre naplnenie tejto aktivity

Analýza existujúcich systémov z pohľadu business continity, disaster cntinuity, definovanie recovery point objective (RPO), recovery time objective (RTO) a zálohovacej politiky Implementácia HW, SW nástrojov pre zabezpečenie definovanej zálohovacej politiky, replikácie záloh medzi dátovými centrami, procesov obnovy: Nasadenie a testovanie implementovanej zálohovacej politiky, vrátane obnovy informačných systémov

Druhá aktivita – Kontinuita prevádzky

Uvedenú oblasť plánuje žiadateľ zabezpečiť obstaraním a nasadením nástrojov na zálohovanie, uloženie záloh a obnovy záloh v kombinácií s zvýšením bezpečnostných opatrení v oblastí zálohovania a kontinuity prevádzky.

Nasadenie nástroja pre manažovanie a automatické spúšťanie záloh systémov a dát a rovnako aj technologické vybavenie pre bezpečné uloženie záloh v primárnej lokalite a zároveň aj v inej lokalite mimo primárnych systémov formou automatickej replikácie záloh do tejto vzdialenej, celková použiteľná kapacita min 100TB, nástroj umožňuje kontrolu záloh na prítomnosť škodlivého kódu, aj na úrovni diskového poľa, vrátane natívnej integrácia s používanými technológiami Implementácia procesov zálohovania na obnovu siete a informačných systémov, vrátane pravidelného testovania obnovy záloh

3.1.3Tretia skupina oblastí z vysokým nesúladom na základe auditu, ktoré sú v súlade s podmienkami výzvy

- Riadenie rizík

- Implementáciu centrálneho systému pre identifikáciu a inventarizáciu aktív, podľa ich hodnoty vrátane určenia ich vlastníka, ktorý definuje požiadavky na ich dôvernosť, dostupnosť a integritu.

- Bezpečnosť pri prevádzke informačných systémov a sietí

- Implementácia technických riešení podporujúcich riadenie bezpečnosti pri prevádzke, napr. nástroj pre riadenie, evidenciu a schvaľovanie zmien, evidenciu bezpečnostných incidentov, konfiguračný manažment bezpečnostných nastavení;

Tretia aktivita – Riadenie rizík a konfiguračný manažment IT aktív

Prvú oblasť plánuje Žiadateľ zabezpečiť implementáciou SW nástroja na analýzu rizík a teda na manažment zraniteľností kybernetickej bezpečnosti a riadenie záplat a aktualizácií za účelom zabezpečiť konzistentné nasadzovanie potrebných softvérových opráv a aktualizácií. Druhú oblasť plánuje Žiadateľ zabezpečiť updatom existujúceho (Open Source CMDB) nástroja pre manažment konfigurácií počítačových sietí a IT aktív, zoznam ich vlastníkov/správcov, vzájomných väzieb, súvisiacej dokumentácie a zoznam a opis prostredí, v ktorom sú aktíva umiestnené a prevádzkované, tzv. CMDB, ktorý upgradne a rozšíri o procesy a odporúčania vychádzajúce z ITILv4 a tak, aby boli v súlade s požiadavkami výzvy. Jednotlivé položky korešpondujúce s výdavkami v rozpočte sú nasledovné :

- Update a upgrade CMDB (existujúce neaktualizované riešenie) v zmysle ITILv4 procesov a odporúčaní - VM bude bežať na Management serveri uvedenom v aktivite 4 Riadenie prístupov a podporný monitoring, update sa predpokladá ideálne na najnovšiu stabilnú verziu a v prípade upgrade plánujeme využiť dostupné rozšírenia

- SW na analýzu a riadenie rizík - inštalácia bude v rámci VM bežiacej na Management serveri uvedenom v aktivite 4 Riadenie prístupov a podporný monitoring

- Implementácia SW na analýzu rizík - Inštalačné a konfiguračné aktivity v zmysle opisu predmetu

3.1.4Štvrtá skupina oblastí z vysokým nesúladom na základe auditu, ktoré sú v súlade s podmienkami výzvy

- Riadenie prístupov

- zavedenie, implementácia alebo aktualizácia centrálneho nástroja na správu a overovanie identity, nástroja na riadenie prístupových oprávnení vrátane privilegovaných prístupových práv a kontroly prístupových účtov a prístupových oprávnení;

Štvrtá aktivita - Riadenie prístupov a podporný management

Uvedenú oblasť plánuje Žiadateľ zabezpečiť implementáciou AD s vysokou dostupnosťou v podobe 3 x server, obstaraním 1 400 CAL licencií pre užívateľov, 1 x server pre management a podporný monitoring, virtualizačná platforma VMware vSphere Standard 8 pre synergický efekt z už existujúcou pôvodnou technologickou infraštruktúrou žiadateľa v rozsahu počtu fyzických jadier tzv. Core. Jednotlivé položky korešpondujúce s výdavkami v rozpočte sú nasledovné :

- CAL licencie - user win server – 1 400 users pre potreby AD prístupov

- VMWARE licecnie - VMware vSphere Standard 8, 256 cores - licencie na každý zo štyroch serverov počte 2 x CPU slot x počet fyzických jadier. Virtualizačná platforma pre dosiahnutie synergického efektu s existujúcou infraštruktúrou, požiadavkami na technologickú architektúru Žiadateľa a aj vzhľadom na ostatné aktivity v rámci hlavných aktivít projektu.

- Server pre AD 3x - servery pre riadenie prístupov v zapojení a konfiguráciou s vysokou dostupnosťou, virtualizačná platformu pre dosiahnutie synergického efektu s existujúcou infraštruktúrou, požiadavkami na technologickú architektúru Žiadateľa a aj vzhľadom na ostatné aktivity v rámci hlavných aktivít projektu. (vystavané servery budú využité v zmysle zvýšenia úrovne informačnej a kybernetickej bezpečnosti aj pre ďalšie bežné aktivity počas a po ukončení projektu v období udržateľnosti)

- Management server 1x server pre management, správu a riadenie rizík a prevádzky a podporný monitoring, virtualizačná platforma pre dosiahnutie synergického efektu s existujúcou infraštruktúrou, požiadavkami na technologickú architektúru Žiadateľa a aj vzhľadom na ostatné aktivity v rámci hlavných aktivít projektu. (vystavaný server bude využitý v zmysle zvýšenia úrovne informačnej a kybernetickej bezpečnosti aj pre ďalšie bežné aktivity počas a po ukončení projektu v období udržateľnosti)

- Implementácia riešenia - Inštalačné a konfiguračné aktivity v zmysle opisu predmetu

4.Architektúra riešenia projektu

V rámci nasledujúcich kapitol a podkapitol budú predkladané diagramy súčasne znázorňovať AS-IS stav rozšírený na TO-BE stav.

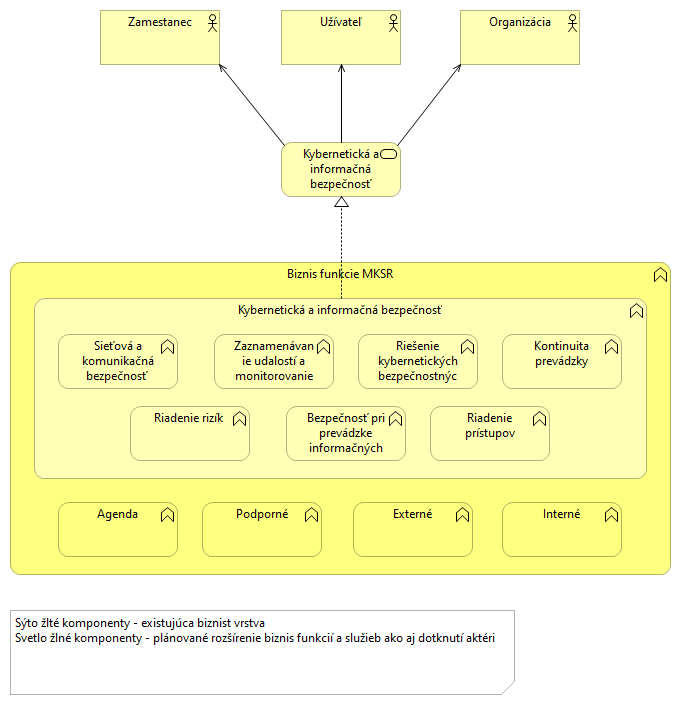

4.1Biznis vrstva

Business viewpoint:AS-IS a TO-BE:

4.1.1Prehľad koncových služieb – budúci stav:

| Kód KS (z MetaIS) | Názov KS | Používateľ KS (G2C/G2B/G2G/G2A) | Životná situácia (+ kód z MetaIS) | Úroveň elektronizácie KS |

|---|

V rámci projektu sa neplánujú vytvárať nové koncové služby.

4.1.2Jazyková podpora a lokalizácia

Pre projekt nerelevantné.

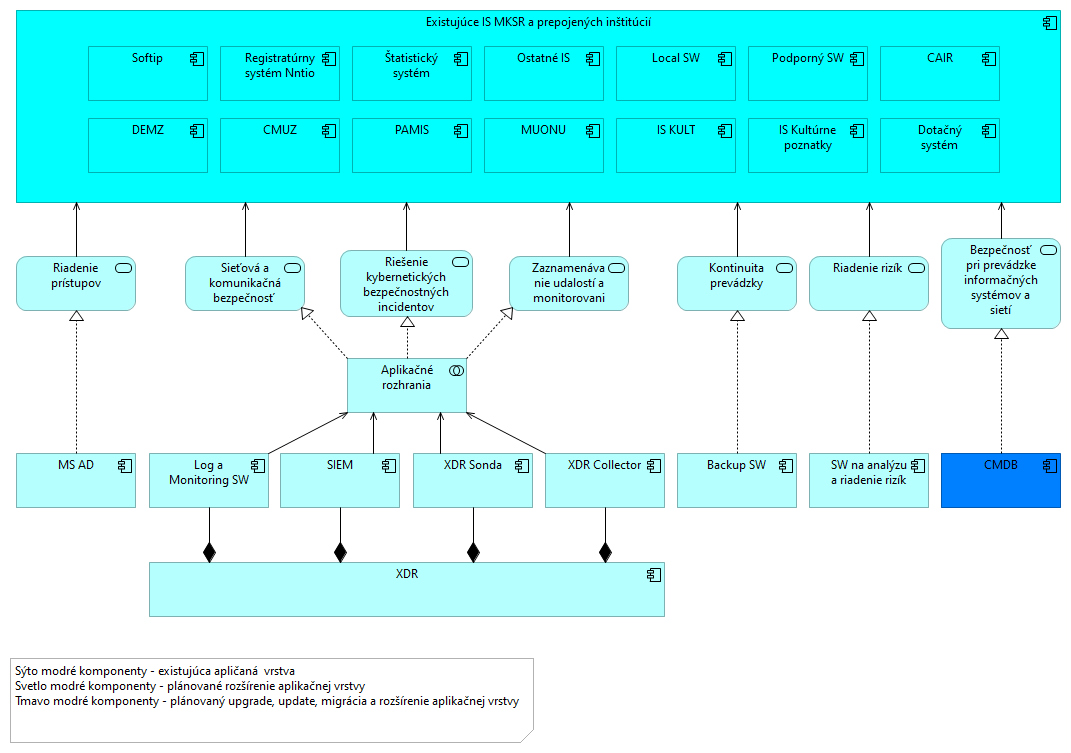

4.2Aplikačná vrstva

Application viewpoint AS-IS a TO-BE:

4.2.1Rozsah informačných systémov – AS IS

Pre projekt nerelevantné.

4.2.2Rozsah informačných systémov – TO BE

Pre projekt nerelevantné.

4.2.3Využívanie nadrezortných a spoločných ISVS – AS IS

Pre projekt nerelevantné.

4.2.4Prehľad plánovaných integrácií ISVS na nadrezortné ISVS – spoločné moduly podľa zákona č. 305/2013 e-Governmente – TO BE

Pre projekt nerelevantné.

4.2.5Prehľad plánovaného využívania iných ISVS (integrácie) – TO BE

Pre projekt nerelevantné.

4.2.6Aplikačné služby pre realizáciu koncových služieb – TO BE

Pre projekt nerelevantné.

4.2.7Aplikačné služby na integráciu – TO BE

Pre projekt nerelevantné.

4.2.8Poskytovanie údajov z ISVS do IS CSRÚ – TO BE

Pre projekt nerelevantné.

4.2.9Konzumovanie údajov z IS CSRU – TO BE

Pre projekt nerelevantné.

4.3Dátová vrstva

Pre projekt nerelevantné.

4.3.1Údaje v správe organizácie

Pre projekt nerelevantné.

4.3.2Dátový rozsah projektu - Prehľad objektov evidencie - TO BE

Pre projekt nerelevantné.

4.3.3Referenčné údaje

Pre projekt nerelevantné.

4.3.4Kvalita a čistenie údajov

4.3.4.1Zhodnotenie objektov evidencie z pohľadu dátovej kvality

Pre projekt nerelevantné.

4.3.5Otvorené údaje

Pre projekt nerelevantné.

4.3.6Analytické údaje

Pre projekt nerelevantné.

4.3.7Moje údaje

Pre projekt nerelevantné.

4.3.8Prehľad jednotlivých kategórií údajov

Pre projekt nerelevantné.

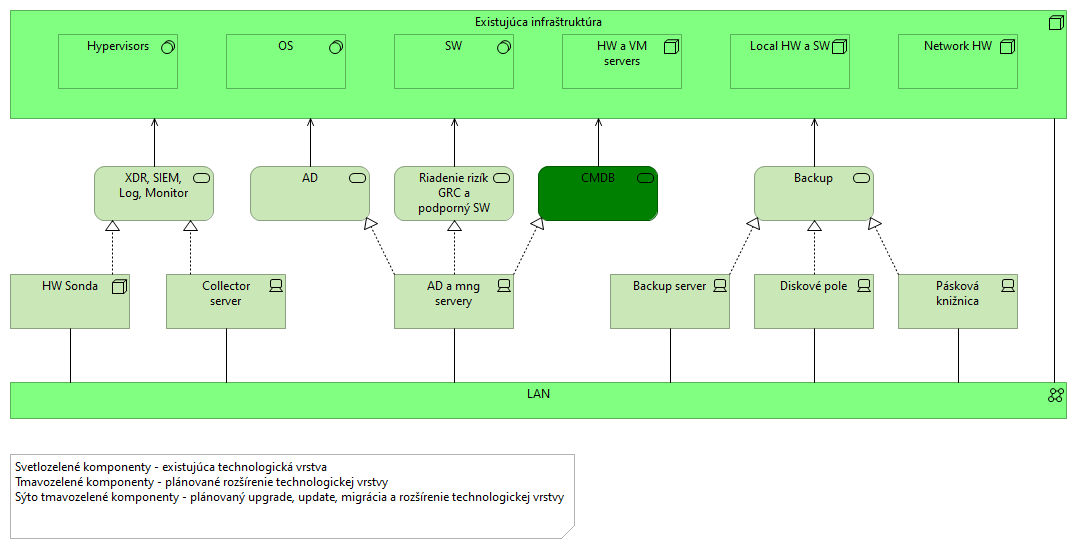

4.4Technologická vrstva

4.4.1Prehľad technologického stavu - AS IS

Spoločný pohľad v podkapitole 4.4.3 Návrh riešenia technologickej architektúry.

4.4.2Požiadavky na výkonnostné parametre, kapacitné požiadavky – TO BE

Pre projekt nerelevantné.

4.4.3Návrh riešenia technologickej architektúry

Technology viewpoint AS-IS a TO-BE:

4.4.4Využívanie služieb z katalógu služieb vládneho cloudu

Pre projekt nerelevantné.

4.5Bezpečnostná architektúra

Vzhľadom na charakter projektu a jeho hlavnú oprávnenú aktivitu, realizácia opatrení na zvýšenie úrovne informačnej a kybernetickej bezpečnosti je bezpečnostná architektúra zhodná s predkladanou TO BE architektúrou v rámci kapitol vyššie.

Predkladaný projekt je v súlade s dotknutými právnymi normami a zároveň s technickými normami, ktoré stanovujú úroveň potrebnej bezpečnosti IS, pre manipuláciu so samotnými dátami, alebo technické/technologické/personálne zabezpečenie samotnej výpočtovej techniky/HW vybavenia. Ide najmä o:

- Zákon č. 95/2019 Z.z. o informačných technológiách vo verejnej správe

- Zákon č. 69/2018 Z.z. o kybernetickej bezpečnosti

- Zákon č. 45/2011 Z.z. o kritickej infraštruktúre

- vyhláška Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu č. 78/2020 Z. z. o štandardoch pre informačné technológie verejnej správy

- vyhláška Úradu podpredsedu vlády Slovenskej republiky pre investície a informatizáciu č. 179/2020 Z. z., ktorou sa ustanovuje spôsob kategorizácie a obsah bezpečnostných opatrení informačných technológií verejnej správy

- vyhláška Úradu na ochranu osobných údajov Slovenskej republiky č. 158/2018 Z. z. o postupe pri posudzovaní vplyvu na ochranu osobných údajov

- Nariadenie Európskeho parlamentu a Rady (EÚ) 2016/679 z 27. apríla 2016 o ochrane fyzických osôb pri spracúvaní osobných údajov a o voľnom pohybe takýchto údajov, ktorým sa zrušuje smernica 95/46/ES (všeobecné nariadenie o ochrane údajov)

- Zákon č. 18/2018 Z. z. o ochrane osobných údajov a o zmene a doplnení niektorých zákonov.

5.Závislosti na ostatné ISVS / projekty

Pre projekt nerelevantné.

6.Zdrojové kódy

Pre projekt nerelevantné.

7.Prevádzka a údržba

Prevádzka a údržba projektom navrhovaného riešenia je plánovaná pomocou interných personálnych kapacít a to pre úrovne L1, L2 a L3.

7.1Prevádzkové požiadavky

Prevádzkové požiadavky sa odvíjajú od existujúcich pre aktuálne systémy a budú zabezpečené podporou na úrovniach L1, L2 a L3.

7.1.1Úrovne podpory používateľov

Podpora bude realizovaná cez 3 úrovne s nasledujúcim označením:

- L1 podpory IS (Level 1, priamy kontakt užívateľa)

- L2 podpory IS (Level 2, postúpenie požiadaviek od L1)

- L3 podpory IS (Level 3, postúpenie požiadaviek od L2)

Definícia:

Podpora L1 (podpora 1. stupňa) - začiatočná úroveň podpory, ktorá je zodpovedná za riešenie základných problémov a požiadaviek koncových užívateľov a ďalšie služby vyžadujúce základnú úroveň technickej podpory. Základnou funkciou podpory 1. stupňa je zhromaždiť informácie, previesť základnú analýzu a určiť príčinu problému a jeho klasifikáciu. Typicky sú v úrovni L1 riešené priamočiare a jednoduché problémy a základné diagnostiky, overenie dostupnosti jednotlivých vrstiev infraštruktúry (sieťové, operačné, vizualizačné, aplikačné atď.) a základné užívateľské problémy (typicky zabudnutie hesla), overovanie nastavení SW a HW atď.

Podpora L2 (podpora 2. stupňa) – riešiteľské tímy s hlbšou technologickou znalosťou danej oblasti. Riešitelia na úrovni Podpory L2 nekomunikujú priamo s koncovým užívateľom, ale sú zodpovední za poskytovanie súčinnosti riešiteľom 1. úrovne podpory pri riešení eskalovaného hlásenia, čo mimo iného obsahuje aj spätnú kontrolu a podrobnejšiu analýzu zistených dát predaných riešiteľom 1. úrovne podpory. Výstupom takejto kontroly môže byť potvrdenie, upresnenie, alebo prehodnotenie hlásenia v závislosti na potrebách Objednávateľa. Primárnym cieľom riešiteľov na úrovni Podpory L2 je dostať Hlásenie čo najskôr pod kontrolu a následne ho vyriešiť - s možnosťou eskalácie na vyššiu úroveň podpory – Podpora L3.

Podpora L3 (podpora 3. stupňa) - Podpora 3. stupňa predstavuje najvyššiu úroveň podpory pre riešenie tých najobťiažnejších Hlásení, vrátane prevádzania hĺbkových analýz a riešenie extrémnych prípadov.

7.1.2Riešenie incidentov – SLA parametre

V rámci predkladaného projektu sa neuvažuje so zmenou riešenia incidentov a SLA parametrov od existujúcich pre IS v gescií Žiadateľa.

7.2Požadovaná dostupnosť IS:

V rámci predkladaného projektu sa neuvažuje so zmenou dostupnosti IS v gescií Žiadateľa.

8.Požiadavky na personál

Projektový tím bude vytvorený v súlade s vyhláškou 401/2023 o riadení projektov. Bude vytvorený riadiaci výbor a projektový tím na strane objednávateľa.

Riadiaci výbor bude tvorený:

- predseda riadiaceho výboru projektu,

- Zástupca biznis vlastníkov,

- Zástupca kľúčových používateľov,

- projektový manažér objednávateľa,

- zástupca Dodávateľa v zmysle Zmluvy o dielo

| ID | Meno a Priezvisko | Pozícia | Oddelenie | Rola v projekte |

| 1. | Bude definovaný v iniciačnej fáze | Bude definovaný v iniciačnej fáze | NA | Predseda riadiaceho výboru projektu s HP |

| 2. | Bude definovaný v iniciačnej fáze | Bude definovaný v iniciačnej fáze | NA | Zástupca biznis vlastníkov s HP |

| 3. | Bude definovaný v iniciačnej fáze | Bude definovaný v iniciačnej fáze | NA | Zástupca kľúčových používateľov s HP |

| 4. | Bude definovaný v iniciačnej fáze | Bude definovaný v iniciačnej fáze | NA | projektový manažér objednávateľa s HP |

| 5. | Bude definovaný v iniciačnej fáze | Bude definovaný v iniciačnej fáze | NA | zástupca Dodávateľa v zmysle Zmluvy o dielo bez HP |

Na návrh určeného projektového manažéra bude vymenovaný projektový tím, pričom predseda riadiaceho výboru projektu alebo projektový manažér objednávateľa na základe poverenia plánujú minimálne nasledovné pozície:

- projektový manažér

- manažér kybernetickej a informačnej bezpečnosti,

- kľúčový používateľ,

- Odborný zamestnanec IT,

- finančný manažér,

- Vlastník procesov,

- Administratívny pracovník

| ID | Meno a Priezvisko | Pozícia | Oddelenie | Rola v projekte |

| 1. | Bude definovaný v úvode realizačnej fázy | Bude definovaný v úvode realizačnej fázy | NA | Projektový manažér |

| 2. | Bude definovaný v úvode realizačnej fázy | Bude definovaný v úvode realizačnej fázy | NA | Manažér kybernetickej a informačnej bezpečnosti |

| 3. | Bude definovaný v úvode realizačnej fázy | Bude definovaný v úvode realizačnej fázy | NA | Kľúčový používateľ |

| 4. | Bude definovaný v úvode realizačnej fázy | Bude definovaný v úvode realizačnej fázy | NA | Odborný zamestnanec IT |

| 5. | Bude definovaný v úvode realizačnej fázy | Bude definovaný v úvode realizačnej fázy | NA | Finančný manažér |

| 6. | Bude definovaný v úvode realizačnej fázy | Bude definovaný v úvode realizačnej fázy | NA | Vlastník procesov |

| 7. | Bude definovaný v úvode realizačnej fázy | Bude definovaný v úvode realizačnej fázy | NA | Administratívny pracovník |

9.Implementácia a preberanie výstupov projektu

Projekt a jeho realizácia a všetky jeho projektové výstupy budú v súlade s vyhláškou 401/2023 o riadení projektov.

10.Prílohy

V rámci dokumentu sa nepredkladajú ďalšie prílohy.